BTC/HKD+0.52%

BTC/HKD+0.52% ETH/HKD+0.49%

ETH/HKD+0.49% LTC/HKD+1.54%

LTC/HKD+1.54% ADA/HKD+0.14%

ADA/HKD+0.14% SOL/HKD+0.99%

SOL/HKD+0.99% XRP/HKD+0.06%

XRP/HKD+0.06%MEV機器人被攻擊,導致146萬美元的資產受到損失。

雖然合約無法被看到并被證實,但交易流程顯示,漏洞合約被批準轉移了1101枚ETH。

此前,該MEV機器人本身也剛剛完成了一筆交易,從僅僅11美元的USDT交易中獲利了15萬美元。

什么是MEV

MEV是“礦工可提取價值”或“最大可提取價值”的縮寫。礦工,或者更準確地說是驗證者,有能力在區塊內對交易進行排序。這種重新安排交易順序的能力意味著他們可以領先于用戶的交易。

最常見的MEV的形式之一被人們稱為三明治攻擊,即驗證者看到有人試圖購買某種資產,所以他們在原始交易之前就“插隊”進行自己的交易并購買資產,然后加價賣給原始購買者。

通過此行為,他們可從用戶身上榨取價值,而用戶往往并不知道他們沒有得到他們所期望的價格。因此此類MEV機器人可以多次重復交易從而獲得豐厚的利潤。

Arkham:一套利機器人從MakerDAO執行了一筆2億美元的閃電貸交易:金色財經報道,據加密情報平臺Arkham監測,大約七小時前,一個套利機器人從MakerDAO執行了一筆2億美元的閃電貸交易,該機器人執行該操作是為了以280美元的價格在Balancer的wstETH池中進行價格套利。[2023/6/10 21:28:36]

這里有個很簡單的例子或許可以幫你直接理解:如果一個代幣的價格是1美元,你買了價值100萬美元的代幣,你自然會期待得到100萬個代幣。

但是,如果一個MEV機器人在一個未確認的區塊中發現了你的交易,它將在你之前以1美元的價格購買N量的代幣。在你的交易執行之前,價格可能會增加到2美元甚至更高,所以你最終只收到50萬個代幣。你的這筆交易也將代幣價格提升到了3美元。隨后,MEV機器人將以現在的高價出售它所在你之前就購買的代幣。

比特幣全網未確認交易數量為2748筆:1月30日消息,BTC.com數據顯示,目前比特幣全網未確認交易數量為2748筆,全網算力為292.72EH/s,24小時交易速率為2.89交易/s,目前全網難度為39.35T,預測下次難度下降0.61%至39.11 T,距離調整還剩13天1小時。[2023/1/30 11:35:29]

事件總結

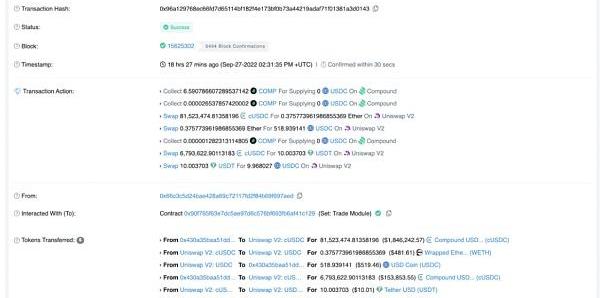

2022年9月27日,MEV機器人被攻擊利用,造成了1,463,112.71美元的資產損失。

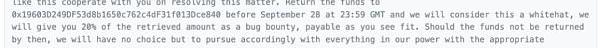

MEV機器人的所有者給攻擊者發了一條信息,“祝賀”他們發現了“難以發現”的漏洞,并為他們提供了20%的賞金以換取暫時不采取法律行動的”承諾“。該”承諾“的最后生效期限是北京時間2022年9月29日早7點59分。

Framework Ventures向其投資項目的創始人推出服務平臺Framework Tent:7月13日消息,Framework Ventures向其投資項目的創始人推出服務平臺Framework Tent,并向這些創始人發放訪問許可NFT。Framework Ventures希望該平臺可以成為包含數據、內容、活動、合作伙伴機會等的全方位服務平臺,以支持其投資的項目。[2022/7/13 2:09:51]

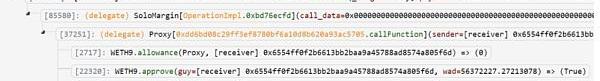

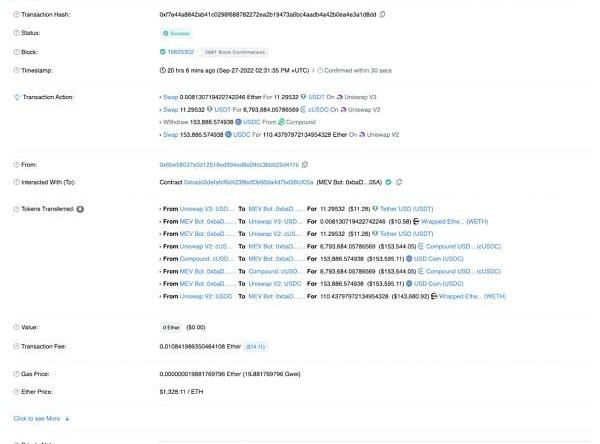

在MEV機器人被利用之前,它已經預先運行了一筆交易,該交易從僅僅11美元的USDT中獲利了15萬美元。該交易是一個180萬美元的系列兌換,從cUSD兌換成WETH再到USDC。由于交易過程中的價格下跌,180萬美元的SWAP只換來了約500美元的USDC。

Uniswap創始人:攻擊和Uniswap協議無關:金色財經報道,Binance首席執行官趙長鵬今日在社交媒體披露在以太坊檢測到Uniswap V3的潛在漏洞,到目前為止黑客已經竊取了4295枚ETH。對此,Uniswap創始人Hayden Adams發文解釋稱,本次遭到的攻擊是一種釣魚網絡攻擊,一些LP NFT會因為誤點批準交易而被竊取,與Uniswap協議本身無關。Hayden Adams提醒用戶要保護自己免受網絡釣魚,不要點擊惡意鏈接。[2022/7/12 2:06:44]

在MEV機器人漏洞被公開后,錢包所有者給MEV漏洞利用者發了消息。除了請求歸還資金以及提供“漏洞發現的獎勵”,還解釋說他們錯誤地觸發了SWAP。而真正的目的其實是為了分裝他們的代幣。

攻擊流程

Alchemy推出2500萬美元開發者贈款計劃以支持Web3項目:6月17日消息,加密基礎設施服務商Alchemy宣布推出一項2500萬美元的贈款計劃,以支持Web3開發者和初創公司。其中單個項目申請資助金額最高達5萬美元,申請將于周一開放,資金將于7月中旬發放。Alchemy計劃自行提供支持,以控制資金的分配。

Alchemy生態系統發展負責人Paul Almasi表示,Alchemy希望資助一些致力于提高NFT效用,以及使機構和國內交易員都能訪問DeFi的項目。

此前2月8日消息,Alchemy以102億美元估值完成2億美元融資,Lightspeed和Silver Lake領投。(CoinDesk)[2022/6/17 4:35:20]

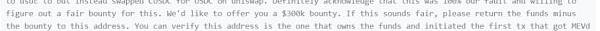

MEV機器人的代碼不是開源的,因此我們很難看到這個漏洞到底是如何被利用的。但是CertiK的安全專家還是確定了以下一些細節:

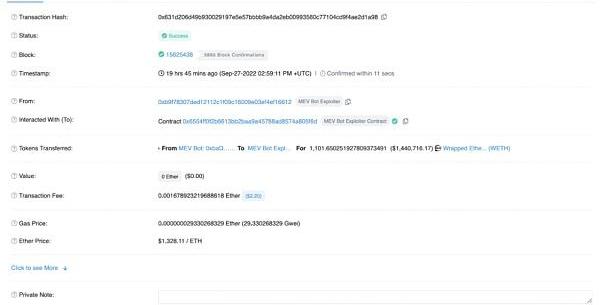

①漏洞利用者的EOA在漏洞合約上調用了contract.exexute

②漏洞合約調用dydx.SoloMargin.operate,paramsactionType=8,對應ICallee(args.callee).callFunction()

③dydx.SoloMargin.operate觸發delegateCalldydx.OperationImpl.operate。

④delegateCall是MEVBot.callFunction(byte4),byte4是WETH9.approval(exploitcontract,wad)。攻擊合約獲得批準,1101枚ETH被發送到了漏洞利用者的錢包。

鏈上活動

首先,有180萬美元被換成了大約500美元的穩定幣。

其次在這筆交易中,我們可以看到0x430a向Uniswap發送了180萬美元的cUSDC,并收到528美元的穩定幣作為回報。

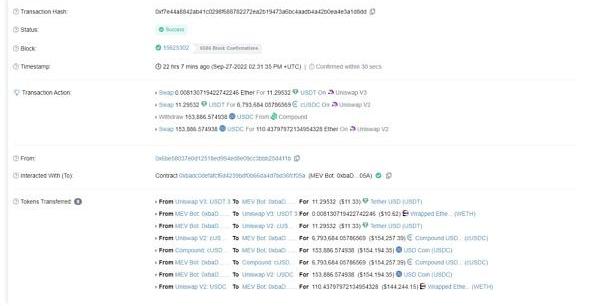

MEV機器人在下圖的交易中賺取了1101枚ETH。

就在幾個小時后,我們看到一筆價值1,463,112.71美元的WETH交易通過一個未知的函數被發送到0xB9F7,這就是被攻擊利用的那筆交易。

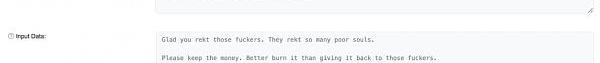

隨后,盡管MEV機器人所有者向該事件的“始作俑者”發出信息,要求歸還他們資金,但這次似乎不像其他的攻擊,社群未對被攻擊者有憐憫之心。

MEV在那些不怎么使用它的人群中是非常不受歡迎的,因為以太坊的高額費用和擁堵問題,加上DeFi生態系統十分活躍,讓MEV機器人有了很多坐收漁利的可乘之機。許多用戶在交易過程中都不可避免地要經歷被MEV機器人套取價值,因此很多用戶都在交易中為攻擊發起者拍手稱快以表達自己的不滿。

當然也有一些人則趁機要求分一杯羹。

寫在最后

攻擊發生后,CertiK的推特預警賬號以及官方預警系統已于第一時間發布了消息。同時,CertiK也會在未來持續于金色財經及官方公眾號發布與項目預警相關的信息。請大家持續關注!

來源:金色財經

Tags:MEVETHSWAPCALMEVR價格ethercashKwikSwap ProtocolMedicalVeda

文/KailiWang,斯坦福大學區塊鏈交易的不可篡改性是把雙刃劍。BAYC網絡釣魚、PolyNetwork攻擊、Harmony橋、Ronin被盜,僅在2021年,就有140億美元的加密貨幣被盜.

1900/1/1 0:00:00在撰寫本文時,多頭將卡爾達諾價格推高在其圖表上。過去一天,卡爾達諾上漲了2%。上周,山寨幣的價格走勢并不樂觀,因為它失去了本周的大部分漲幅。持續的買家復蘇可能會推動ADA突破其下一個阻力位.

1900/1/1 0:00:00近日,BSN文昌鏈與酷天下數字科技有限公司正式達成合作。基于邊界智能的先進區塊鏈技術、多鏈跨鏈體系運營能力和豐富生態,以及酷天下獨有的加密數字屏技術,合作雙方將共同探索「智能硬件+數字藝術品投屏.

1900/1/1 0:00:00周報概要: 1、上周NFT總交易額:228,269,890(美元)2、上周NFT總交易筆數:1,119,908數字錢包初創公司Naval完成400萬美元種子輪融資.

1900/1/1 0:00:00首先上一篇文章表述,先回顧22日的文章,在結合上一篇觀點去研判。 上文觀點回顧如下: 日線5日均線拐頭 日線20日均線穿30日均線LUNC DAO:Fireblocks終止對LUNC的支持可能導.

1900/1/1 0:00:00近日,波場TRON創始人孫宇晨出席韓國全球區塊鏈會議UDC并發布《TRON聚焦引領Web3.0發展》主題演講,引發了媒體熱切關注.

1900/1/1 0:00:00