BTC/HKD+0.16%

BTC/HKD+0.16% ETH/HKD+0.14%

ETH/HKD+0.14% LTC/HKD+0.3%

LTC/HKD+0.3% ADA/HKD+0.55%

ADA/HKD+0.55% SOL/HKD+0.41%

SOL/HKD+0.41% XRP/HKD+0.38%

XRP/HKD+0.38%來源:Medium

翻譯:頭等倉_Saline?

“《麻省理工科技評論》的一篇文章《曾被譽為不可破解的區塊鏈如今正遭受黑客攻擊》已舉例證明,如今區塊鏈已成功被黑客攻破。因此我認為,隨著區塊鏈技術變得更易于人們使用,安全性將很可能成為區塊鏈落地方面的一個重點問題,那些頻繁與區塊鏈打交道的領頭公司應更加注意。區塊鏈在不同商業領域應用的越多,就會有越多的人意圖發現其漏洞并加以利用。?”

在探討為什么區塊鏈不像大家認為的那樣安全之前,首先來概述下這項技術所基于的一些概念和機制。

通過模糊及加密實現安全性

在保護任何東西時,人們通常運用模糊及加密這兩種方式來實現安全性。

分析:受新冠避險需求推動,比特幣和黃金關系已更為緊密:7月29日,金融界發文稱,從歷史上看,比特幣和黃金并沒有趨向于同步波動,120天相關性有時略微為正,有時略微為負。隨著冠狀病的出現,兩者關系似乎已經改變。在避險買盤推動下,黃金升至創紀錄高點,同時比特幣也上漲,并且現在比以往任何時候都更與黃金走勢保持一致。[2020/7/30]

在日常生活中,人們通常對模糊的概念最為熟悉。此概念包括隱藏信息,不讓除了需要知道該信息以外的人知道。比如將純文本密碼文件隱藏在計算機的遠程文件夾中,其他人很難發現自己能夠訪問你的計算機。但這種通過隱藏實現安全性的方法不是那么經常用了。其原因很簡單:秘密總是有辦法被發現的。

而加密則是將信息位置公開,但對數據進行加密,只有擁有解密密鑰的人才能訪問。

加密的最早用例之一可以追溯到古羅馬時代,那時古羅馬人利用字母移位的方式來發送軍事信息。打個比方,如果將字母移位數設為3,則單詞“hello”可以用“khoor”來表示。因此,重要消息被如此編碼后,就可以放心交由不知道該n值的信使發送。就算這個信使被半途截獲,敵方得到了該消息,也不知道該如何破解。放在如今,要破解這個代碼似乎很容易,但在古代,這種方法是當時加密技術的巔峰。不過如今的加密函數要復雜得多,人們可以運用各種機智巧妙的方法來生成幾乎牢不可破的代碼。

分析 | coindesk分析:BTC下一個關鍵阻力位在4400美元:據coindesk分析,在強勢回歸至4000美元以上之后,比特幣技術圖表看起來越來越好了。連續的上漲已經證實了看漲逆轉,因此,BTC下一個關鍵阻力位將在4400美元。若短期跌至3633美元則不再看漲。[2018/12/21]

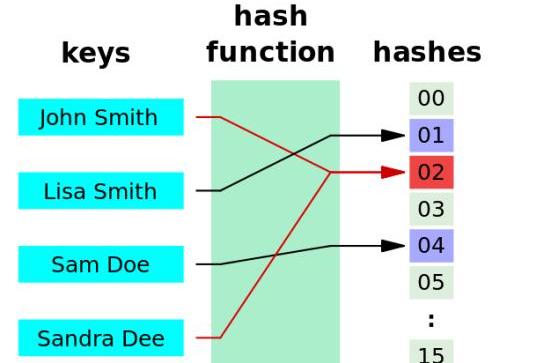

區塊鏈就是使用了某一種信息加密方法,即哈希函數。加密的數據區塊被記錄在區塊鏈中,只有那些擁有正確密鑰的人才能訪問鏈中的各個區塊。

隨機性

隨機性是所有加密函數的一個非常重要的方面。加密函數嚴重依賴于隨機數據生成。隨機生成的數據或種子不依賴于任何人,而由計算機創建。由于必須知道隨機種子才能解密哈希,因此這使得加密函數更難以被破解。

計算機中隨機生成的數據為區塊鏈提供支持。為使數據更安全,隨機字符串會被附加到區塊數據中,然后該區塊再被添加到公共賬本中。從表面上看,這種方法好像很不錯。使用隨機字符串生成器似乎無懈可擊,可大大降低區塊鏈被黑客攻破的幾率。

分析 | coindesk分析:BTC看跌至6000美元以下:據coindesk分析,市場加密貨幣交易所的總交易量增長了36%,達9月21日以來的最高水平,51.8億美元。BTC昨日開盤下跌至6,300美元,看跌至6,000美元以下。放量下跌是強烈的看跌信號,本次下跌已經跌破關鍵支撐位,表明可能會出現更深層次的拋售。如果收盤價高于昨日高點6,630美元,那將使看跌觀點無效。[2018/10/12]

然而,由于這些隨機數據由計算機生成,這就引出了一個問題,它們并不是真正隨機的。機器不像人類那樣有隨機性的概念。計算機反而是使用公式來生成“隨機”數據。它們遵循一個能夠產生分布均勻的隨機字符串的公式,在我們看來,它們似乎是隨機值。但實際上,隨機性只是我們的一種幻想罷了。無論這一公式有多么完美,由公式產生的隨機值永遠不會做到真正隨機。數學函數只能產生經計算的值。

Coinness分析:BTC向下變盤進入超跌 修正需求強烈:據Coinness作者List分析,BTC在持續橫盤后選擇了向下變盤,由于跌勢過猛,當前開始超跌修正,且在跌破上升通道的情況下,須留意修正完成后繼續下探的風險。日線上BTC已觸及布林帶下軌,4小時圖上RSI指標在30以下,且已連續跌穿布林帶下軌,短期繼續下跌的概率低。即使出現拋售,$7000關口也很難在短期跌破。若選擇反彈修正,第一壓力位約在$7500附近。[2018/6/11]

這一事實對區塊鏈來說并不是一個好預兆。隨機性漏洞在黑客社區中人盡皆知,且已被多次利用以發起攻擊。

那怎樣才能夠實現真正的隨機性?我們可以自然生成隨機值而非通過數學公式嗎?我敢說,即使在自然界,也沒有什么是真正隨機的。任何事情,即使是亞原子粒子間看似隨機的相互碰撞,都是可以預測的。

Coinness分析:BTC已進入橫盤走勢 須留意振幅變化:據Coinness作者分析,日線上看BTC已進入橫盤走勢,向上第一道壓力為200小時均線($9182),突破后震蕩區間將抬高至$9500附近。而向下需首先關注階段低點$8829,如果未觸及該低點就出現反彈,說明BTC振幅有收窄跡象,短期可能會再次出現選擇方向的舉動,由于距離壓力位較近,上攻的概率要大一些。如果BTC觸及第二低點$8646,且支撐有效,那么則繼續保持橫盤的走勢判斷,如果跌破看跌區間移至$8100附近。[2018/5/3]

哈希

哈希的工作原理這里就不多加贅述了。對哈希函數不甚了解的用戶可以去維基百科搜索查看。它概述得十分到位。

區塊鏈通過大量使用哈希來對區塊進行加密,經加密的區塊會被添加到公共賬本中。一個區塊在被添加到區塊之前,必須經過以下流程:

1.使用哈希函數對新區塊中的數據進行加密。

2.向步驟1的加密區塊添加隨機數據。

3.將步驟2的合并數據進行再哈希。

4.將步驟3的哈希值與難度級別進行對比。如果不達標,則更改步驟2中的隨機字符串,然后重復以上步驟。

5.當最終哈希值達標,該區塊就會被添加到鏈上及公共賬本中。

盡管這些步驟十分安全,但哈希通常存在兩個問題:沖突和暴力破解。

哈希函數之所以會發生沖突,是因為它總是會產生固定長度的輸出。一個256位的哈希函數總是會產生長度為256個字符的輸出。因此,經加密的信息最終的長度都為256個字符。無論是對單詞“hello”進行哈希計算,還是對整本百科全書進行哈希計算,得出的哈希值雖然各不相同,但長度都為256個字符。

因此,哈希函數沖突指的是兩個或多個字符串映射為相同的256哈希值。盡管256位字符串的排列組合非常多,但仍然存在映射到相同哈希值的情況。此外,文本數是無限的,你可以通過在字符串的末尾添加一個“a”,以將它與其他文本區分開來。因此,每個經過哈希函數的字符串與其他字符串存在無限次的沖突。這就意味著,你甚至無需知道原始字符串,只需從與原始字符串擁有相同哈希輸出的無數個字符串找出一個,即可破解加密或制造安全漏洞。

另外,用暴力破解哈希值其實很常見,尤其是在字符串較短的情況下。如果你擁有一個長度為n個字符的加密哈希值,另外擁有一本涵蓋了所有長度為n個字符的哈希值的預填充字典,那么你就可以輕松破解這個加密哈希值。或者你也可以從長度為1的字符串開始計算,算到n,并將輸出與加密值進行對比。如果得出結果相匹配,就可以知道原始字符串的值。通過長時間運行一臺算力強大的計算機,你可以預填充擁有n字符的較大哈希值。

《麻省理工科技評論》的一篇文章《曾被譽為不可破解的區塊鏈如今正遭受黑客攻擊》已舉例證明,如今區塊鏈已成功被黑客攻破。因此我認為,隨著區塊鏈技術變得更易于人們使用,安全性將很可能成為區塊鏈落地方面的一個重點問題,那些頻繁與區塊鏈打交道的領頭公司應更加注意。區塊鏈在不同商業領域應用的越多,就會有越多的人意圖發現其漏洞并加以利用。

不管區塊鏈看起來多么安全,都無法阻擋黑客。沒有什么能夠阻擋黑客。這是因為該技術所基于并構建的某些概念并不像大多數人想象的那樣安全。如上文所述,哈希和隨機字符串生成器都存在缺陷。

雖然隨機字符串生成器缺乏真正的隨機性,以及哈希函數可能出現沖突和暴力破解,這些現在聽起來可能有些牽強,但隨著將來計算機算力得到顯著提高,人工智能得到普遍應用,量子計算飛躍發展,以及機器成本的下降,如果有充足的資源,破解一條區塊鏈并非天方夜譚。

就像其他基于密碼學的技術一樣,它越流行,就會被找出越多的安全漏洞。

來源:小蔥APP 根據一篇帖子,一些Monero用戶注意到下載的二進制文件的哈希值與預期結果不匹配。這個問題在15個小時前首次被曝光,截至目前,它仍然懸而未決.

1900/1/1 0:00:00原創:木沐 來源:白話區塊鏈 前不久,美國項目管理協會發布了過去50年間全球最具影響力項目TOP50,列舉了許多改變世界、影響行業格局的重大項目,諸如第一名是萬維網的問世,第二名是阿波羅登月.

1900/1/1 0:00:00作者:三月既望 來源:野花說 01 紙牌游戲GodsUnchained交易火爆,或堵塞以太坊網絡數據分析平臺CoinMetrics.io:1、11月17日.

1900/1/1 0:00:00據Cointelegraph11月13日報道,為了提高加密貨幣在瑞士的支付接受度,加密貨幣券商BitcoinSuisse與歐洲支付和交易服務提供商Worldline展開合作.

1900/1/1 0:00:00作者:DeltonRhodes??翻譯:DUANNIYI?? 來源:加密谷 區塊鏈是Web3時代的重要應用之一,加密谷長期關注這一主題。Web1是早期的互聯網形態.

1900/1/1 0:00:00本文來源:央視網·視頻 在Libra聽證會上,扎克伯格曾說“如果我們再不做出創新,最終將失去領導力”.

1900/1/1 0:00:00