BTC/HKD+6.27%

BTC/HKD+6.27% ETH/HKD+9.36%

ETH/HKD+9.36% LTC/HKD+3.93%

LTC/HKD+3.93% ADA/HKD+8.75%

ADA/HKD+8.75% SOL/HKD+8.82%

SOL/HKD+8.82% XRP/HKD+9.53%

XRP/HKD+9.53%文:凱爾

來源:蜂巢財經

編者注:原標題為《五千臺電腦淪為挖礦“黑勞工”!》

加密貨幣業興起,不但帶來一個新興市場,也引誘來唯利是圖的黑產團伙,其中之一是挖礦木馬。

近日,騰訊安全御見威脅情報中心發文稱,他們檢測到通過社會工程騙術傳播的“老虎”挖礦木馬。攻擊者將遠控木馬程序偽裝成“火爆新聞”、“內容”等文件名,在網絡上大肆傳播,不慎點擊者便會立即中招,電腦變得異常卡頓,淪為給黑產團伙挖礦的苦力。

據統計,“老虎”木馬已感染超過5000臺電腦。通過溯源發現,“老虎”的前身為2018年出現的“灰熊”木馬,當時“灰熊”曾感染近10萬主機,通過挖門羅幣,獲取了至少38萬元的非法收入。

除了“灰熊”、“老虎”外,KingMiner、BlueHero、“快Go礦工”等木馬挖礦程序屢見不鮮。有安全人士透露,由于部分木馬已在黑產圈開源,作惡成本降低,病危害加劇,每個人都可能成為“受害者”。

RunMiner挖礦木馬團伙使用新增漏洞武器攻擊云主機挖礦:騰訊安全云防火墻檢測到RunMiner挖礦木馬團伙使用新增漏洞武器攻擊云主機挖礦:利用weblogic反序列化漏洞(CVE-2017-10271)對云主機發起攻擊,攻擊得手后,會下載、執行惡意腳本嘗試對Linux、Windows雙平臺植入挖礦木馬,進行門羅幣挖礦操作。

RunMiner挖礦木馬挖礦前會嘗試卸載云主機安裝的防護軟件,并嘗試結束其他占系統資源較高的進程,以清除可能存在的挖礦木馬競爭對手。RunMiner挖礦木馬團伙的攻擊活動會嚴重影響云主機性能,干擾政企機構正常業務運行。(騰訊安全威脅情報中心)[2021/1/19 16:32:14]

業內人士呼吁,在發展加密貨幣行業之時,行業建立者也應共同抵制作惡行為,加強安全普及,提升安全系數。

木馬來襲,五千臺電腦秒變“礦機”

公司文員趙路不耐煩地點擊、移動鼠標,可鼠標箭頭壓根不聽使喚,在電腦屏幕上龜速移動,畫出一道道重影。

騰訊云防火墻捕獲H2Miner挖礦木馬利用漏洞攻擊云主機:12月28日消息,騰訊安全云防火墻檢測到H2Miner挖礦木馬使用XXL-JOB未授權命令執行漏洞對云主機發起攻擊,攻擊成功后執行惡意腳本進而植入門羅幣挖礦后門模塊進行挖礦操作,該挖礦木馬運行時會刪除其他競爭對手挖礦木馬創建的文件和計劃任務。騰訊安全專家建議XXL-JOB管理任務的政企用戶及時加固系統配置、修補漏洞,避免遭遇更多的黑產攻擊。(騰訊安全威脅情報中心)[2020/12/28 15:54:12]

前一天,電腦還好好的,突然“變成了磚”,趙路很著急。他打開資源管理器,發現CPU占用率達到了97%,他并沒有運行什么大型軟件,反復重啟多次,問題仍未解決。

遭遇電腦系統嚴重卡頓的趙路并不知道,此時電腦高速運轉的CPU,正在進行大量計算來“挖礦”。這是一個離他認知有一些距離的產業——加密貨幣挖礦。在近十年的時間,該產業在一個還算不得龐大的幣圈里流行。

騰訊安全威脅情報中心:跨平臺挖礦木馬MrbMiner已控制上千臺服務器:騰訊安全威脅情報中心檢測到新型挖礦木馬家族MrbMiner,黑客通過SQL Server服務器弱口令爆破入侵,爆破成功后在目標系統釋放C#語言編寫的木馬assm.exe,進一步通過該木馬與C2服務器通信,然后下載門羅幣挖礦木馬并維持挖礦進程。

騰訊安全專家在MrbMiner挖礦木馬的FTP服務器上還發現了基于Linux系統和ARM系統的挖礦木馬文件,推測MrbMiner已具備跨平臺攻擊能力。根據目前掌握的威脅情報數據,MrbMiner挖礦木馬已控制上千臺服務器組網挖礦。[2020/9/1]

與趙路有相同遭遇的人不在少數。他們分布在北京、廣東、上海、河南、山東等地,手中的一臺臺電腦開機即挖礦,挖來的幣則落入了黑產團伙的錢包。

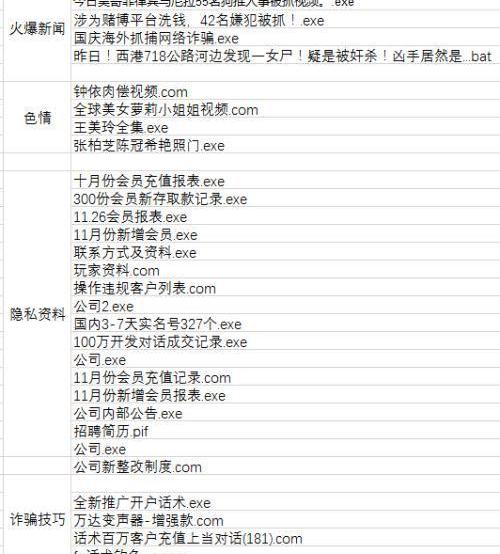

這些電腦感染了近期流行的一種木馬病。騰訊安全御見威脅情報中心通過層層解剖發現,黑產團伙挖礦使用的自建礦池包含字符“laofubtc”,因此,他們將其命名為老虎挖礦木馬。據騰訊御見統計,截至12月5日,老虎挖礦木馬已感染超過5000臺電腦。攻擊者將遠控木馬程序偽裝成“火爆新聞”、“內容”、“隱私資料”、“詐騙技巧”等文件名,通過社交網絡發送到目標電腦,受害者雙擊查看文件后,會立刻被安裝遠程控制木馬。

“永恒之藍下載器木馬”新增釣魚郵件傳播 利用用戶機器挖礦門羅幣獲利:近期騰訊安全威脅情報中心檢測到“永恒之藍下載器木馬”新增釣魚郵件傳播功能。“永恒之藍”下載器木馬在感染用戶機器上運行后,會自動當前用戶的郵箱通訊錄并發送附件為urgent.doc的文檔,該文檔附帶CVE-2017-8570漏洞(Office高危漏洞,又稱沙蟲二代)攻擊代碼。如果被攻擊用戶收到郵件并不慎打開文檔,就可能觸發漏洞執行Powershell命令下載mail.jsp。mail.jsp經過高度混淆,多次解密后可以看到其安裝多個計劃任務下載Powershell腳本執行,并使用了新的計劃任務名:“Bluetea“藍茶。“永恒之藍”下載器木馬自出現之后從未停止更新,從最初的PE樣本攻擊到后來轉移為以Powershell無文件攻擊方式躲避查殺,并且通過安裝多個類型的計劃任務進行持久化。在傳播方式上,最初通過供應鏈攻擊積累一批感染機器后,又不斷利用”永恒之藍”漏洞,MSSql爆破,$IPC爆破,RDP爆破等方法進行擴散傳播,近期又增加了DGA域名攻擊和釣魚郵件攻擊,其最終目的只為利用用戶機器挖礦門羅幣獲利。(騰訊御見)[2020/4/3]

而后,攻擊者通過遠控木馬控制中電腦,下載挖礦木馬,這些電腦隨即淪為“礦工”。

新木馬入侵谷歌2FA驗證程序竊取代碼或影響加密資產安全:一款名為Cerberus的新惡意軟件現在通過竊取谷歌認證應用程序提供的密碼來攻擊android智能手機。根據研究小組的報告,Cerberus可以做一些其他極少數木馬能夠做到的事情,破壞谷歌身份驗證應用程序,竊取它的一次性代碼,這些代碼通常被用來確保訪問比特幣錢包或數字交易賬戶的安全。到目前為止,這個谷歌應用程序被認為是最好的保護,比基于SMS的安全代碼更有效。報告稱,該木馬的現代版本已經得到了顯著的改進,其功能已經接近遠程訪問木馬。后者被認為是一種非常強大的惡意軟件。研究人員說,到目前為止,升級的木馬還沒有在黑客論壇上分享。然而,他們警告說,這很可能在不久的將來發生。(U.Today)[2020/2/28]

從手法上看,這是一場在社交網絡上傳播的無差別攻擊。

騰訊御見總結了部分釣魚攻擊文件名,包括“某公司被襲擊”、“小姐姐視頻”、“會員資料”及“變聲器”等。這些抓人眼球的文件名全部與加密貨幣行業沒有直接關聯,中電腦的主人在出于獵奇心理點擊后,就可能成為幫助黑產團伙賺錢的“黑勞工”。

部分釣魚攻擊文件名

騰訊御見披露,病攻擊者非常狡猾。在挖礦木馬文件植入電腦后,該文件將偽裝成音頻設備公司“WavesAudio”,首次執行后,會用垃圾數據“增肥”到150MB,以此逃避殺軟件檢測。

礦機程序文件則被偽裝成顯卡制造商英偉達的驅動程序。一般來說,電腦用戶都認為英偉達的驅動是安全且必要的,不會隨意刪除,因此很難識破和處理。

目前,尚未得知上述黑產團伙通過“老虎木馬”挖的是什么幣。盡管該挖礦程序中出現了“laofubtc”字符,但加密行業人士認為,用電腦CPU挖比特幣的可能性不大,“現在早就過了電腦挖比特幣的時代,5000多臺電腦組成的分布式礦池,可能還不如幾十臺好的礦機。”

“灰熊”變異,黑產團伙作惡不斷

騰訊御見溯源查詢發現,“老虎”挖礦木馬的文件服務器baihes.com指向的IP為46.4.156.44。該IP在2018年就引起過安全人士的注意,當時一個名為“灰熊”的挖礦木馬BearMiner,其域名miner.gsbean.com也與上述IP直接相關。

騰訊御見推測,“灰熊”和“老虎”屬于同一團伙,“老虎”替代“灰熊”挖礦木馬,呈現了新的活躍趨勢。

2018年7月,深信服安全專家首次曝光了“灰熊”挖礦病。“灰熊”偽裝的方式與“老虎”異曲同工,能繞過主流的殺軟件,并且潛伏數月。

“灰熊”的危害性更強,據深信服統計,“灰熊”感染的主機近10萬臺,中主機多表現為異常卡頓,嚴重影響主機性能。

深信服將該病的危害等級劃分為“高危”,查殺難度為“難”。據披露,當時“灰熊”挖的幣主要是匿名幣門羅幣。與比特幣不同,門羅幣的挖礦門檻低,且容易上手,使用家用電腦便可通過CPU和顯卡來挖礦。

此外,由于所有的門羅交易都使用隱蔽地址來保護接收者的隱私,以致黑產團伙挖得的幣,難以追蹤去向。

根據深信服去年7月份的統計數據,“灰熊”病在當時挖了420個門羅幣。按當時927元的幣價換算,攻擊者通過木馬病非法挖礦所得超38萬元,而這花費的成本并不高。

在黑產圈,名為“大灰狼”的遠程控制木馬是較為流行的遠程控制工具,“老虎”病也正是通過這個遠控工具,在受害者的電腦中植入病。

據傳,“大灰狼”的原始作者已去世,但相關代碼已流落黑產圈,還開源共享起來。不同的病木馬團伙對其定制改造后,衍生出諸多變種,無形中減少了黑產團伙開發病的成本。

除了“灰熊”、“老虎”之外,這幾年,KingMiner挖礦木馬、BlueHero挖礦蠕蟲病、“快Go礦工”等木馬程序屢見不鮮。2018年底,湖南衡陽市局石鼓分局還曾破獲一起病挖礦案件,某計算機專業畢業生,通過給網吧電腦裝木馬,遠程挖礦獲利上億元。

“老虎”病入侵示意圖

在社交網絡發達的今天,人們每天都會接觸大量的信息,一不小心,就可能成為黑客的“挖礦苦力”。當你發現電腦突然出現嚴重卡頓的異常,你的電腦很可能在為別人緊鑼密鼓地創造不當利潤。

安全專家提示,互聯網用戶不要隨意打開來歷不明的文件。在點開文件之前,建議打開資源管理器文件夾選項,“查看已知文件的擴展名”。當發現文件圖標為Office、音樂、視頻文件,而文件的擴展名為“exe、com、pif、bat”時,即可立刻判斷為危險文件,應立即刪除,并使用殺軟件查殺。

區塊鏈和數字貨幣的興起,讓“挖礦”成為一個新興產業且逐漸繁榮。利益往往容易滋生罪惡,挖礦木馬、黑客盜幣、暗網交易等事件層出不窮,“黑產”也是這個新興行業的“硬幣背面”。

業內人士呼吁,在新技術、新行業初生之時,行業參與者應共同提升安全技術儲備,共同抵制黑客、黑產的作惡行為;專業的安全團隊不妨成立安全聯盟,向大眾普及基本的網絡安全常識,加強對新病的公示和預警,以免不了解加密貨幣的公眾淪為挖礦的“黑勞工”。

互動時間

你遭遇過挖礦木馬嗎?

Tags:MINEMINERINENERGMINES價格crazyminerordinexPhantasma Energy

原文作者:RobertStevens 譯者:Azuma 出品?:Odaily星球日報美國證券交易委員會已向多家加密貨幣公司提起訴訟,指控這些公司涉嫌發行未經注冊的證券.

1900/1/1 0:00:0021世紀經濟報道倪雨晴廣州報道 來源:21財經 自2009年比特幣問世,區塊鏈技術的應用已經歷經10年。當然區塊鏈的作用不僅僅體現在幣端,作為數字化的核心技術,區塊鏈的征程是服務各行各業.

1900/1/1 0:00:00據Trustnodes11月28日報道,以太坊2.0開發團隊SigmaPrime宣布,他們已經選擇代碼審計公司TrailofBits于2019年1月對客戶端Lighthouse代碼庫進行審計.

1900/1/1 0:00:00據Trustnodes12月2日報道,以太坊的開發者們在一次公開電話會議上就推遲啟動難度炸彈達成了一項初步共識.

1900/1/1 0:00:00撰文:EvgenyYurtaev,去中心化金融平臺Zerion創始人兼首席執行官 來源:鏈聞 讓我們看看過去一年通過Compound、UniswapPools、TokenSets這樣的DeFi協.

1900/1/1 0:00:00明年3月基于IPFS的Filecoin主網將啟動,它將為區塊鏈世界補上存儲解決方案,自此區塊鏈這個Baby,終于算是集計算、網絡、存儲為一體了,可以真正意義上為人類社會提供完整服務了.

1900/1/1 0:00:00