BTC/HKD-1.56%

BTC/HKD-1.56% ETH/HKD-1.52%

ETH/HKD-1.52% LTC/HKD+0.69%

LTC/HKD+0.69% ADA/HKD-1.22%

ADA/HKD-1.22% SOL/HKD-2.66%

SOL/HKD-2.66% XRP/HKD-1.96%

XRP/HKD-1.96%作者:嚴強

來源:微眾銀行區塊鏈

經典密碼學技術的應用壽命將至?量子計算何以破解現有隱私保護方案?量子通信對隱私保護方案設計有何啟示?如何有效應對量子計算通信技術給隱私保護帶來的挑戰?

這里,我們將進入安全模型分析三部曲的最終章,跳出現有計算和通信能力的局限,著眼未來技術發展對隱私保護技術選型的啟示,剖析量子計算和量子通信技術對經典密碼學技術的影響,以及業務技術選型上的應對之道。

量子計算和量子通信都是基于量子力學的新興技術。不同于經典物理理論,量子力學研究的是物質世界微觀粒子運動規律的物理理論,可用來解釋經典物理理論無法解釋的微觀系統。該理論與相對論一起并稱為現代物理學的兩大基本支柱。

量子力學中,最經典的故事莫過于薛定諤的貓,如果類似故事用主人公小華和好友美麗來演繹,將會是這樣的:

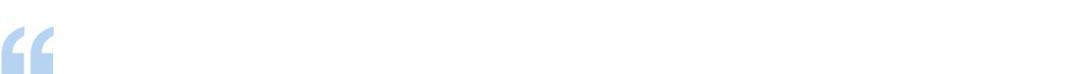

小華初見美麗時,便萌生好感,經過前3論故事的“接觸”,小華對美麗情有獨鐘。一個浪漫的午后,小華鼓起勇氣向美麗告白。美麗心中早已傾慕小華,但矜持的她故意給小華一個小小的挑戰,以此驗證小華的真心——“我倆第一次約會的日期是哪一天?”

這可難住了小華!美麗的小劇場之前一共進行了3期,小華覺得這3個日期都有可能是正確答案。幸好,量子計算幫助小華解決了這個難題。

在傳統計算模型中,小華一次只能將一個日期的結果發送給美麗,如果答案不對,美麗用正確的結果進行驗證后就會出錯,那么小華的表白進程就有點尷尬了。在量子計算過程中,小華的答案則會同時包含這3個日期所有的結果,當美麗用正確的答案進行驗證時,便可順利驗證通過。

Mano 首席技術官:Web3 的額外部分是對等發現層、密碼學和共識協議:金色財經現場報道,在Coinlive舉辦的峰會上,題為“塑造新加坡數字資產類別的未來”的圓桌討論邀請了 Cobo 首席運營官 Lily Z. King、新加坡管理大學 (SMU) 經濟學助理教授(實踐) Goh Jing Rong、Immin Mano Thanabalan 首席技術官、德國創業亞洲 Yitch,區塊鏈協會 (BAS) 合作伙伴總監 Yoon KC (Steven)。關于 Web3 是什么以及數字資產在 Web3 生態系統中扮演什么角色的問題,Mano 首先說 Web3 的額外部分是對等發現層、密碼學和共識協議,這可能是最有趣的。 YC 澄清應該是 Web3 而不是 Web 3.0。

Lily 補充說,EWeb3 有望成為一個更加開放的互聯網,讓所有用戶都能從中受益。 Jing Rong 列出了下一代互聯網的三個定義,使用新聞技術來改進當前的網絡,并專注于去中心化,即控制權被分配給生態系統中的多方。最后一個給出答案的 Yitch 解釋說,歸根結底,數字資產只是數字,除非你可以創造現實世界的效用。其他問題,如數字資產的機構采用、法規等,引起了小組成員的不同回應。[2022/12/22 22:00:54]

量子力學中,這種同時包含所有可能答案的狀態就稱之為量子疊加態。一旦結果被美麗接收,即觀測后,對應的量子疊加態就會發生概率性坍塌,答案就會唯一確定為某一個具體值,美麗就可以得到與心里匹配的答案了。

這種概率性的狀態表達,以及觀測事件之間的概率關聯性,是量子力學的核心理論要點。以此構建的量子計算和量子通信,都是利用量子的概率特征來突破現有技術的能力瓶頸。

以下將通過對比的方式,介紹經典計算機技術和量子計算機技術的差異,解析這些差異對基于密碼學的隱私保護技術方案有何影響和啟示。

密碼學博士高承實:量子計算機大規模應用將對非對稱密碼算法和哈希函數帶來致命性的影響:密碼學博士,計算機應用專業副教授高承實發表《量子計算機的應用會顛覆掉比特幣系統嗎?》專欄文章,文章表示,量子計算機從發展狀況來看,還處于極其早期階段,離真正實用還有相當遠的距離。如果量子計算機真正能夠大規模應用,將對密碼算法當中的非對稱密碼算法和哈希函數帶來致命性的影響。現在基于數學難解問題而生成的非對稱密碼算法RSA和ECC安全性將不復存在,哈希函數的抗碰撞性也將受到極大挑戰,除非盡可能增加哈希函數的輸出長度。目前的非對稱密碼,主要是ECDSA和哈希函數SHA256,是比特幣系統最核心的底層技術,確保了比特幣分配和支付的安全,在比特幣系統的多個環節得到了應用,包括生成錢包地址、對交易進行簽名和驗證、計算區塊內所有交易的默克爾數生成區塊以保證塊內數據難以被篡改、激勵礦工開展挖礦競賽以維護系統的自運行……如果ECDSA和SHA256兩種算法的安全性不復存在,那么整個比特幣系統的安全性也將不復存在。

當然我們也沒有必要那么悲觀。第一,量子計算機的真正使用還有相當遠的距離;第二,隨著量子計算以及量子計算機的發展,抗量子計算的密碼算法也會同步得到發展,比如格密碼。

真的到了那個時候,或者比特幣系統中的密碼模塊會替換為抗量子計算的密碼模塊,或者比特幣已經完成它的歷史使命,從這個世界上消亡。(財新)[2020/12/24 16:21:46]

量子計算機VS馮·諾依曼計算機

1945年,物理學家和數學家JohnvonNeumann提出一種理論計算模型——馮·諾依曼架構,為現代計算機系統設計奠定了理論基礎。

Nervos研究員論文被國際密碼學頂會歐密會收錄:近日,Nervos基金會密碼學研究員Alan Szepieniec的論文《Transparent SNARKs from DARK Compilers》被國際密碼學頂會歐密會收錄,同時,Alan也受邀在該會議上發表了主題演講。這項基礎性的工作為零知識證明領域貢獻了一種全新的無需Trusted Setup的通用工具,標志著 Nervos在2020年的研究工作又向前邁進了堅實的一步。

歐密會(Eurocrypt)是密碼學中最著名的學術會議國際密碼學協會所主辦的三大旗艦會之一,在CCF推薦列表和 CACR列表中均為A類會議,密碼學中最重要的文章一般都會在這三個會議中發布。Eurocrypt 2020是第39屆密碼技術理論與應用國際會議,首次在線上舉行。[2020/5/18]

馮·諾依曼架構將計算的過程表達為數據存儲過程和程序控制過程,數據和指令都以二進制的形式保存在存儲介質中,并由以CPU為代表的控制器讀取指令流,控制對不同數據的讀寫,以此串行執行程序。

盡管多核多線程CPU早已普及,但其核心執行流程依舊是在馮·諾依曼架構下的串行執行,對應的軟件實現和算法設計,都是在串行執行程序的前提下進行的。

相比之下,量子計算機由于量子疊加態帶來的概率不確定性,天生自帶并行屬性。

根據量子力學中的波粒二象性,每一個量子可以表達成符合一定概率分布的波。對應到計算機系統設計中的二進制格式,就是單獨一個量子可以同時表達0和1的值,并能夠同時以0和1的值與另一個量子進行交互,完成并行計算。

聲音 | “公鑰密碼學之父”Diffie:區塊鏈是降低和改變網絡不安全性的一個主要方向:11月11日,2015年圖靈獎得主、有“公鑰密碼學之父”之稱的Whitfield Diffie在上海舉行的區塊鏈底層技術學術交流會上發表主題演講。Diffie認為,互聯網有三個主要性質:開放性、去中心化與支持社會變革,但它不可避免地存在一定不安全性,區塊鏈則是降低和改變網絡不安全性的一個主要方向。他稱,網絡安全涉及以下重要元素:一是安全計算,二是密碼學,三是從發現惡意軟件開始,防范它甚至回擊它。Diffie最后提出對網絡安全的幾點意見:開發抗量子的公鑰加密系統;重新審視未被解決的經典計算機安全問題,并用人工智能和其他新技術來解決;開發更多大規模的可信賴軟件系統。[2018/11/11]

這樣的一個量子通常被稱之為qubit,由于量子態內在的不穩定性,表達一個可讀取的邏輯qubit,通常需要維持多個物理qubit來實現系統容錯。控制這些qubit,需要在接近絕對零度的超導環境中進行,非常具有挑戰性,目前對應的工程實現尚屬早期。

Google在2019年的論文中披露,已經可以一定程度上控制53個邏輯qubit的量子計算機,在3分20秒內完成對一個隨機數序列是否由一個隨機數生成器來生成的證明,同樣的證明在現有馮·諾依曼架構下的超級計算機上執行,需要大約1萬年的時間。

早在2017年,Google的合作公司D-Wave發布了D-Wave2000Q,據稱實現了2000個邏輯qubit的量子計算機,理論上可能已經具備破解當下所有經典密碼學技術方案實現的技術能力。

量子計算機提供了指數級別的計算速度提升,可以打破我們在第3論中提到的計算不對稱性。對于馮·諾依曼計算機,經典的NP問題是一個計算困難性問題,而對于量子計算機,理論上可以輕易實現P=NP,攻擊者可以由此破解對應的經典密碼學算法,提取出對應密鑰和密文中的隱私數據。

金色財經現場報道 Ripple首席密碼學家:Ripple一直非常關注現實世界的支付用例:金色財經現場報道,今日Coindesk 2018共識會議正式在紐約開幕。在有關互操作性競賽的圓桌討論時,Ripple首席密碼學家David Schwartz表示:“我們一直非常關注現實世界的支付用例,這就是為什么Ripple構建了Interledger,這是一個并不關心人們使用什么網絡的簡單協議。”[2018/5/15]

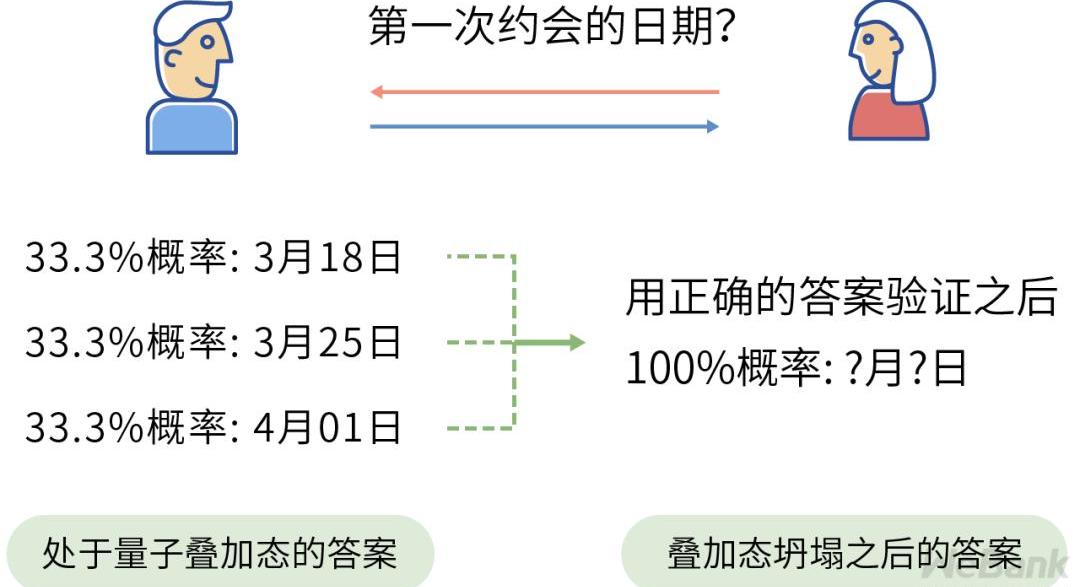

根據美國國家標準與技術研究院NIST分析,量子計算機對于非對稱密碼學體系沖擊最大。用來構造公鑰密碼算法的經典計算困難性問題,如大數分解困難問題、離散對數困難問題、橢圓曲線上的離散對數困難問題,在量子計算機上均有有效的破解算法——Shor算法及其變體。這些攻擊會具體影響到現在的公鑰加密、數字簽名、數字證書、密鑰交換等的安全性。

相比非對稱密碼學體系,量子計算機對稱密碼學體系沖擊相對較小。只要適度增加密鑰的長度,就能限制目前最有效的Grover算法攻擊,但不排除將來會有更高效的量子破解算法面世。這些攻擊會具體影響到對稱加密、哈希,以及基于哈希的派生算法。

量子計算機對于經典密碼學算法的影響,不僅作用于軟件層面,對硬件層面也有很大沖擊。

目前,以IntelSGX為代表的硬件可信執行環境,其內部實現的密碼學算法都是不抗量子計算的。部分對性能要求高的模塊,如SGX的內存加密模塊,是以不能升級的硬件方式實現的。一旦量子計算機得到有效應用,相比遠程替換算法軟件,物理替換可信硬件可能會帶來更大的代價。

為了應對量子計算對經典密碼學算法的威脅,我們需要構造新的計算困難性問題。考慮到量子計算安全模型,即允許攻擊者使用量子計算機的安全假設下,構造安全的密碼學算法充滿很多不確定性,目前尚無相關國際或國家標準。

NIST已經于2019年開始了第二輪抗量子算法標準的公開評估,預期在2021年會有一定的階段性成果,之后會開展第三輪的公開評估流程,預期在2022年完成標準草案。時任中國科學院信息工程研究所副所長的荊繼武,在2018年的新聞報道中表示,我國或將在2022年前后開展抗量子算法的標準化工作,預期2025年左右實現商業化落地。

在工程上的標準制定完成之前,須謹慎使用現有抗量子算法,即便是源自頂級學術刊物的方案也有出錯的可能性。另一方面,如上一論所言,即便理論上是安全的,工程實現上的疏漏也會導致隱私數據泄露。

所以,使用經過一定時間檢驗的抗量子算法工程標準,是確保最終隱私保護方案有效性的必要條件。

量子通信VS經典通信

經典通信中的信息傳遞,由發送方通過傳輸介質向接收方發送各類信號載體的方式進行,其傳輸的速度受限于傳輸介質的傳導性和信號載體的能量衰減率,根據相對論,其最高傳輸速度不超過光速。

相比之下,量子通信是基于量子糾纏原理,理論上在設備初始化之后,并不需要由發送方向接收方發送任何信號載體,有實現超光速瞬時通信的可能性。

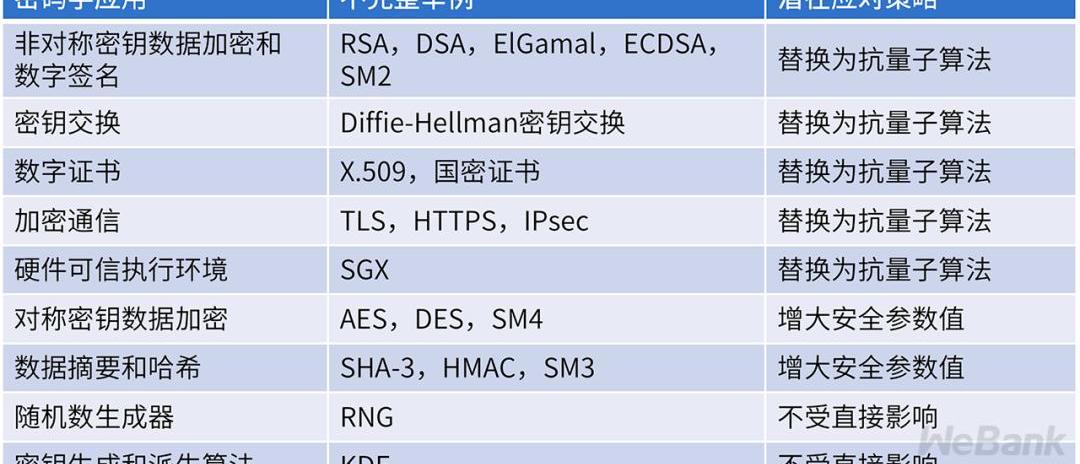

關于量子糾纏理論的解釋,我們繼續以小華和美麗的故事來呈現:

承接上面的故事,小華基于量子計算有驚無險地通過了美麗的考驗,成功牽手美麗,并與之確定戀人關系。

陽光明媚的一天,兩人相約在游樂場共度一個溫馨的午后。臨別時,美麗預感會有驚喜發生。一轉身,小華正拿著自己最中意的玩偶緩緩靠近,恍惚間,美麗仿若偶像劇女主角,臉上漫開了幸福。

兩人的心電感應,就類似于量子之間的糾纏態。對處于糾纏狀態的量子對中的一個量子進行觀測,會導致量子對中另一個量子的狀態做出相應改變,這一改變與之前的觀測結果有100%的關聯性。小華充滿愛意的心做出變化,與之對應地,美麗的內心就會有所感應。

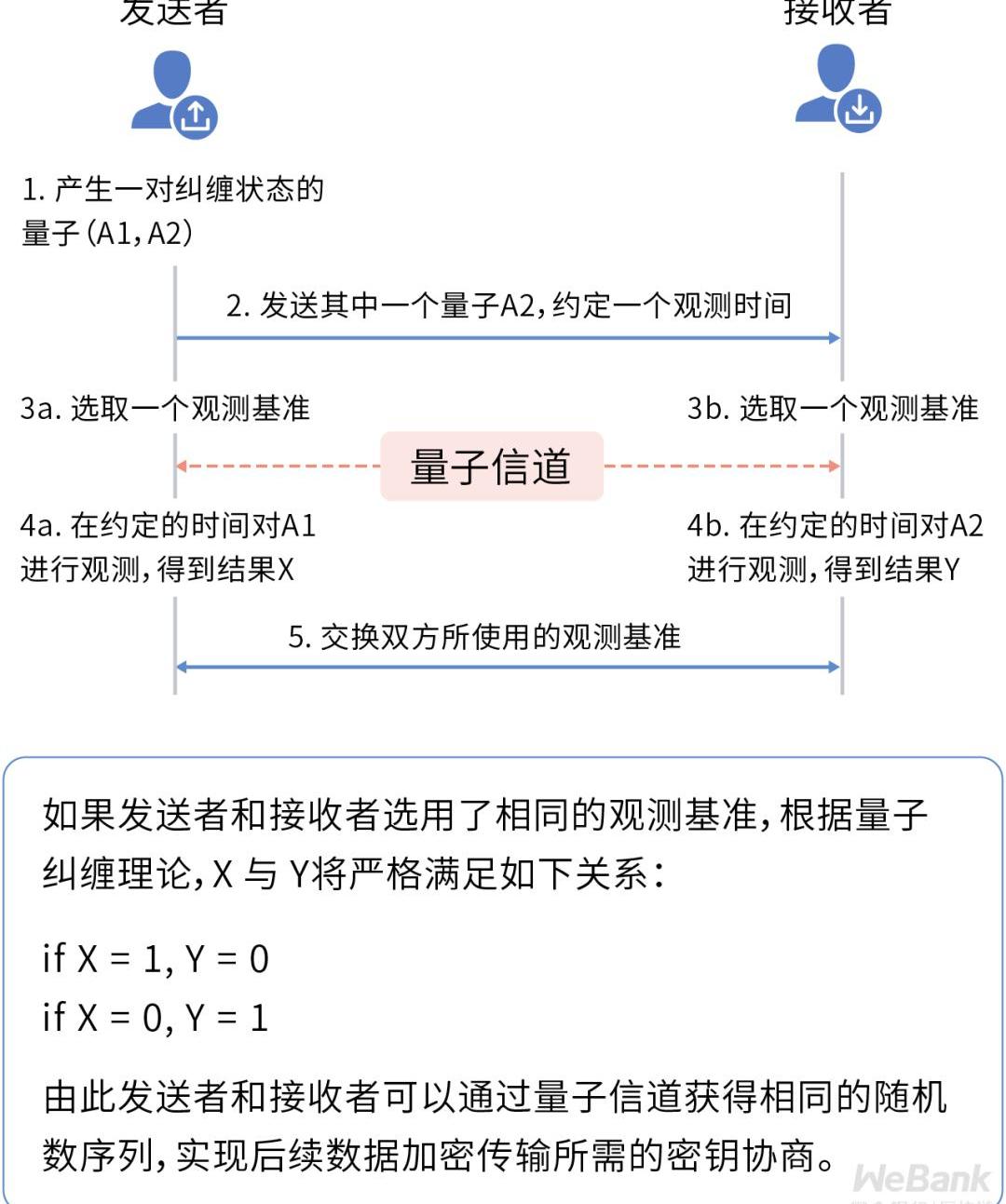

盡管量子糾纏的特性可以無視物理距離進行信息傳遞,但由于目前的量子密碼通信協議設計,如經典BB84協議和Ekert91協議,依舊需要配合經典通信信道來實現信息的加密傳輸,所以,量子密碼通信實現依舊不能達到超光速傳遞信息。

關于量子密碼通信的安全性,一個常見的觀點認為它是信息論安全的,即無論攻擊者擁有多少計算資源,例如量子計算機,也無法破解其安全性。對應的解釋是,其安全性不是由計算困難性理論來保障,而是由物理學法則中的

測不準原理來保障。

測不準原理由物理學家海森堡在1927年正式提出。作為量子力學的基本原理之一,該原理規定,對于一個量子,不可能同時知道它的位置和速度,每一次對量子的觀測都會改變量子的狀態。由此可以進一步推出不可克隆原理,即攻擊者無法完美地復制一個量子的所有狀態。

對于量子通信而言,即便攻擊者有能力截獲一個處于糾纏狀態的量子,也不能完美地復制它。

攻擊者無法在接受者不知情的前提下,將復制的量子轉發給接受者,以此實現對于敏感數據的竊聽。一旦竊聽發生,必然會改變被竊聽的通信雙方的量子狀態,由此暴露攻擊者的存在。

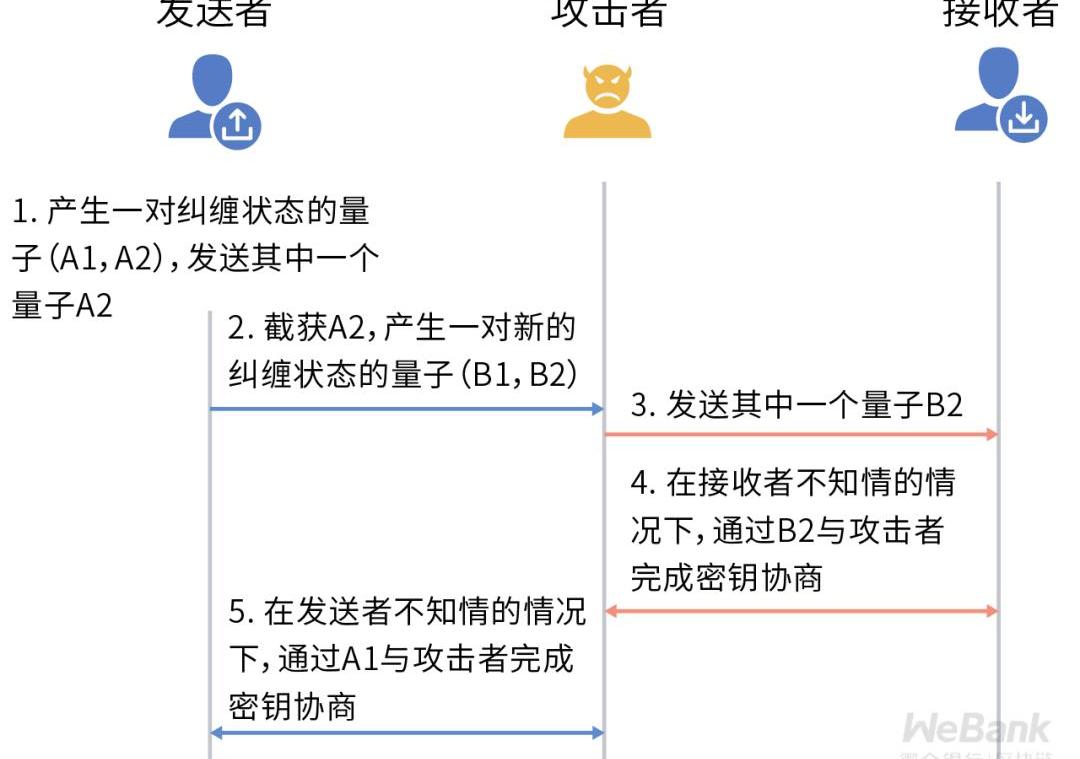

這里需要注意的是,盡管量子密碼通信協議能夠有效檢測出直接進行竊聽的攻擊者存在,但依舊可能受到其他協議層面攻擊的影響。

例如,經典的中間人攻擊,攻擊者作為中間人在通信雙方之間轉發消息,對于發送方使用一對糾纏狀態的量子,對于接收方使用另一對糾纏狀態的量子,此時如果沒有其他可信的信道連接通信雙方,他們將無法感知攻擊者的存在。

在工程實現方面,目前我國處于國際領先水平。2016年,墨子號量子科學實驗衛星率先實現了千公里級星地雙向量子糾纏密鑰分發,有效帶寬約為每秒千比特。

但量子通信距離民用還有相當的距離,主要受限于量子信道的不穩定性。在強干擾環境中,如日光環境、城市密集地帶,長距離傳輸處于糾纏狀態的光量子,依舊是一個巨大的挑戰。

量子通信的現世,對密碼學協議以及上層隱私保護方案的構造來說,無疑添加了一把利器。作為一個可信信道,量子通信可以有效簡化密碼學協議設計,并提高隱私保護方案的有效性,一定程度上抵抗量子計算機帶來的威脅。

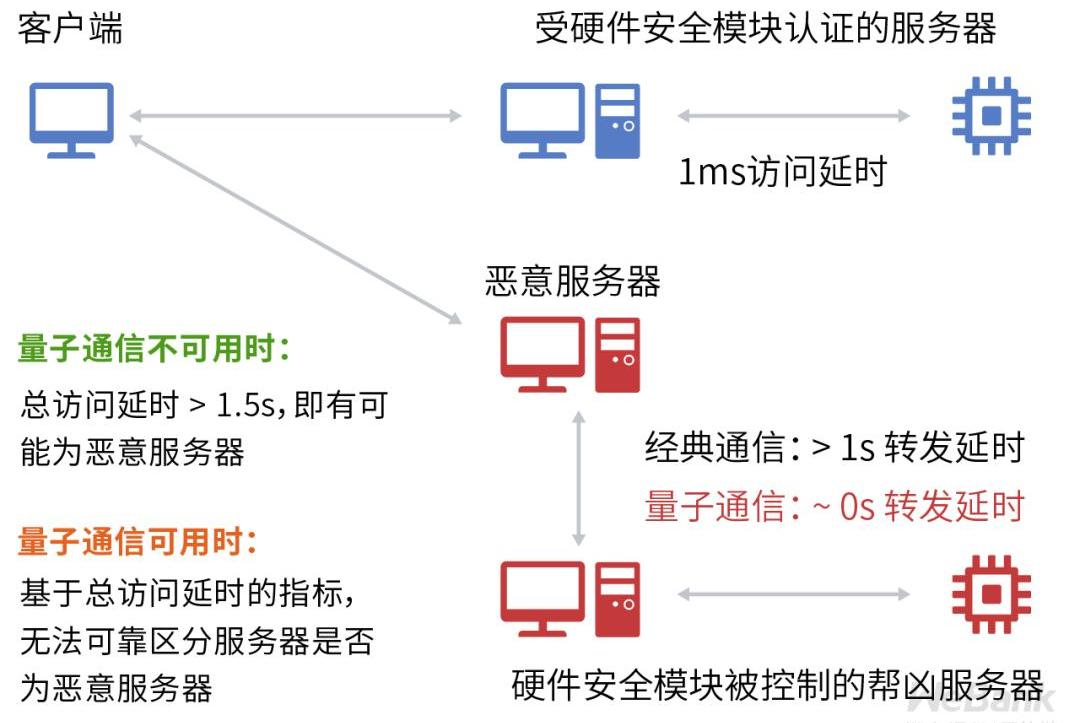

同時,對當下基于傳輸時間的物理限制而設計隱私保護方案來說,量子通信的出現會影響其有效性。

比較典型的例子是,結合硬件安全模塊和物理距離檢測的遠程代碼驗證協議。在該協議的驗證過程中,誠實的驗證者會直接調用本地的硬件安全模塊來完成服務器認證,只需要一次交互,有效延時能控制在較短的時間之內。如果攻擊者試圖對該協議進行攻擊,必須要通過代理服務器對數據進行轉發,在只考慮經典通信的前提下,額外的轉發延時則需要較長的時間。

因此,即便攻擊者控制了另一個硬件安全模塊,將遠程代碼驗證請求轉發到被控制的硬件安全模塊,讓其代為計算,攻擊者實際消耗的總時間,也會比沒有轉發時,直接在本地使用未被攻克的硬件安全模塊計算耗時顯著地長,由此可以檢測出攻擊者的存在。

以上信息傳遞需要一定時間的安全假設,在量子通信的距離無關瞬時通信能力面前不再成立。原本攻擊者使用代理服務器轉發的時間,可能會由1s急劇縮小到接近0s。這一變化顯著降低這類依賴信息傳輸時間限制而構造的遠程代碼驗證協議的有效性,使其面臨整體失效的風險。

總體而言,量子通信的出現將為信息傳輸過程帶來了新的基本特性,基于經典通信特性設計的隱私保護方案需要適時進行再評估,核實其在量子通信安全模型下的有效性。

正是:密碼經典功高無敵手,量子新秀刃利待出鞘!

量子計算和量子通信是信息技術發展過程中,一個重要的里程碑式突破,勢必會對現有的技術體系產生沖擊,影響現有隱私保護技術方案的有效性,但同時這些新理論和工具也將推動相關技術的革新,促使更高效、更安全的隱私保護技術方案的出現。

目前兩者的工程實現距離商用還有不小的距離,加之工程技術標準化尚在逐步推動中,企業在技術選型時,應充分考慮其帶來的風險,對使用經典密碼學算法和硬件安全模塊的系統提供可拔插設計,對不同保密級別的隱私數據提供必要的備選方案,以此控制特定量子計算通信技術突然實用化帶來的沖擊。

密碼學技術選型相關的重點理論科普到此暫告一段落,下一論開始,我們將具體展開對密碼學算法核心組件的技術剖析,欲知詳情,敬請關注下文分解。

互鏈脈搏統計,本周共有24家上市公司發布區塊鏈相關動態,其中有20則是由上市公司2019年年報、社會責任報告披露.

1900/1/1 0:00:00作者:CoinEx全球大使阿拉丁編者注:原標題為《CoinEx研究院:區塊鏈世界的悖論——“穩定幣”》從比特幣被作為一種創新的支付網絡和一種新型的貨幣發行以來.

1900/1/1 0:00:00整個加密貨幣市場的價格貌似正在進入積極向上的區間。北京時間今日凌晨,比特幣迅速拉升,最高突破7200美元,與昨日的最低點6200美元相比,上漲了近千美元,24小時最高漲幅達到了17%,創下近1個.

1900/1/1 0:00:00BSV也靜悄悄的減半了,即使是再BSV內部的信仰群里,這幫教徒們也發出了質問:為什么?,目前BSV已經由減半前一段時期的260刀左右,跌到了200刀附近,距離今年1月15日的455歷史最高點.

1900/1/1 0:00:00世界正處于一場巨大的經濟危機的邊緣。在充滿不確定性的困難環境中,美國正在竭盡全力試圖挽救當前的貨幣和金融體系.

1900/1/1 0:00:00本文概要 1.Tezos現狀和問題2.Cosmos現狀和問題3.Ethereum現狀和優勢 4.公鏈降格化進程 Tezos現狀和問題 Tezos007號協議將在今年夏季提案,并在秋季激活.

1900/1/1 0:00:00