BTC/HKD+0.06%

BTC/HKD+0.06% ETH/HKD+0.11%

ETH/HKD+0.11% LTC/HKD+0.76%

LTC/HKD+0.76% ADA/HKD-0.81%

ADA/HKD-0.81% SOL/HKD+0.78%

SOL/HKD+0.78% XRP/HKD+0.43%

XRP/HKD+0.43%區塊鏈一直以不可篡改、分布式、永久可查驗等特點得到人們的青睞,這些特點使區塊鏈聽起來非常安全,甚至像是個萬無一失的技術。但實際上,針對區塊鏈的攻擊一直都存在,且每次發生,往往會造成巨大的損失。

對于區塊鏈的開發者和使用者來說,了解這些攻擊的原理是至關重要的。預防勝于治療,切莫“頭痛醫頭,腳痛醫腳”。

基于對等網絡的攻擊

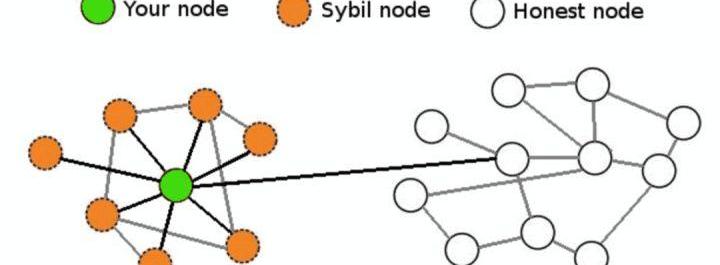

1、日蝕攻擊-一個節點將選擇“x”個節點作為訪問區塊鏈的基礎,該節點從這“x”個節點獲取區塊鏈的數據。

如果攻擊者可以使得此節點選擇的“x”個節點都為攻擊者可控制的節點,就可以使得被攻擊節點處在一個“孤立”的狀態。被攻擊節點將從主網中被隔離出來,完全由攻擊者控制。

如下圖所示:

成都鏈安:fomo-dao項目遭受攻擊,攻擊者獲利11萬美元,目前已轉至Tornado.cash:金色財經消息,據成都鏈安“鏈必應-區塊鏈安全態勢感知平臺”安全輿情監控數據顯示,fomo-dao項目遭受攻擊。攻擊者地址:

0xbb8bd674e4b2ea3ab7f068803f68f6c911b78c0a

攻擊交易bsc:0xbbccd687a00bef0c305b8ebb1db4c40460894f75cdaebd306a2f62e0c86b7ba5

攻擊合約:0xe62b2dfc54972354fac2511d8103c23883c746c4

目前攻擊者獲利11萬美元,已經轉至Tornado.cash[2022/6/4 4:01:44]

圖一

2、

動態 | 成都鏈安推出Beosin-AML虛擬資產調查取證和反洗錢合規系統:為幫助虛擬資產服務商(VASP)監測交易風險、執行反洗錢合規程序,幫助監管部門監督VASP合規流程執行情況,幫助執法部門快速收集虛擬資產犯罪案件證據,為受害者提供技術協助,成都鏈安科技推出可視化的虛擬資產合規監測和調查取證分析系統Beosin-AML。系統上線技術援助服務,受害者被盜幣或不慎參與了跑路盤、資金盤等非法項目后,可在網站提交相關信息,平臺開展調查、分析和追蹤等取證服務。成都鏈安Beosin-AML虛擬資產調查取證和反洗錢合規系統,采集鏈上交易數據,分析加密貨幣犯罪和安全事件,結合機器學習模型綜合分析鏈上交易的合規和安全風險。幫助區塊鏈行業建立合法、合規的應用生態。[2019/12/10]

女巫攻擊-這里的“女巫”并不是指擁有魔法的女人,而是出自一部美國電影《Sybil》,劇中的主人公擁有16重人格,扮演著16個不同的角色。而女巫攻擊就是指同一節點偽裝成不同節點發起的一種攻擊。

動態 | 任子行斥資1000萬元增資成都鏈安 推動區塊鏈行業安全監管:任子行(300311)11月28日晚公告,公司擬以自有資金 1000 萬元向成都鏈安增資。增資完成后,公司將獲得成都鏈安 5.39%股權。公司與成都鏈安創始人楊霞、郭文生、高子揚于 11 月 28 日簽署了投資協議。

任子行稱,公司聚焦網絡空間數據治理,為工信部、等部門提供網絡安全產品和服務。此次投資是基于公司網絡安全行業整體戰略規劃以及自身發展需要,持續跟進前沿技術,在網絡安全新興領域的重要布局。雙方合作有利于發揮各自優勢,積極推動區塊鏈行業的安全監管,促進公司整體戰略長期、持續、高效發展。(中證網)[2019/11/29]

攻擊者通過偽造的身份,使少量節點偽裝成大量節點,進而影響整個網絡。攻擊者可能利用女巫攻擊進行雙花、實現51%攻擊等,并且要實施日蝕攻擊,一般都會先進行女巫攻擊。

動態 | 成都鏈安:10月發生較典型安全事件共5起:據成都鏈安態勢感知平臺——Beosin?Eagle-Eye統計數據顯示,在過去一個月(10月)中,共發生5起較為典型的安全事件。其中包括:1.EOS鏈上本月內總共發生兩起攻擊事件:一是假EOS攻擊;二是游戲服務器解析參數問題。2.亞馬遜云服務平臺AWS被爆遭到了DDoS攻擊,并因此被迫中斷了服務。3.網頁加密貨幣錢包Safuwallet被黑客通過注入惡意代碼竊取了大量資金,并且殃及幣安。4.Cryptopia被盜資產開始轉移:一部分ETH流入知名DeFi借貸平臺Compound;另有數個ETH流入一個叫做DeFi 2.0的DApp項目。鑒于當前區塊鏈安全新形勢,Beosin成都鏈安在此提醒各鏈平臺需要增強安全意識,重視各類型安全風險,必要時可尋求安全公司合作,通過第三方技術支持,排查安全漏洞,加固安全防線;各錢包項目應進一步做好安全方面的審查,有意識地增強項目系統架構的安全性,并建立完善的應急處理機制。如發生資產損失,可借助安全公司的幫助,進行資產溯源追蹤;用戶在進行投資行為時需謹慎,遠離資金盤,切勿刀口舔血。[2019/10/31]

圖二

3、

異形攻擊-異形攻擊又稱為“地址污染”。

當不同公鏈使用兼容的握手協議時,我們稱這些公鏈為同類鏈。攻擊者將同類鏈的節點數據加入被攻擊的公鏈節點中,當被攻擊的公鏈節點進行通信并互換地址池時,就會污染其他正常節點的地址池,并持續污染整個公鏈網絡,導致公鏈通信性能下降,最終造成節點阻塞等現象。

很多借鑒以太坊開發的區塊鏈系統,與以太坊使用了相同的通訊算法,它們都屬于以太坊的同類鏈。

基于共識和挖礦的攻擊

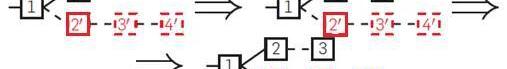

1、自私挖礦?–區塊鏈的共識機制決定著節點會認同最長鏈才是真實有效的。攻擊者可以在當前最新區塊上持續挖礦但不進行廣播,從而隱藏自己挖出的區塊。

當攻擊者節點隱藏的區塊長于已在鏈上的公布的最長區塊時再進行廣播,從而成為最長鏈,使得原先的最長鏈進行回滾,從而實現雙花等攻擊。

同時,進行自私挖礦的節點可以比其他誠實節點獲得更大的利益。假設在區塊1的基礎上繼續的挖礦,自私節點挖出“2’”和“3’”,但其并不對外廣播這兩個區塊,并繼續在“3’”的基礎上繼續挖礦,而當其他節點挖出了“2”時,其也對外廣播“2’”,使得鏈上產生分叉,如此繼續,當自私節點挖出較長的鏈并進行廣播時,其可以獲得“2’”到最新區塊的所有挖礦獎勵。

如下圖所示:

圖三

2、

挖礦木馬?–攻擊者通過上傳惡意程序到公開網絡或者制作蠕蟲病等方式將挖礦程序傳播到他人計算機上。

利用他人計算機資源和電力進行挖礦,獲取挖礦利益。被攻擊的計算機會消耗大量的資源,導致電腦卡頓,使用壽命減短。

圖四

3、

51%算力攻擊?–51%算力攻擊是區塊鏈最著名的攻擊方式之一。

在一個POW共識的區塊鏈網絡中,算力即是權力。當超過50%的算力都由一人控制時,此人就可以任意的撤銷和阻止交易,進而實現雙花。

這種攻擊在大型網絡中較難實現,在小型網絡中發生的可能性更高。在POS共識中與之類似的有幣齡累計攻擊和長距離攻擊。

4、時間劫持攻擊?–一個節點是通過其他節點時間的中位值來確定時間的。

如果攻擊者將一個惡意的節點列表置入被攻擊節點的對等節點列表中,就可以控制此節點的時間,例如通過日蝕攻擊。

被攻擊的節點將不會接收來自正常網絡的出塊。由于這些交易無法提交到實際的區塊鏈網絡,攻擊者便可以對此節點發起雙花等攻擊。

基于0確認的攻擊

1、芬尼攻擊?–如果攻擊者可以隱藏一個包含自己交易的區塊,就可能實現一筆雙花。

當一個交易所或其他機構接受0確認的交易時,攻擊者可以向其進行轉賬,花費其隱藏區塊中已經花費的資金,在新交易的區塊廣播前,將隱藏的區塊廣播。

因為所隱藏的區塊時間更早,所以在后面進行的花費將被回滾,從而實現雙花。

2、種族攻擊?–此類型攻擊是“芬尼攻擊”的分支,攻擊者將同時進行兩筆交易,花費同一筆資金,一筆轉給支持0確認的商家進行提現;一筆轉賬給自己,并給予更高的gas。

節點會優先處理gas更高的交易,所以后一筆交易將不會被執行。通常攻擊者會連入與被攻擊商家較近的節點進行操作,使得商家優先收到最終不被執行的交易。

寫在最后

區塊鏈中的漏洞導致的代價可能非常之高,尤其是公鏈,任何人都可以匿名的連入公鏈。

而區塊鏈的不可更改性又使得攻擊發生后更難以挽回損失,雖然可以通過硬分叉和軟分叉進行修復,但顯然這不是一個好的方法。因此在實際上線前做好安全審計和是尤為重要的。

撰文:BrianFlynn,RabbitHole創始人 翻譯:盧江飛 從今年6月開始,DeFi行業的代幣出現了爆炸性增長,市場上也開始出現一些新的自動化做市商.

1900/1/1 0:00:00撰文:TheBlockResearch鏈聞經TheBlock授權發布中文版共有28家公司向機構客戶提供數字資產的托管服務迄今為止.

1900/1/1 0:00:00字數:609 原文標題:CurveReleasesBlueprintforCurveDAOandCRVGovernanceToken原文鏈接:https://defirate.

1900/1/1 0:00:00最近舉行的第90期核心開發者會議幾乎全程都在討論一個問題。我強烈建議大家親自聽一下這場會議。在這場會議上,Alexey提出了客戶端開發者負荷過重的問題.

1900/1/1 0:00:00文|棘輪、比薩 進入2020年,中國在比特幣挖礦業的霸主地位,正在遭遇挑戰。劍橋大學數據顯示,從2019年9月到2020年4月,中國比特幣算力占比,從75.62%跌至65.08%.

1900/1/1 0:00:00這大概是推特有史以來最大的安全事故了。美國當地時間7月15日,在美國社交網站推特上,一則關于“虛擬貨幣交易”的推文如病般被多人轉發。發推的賬號,皆為政界商界名人及知名加密貨幣公司.

1900/1/1 0:00:00