BTC/HKD+3.31%

BTC/HKD+3.31% ETH/HKD+3.81%

ETH/HKD+3.81% LTC/HKD+4.53%

LTC/HKD+4.53% ADA/HKD+4.3%

ADA/HKD+4.3% SOL/HKD+3.62%

SOL/HKD+3.62% XRP/HKD+3.18%

XRP/HKD+3.18%

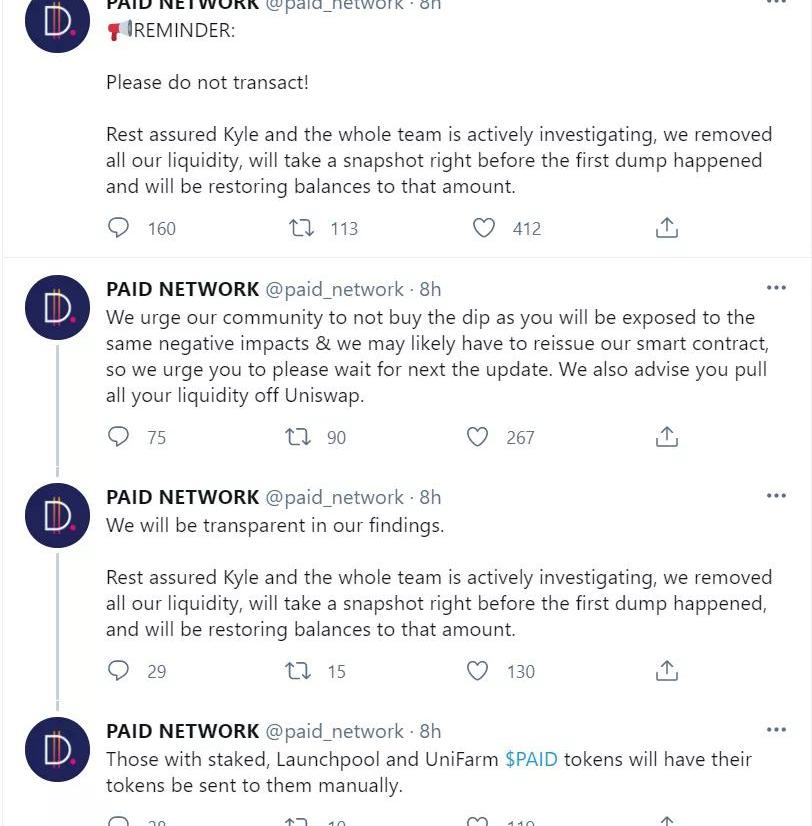

據消息,以太坊DApp項目PaidNetwork遭受攻擊。攻擊者通過合約漏洞鑄造近1.6億美元的PAID代幣,并獲利2000ETH(約300萬美元)。慢霧安全團隊在第一時間跟進并分析,現在將細節分析給大家參考。

攻擊細節分析

Avaterra Finance遭黑客攻擊 鑄幣合約存在嚴重漏洞:10月21日消息,Avalanche生態穩定收益聚合協議Avaterra Finance遭到黑客攻擊。安全公司Rugdoc分析稱,該協議的合約是Goose分叉,但他們的代幣包含了自定義元素,任何人都可以調用其鑄幣功能。最終黑客調用了該合約,并鑄造傾銷了數千個代幣。[2021/10/21 20:46:24]

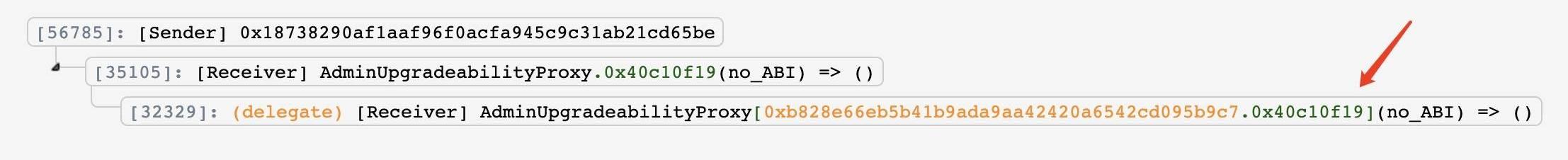

以上是整個攻擊過程的調用流程細節。

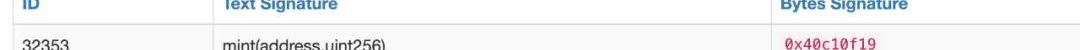

可以看到整個攻擊過程非常的簡單,攻擊者通過調用代理合約中函數簽名為(0x40c10f19)的這個函數,然后就結束了整個攻擊流程。由于這個函數簽名未知,我們需要查閱這個函數簽名對應的函數是什么。

Akropolis重入攻擊事件:攻擊者使用自己構造token導致合約使用相同差值鑄幣兩次:11月14日,慢霧發布DeFi協議Akropolis重入攻擊事件簡析。內容顯示:

1. 攻擊者使用自己創建的token進行deposit,此時Akropolis合約會先記錄一次合約中所有代幣的總量;

2. Akropolis合約調用用戶自己創建的token的transferFrom函數的時候,攻擊者在transferFrom函數中重入Akropolis合約的deposit函數,并轉入DAI到Akropolis合約中;

3. 此時在重入的交易中,由于Akropolis合約會先獲取合約中所有代幣的總量,這個值和第一次調用deposit函數獲取的合約代幣總量的值一致;

4. Akropolis合約計算充值前后合約中代幣總量的差值,攻擊者在充值DAI后,會得到一定量的Delphi token,獲得token的數量就是充值DAI的數量;

5. 鑄幣完成后,流程回到第一次deposit往下繼續執行,這時合約會再次獲取合約中所有代幣的總量,這時由于在重入交易時,攻擊者已經轉入一定量的DAI,所以得到的代幣總余額就是攻擊者在重入交易完成后的代幣總余額;

6. 此時合約再次計算差值,由于第一次deposit的時候合約中所有代幣的總量已經保存,此時計算出來的差值和重入交易中計算的差值一致,Akropolis合約再次鑄幣給攻擊者。總結:攻擊者使用自己構造的token,對Akropolis合約的deposit函數進行重入,導致Akropolis合約使用相同的差值鑄幣了兩次,但是只觸發了一次轉賬,當攻擊者提現的時候,就可以提兩倍的收益,從而獲利。[2020/11/14 20:48:37]

動態 | 英國政府拒絕批準英國皇家鑄幣局的加密貨幣:據CCN消息,英國財政部拒絕批準Mint計劃發行價值高達10億美元的“皇家鑄幣黃金”(RMG)代幣。此前英國皇家鑄幣局,即負責向英國提供所有實體流通貨幣的機構,已經推出了自己的加密貨幣。這種加密貨幣名為皇家鑄幣局黃金(Royal Mint Gold,RMG)。[2018/10/25]

通過查閱這個函數簽名,我們發現這個簽名對應的正是mint函數。也就是說,攻擊者直接調用了mint函數后就結束了攻擊過程。那么到這里,我們似乎可以得出一個mint函數未鑒權導致任意鑄幣的漏洞了。通過Etherscan的代幣轉移過程分析,似乎也能佐證這個猜想。

但是,事實真是如此嗎?

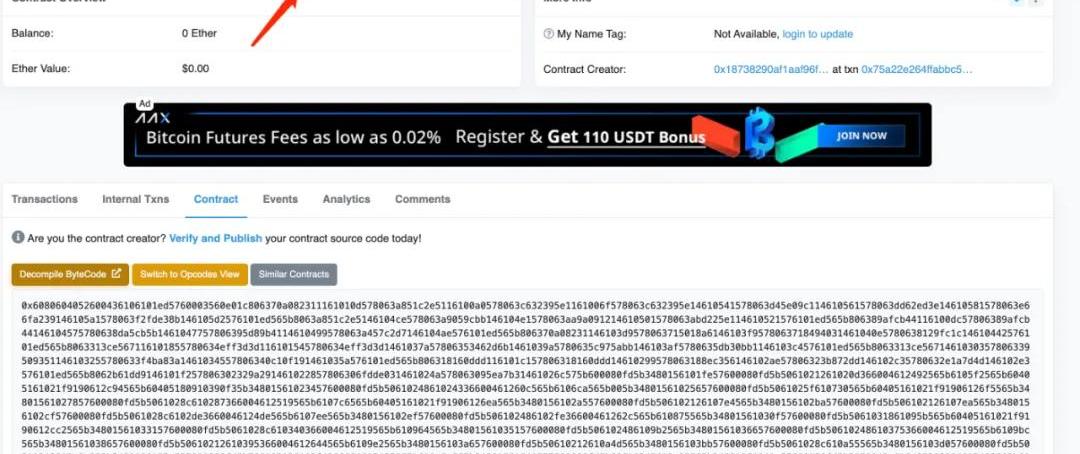

為了驗證未鑒權任意鑄幣的這個想法,我們需要分析合約的具體邏輯。由于PaidNetwork使用的是合約可升級模型,所以我們要分析具體的邏輯合約(0xb8...9c7)。但是在Etherscan上查詢的時候,我們竟然發現該邏輯合約沒有開源。

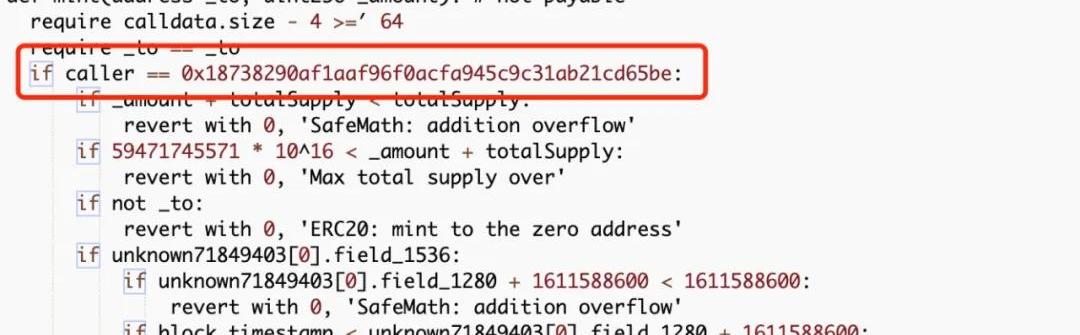

這個時候,為了一探究竟,我們只能使用反編譯對合約的邏輯進行解碼了。通過Etherscan自帶的反編譯工具,可以直接對未開源合約進行反編譯。在反編譯后,我們卻發現了一個驚人的事實:

通過反編譯,我們不難發現,合約的mint函數是存在鑒權的,而這個地址,正是攻擊者地址(0x187...65be)。那么為什么一個存在鑒權的函數會被盜呢?由于合約未開源,無法查看更具體的邏輯,只能基于現有的情況分析。我們分析可能是地址(0x187...65be)私鑰被盜,或者是其他原因,導致攻擊者直接調用mint函數進行任意鑄幣。

總結

本次攻擊過程雖然簡單,但是經過細節分析后卻有了驚人的發現。同時這次的攻擊也再次對權限過大問題敲響了警鐘。如果這次的mint函數給到的鑒權是一個多簽名地址或是使用其他方法分散權限,那么此次攻擊就不會發生。

參考鏈接:

攻擊交易:

https://etherscan.io/tx/0x4bb10927ea7afc2336033574b74ebd6f73ef35ac0db1bb96229627c9d77555a0

打開這篇文章你就來到了2030年的NFT世界漫步 NFT全景圖 NFT是一個新領域的泛指提到NFT第一時間聯想到的是藝術,正如我開篇的腦圖中描述的一樣,NFT是一個跟DEFI一樣的新世界.

1900/1/1 0:00:00“誰能扛起跨Rollup交互的大旗?三月將會是Rollup擴容方案的高光時刻。從進度看各個?Rollup方案已經蓄勢待發,有些方案已經明確將會在3月上線,而Rollup擴容方案的上線,將會為行業.

1900/1/1 0:00:00基于區塊鏈的去中心化應用的四種架構模式 區塊鏈研究實驗室 剛剛 26 區塊鏈有各種各樣的用例集,從金融到去中心化互聯網。但是,大多數區塊鏈用例可以使用相對較少的模式來實現.

1900/1/1 0:00:00由金色財經、Subscript技術社區、polkadot.club聯合發起;JINSEHackathon主辦;區塊動力、Candaq、密碼極客聯合主辦;火幣波卡生態基金首席合作企業的波卡黑客松大.

1900/1/1 0:00:00金色財經訊,3月4日,據中國證券報消息,火幣資管將會發行三只虛擬貨幣基金,分別為比特幣追蹤基金,以太坊追蹤基金和多策略虛擬貨幣基金.

1900/1/1 0:00:00隨著3月11日十三屆全國人大四次會議閉幕,2021年全國兩會也正式落下帷幕,今年的經濟工作方向也將變得清晰.

1900/1/1 0:00:00