BTC/HKD+0.98%

BTC/HKD+0.98% ETH/HKD+1.38%

ETH/HKD+1.38% LTC/HKD+1.33%

LTC/HKD+1.33% ADA/HKD+1.33%

ADA/HKD+1.33% SOL/HKD+1.29%

SOL/HKD+1.29% XRP/HKD+1.24%

XRP/HKD+1.24%不要點擊不明鏈接,也不要在不明站點批準任何簽名請求。

據慢霧區情報,發現NFT釣魚網站如下:

釣魚網站1:https://c01.host/

釣魚網站2:https://acade.link/

我們先來分析釣魚網站1:

進入網站連接錢包后,立即彈出簽名框,而當我嘗試點擊除簽名外的按鈕都沒有響應,看來只有一張圖片擺設。

我們先看看簽名內容:

Maker:用戶地址

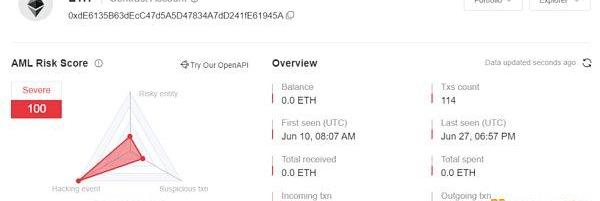

Taker:0xde6135b63decc47d5a5d47834a7dd241fe61945a

慢霧:從Multichain流出的資金總額高達2.65億美元,分布在9條鏈:金色財經報道,自7月7日以來,從 Multichain 流出的資金總額高達 2.65 億美元,分布在 Ethereum、BNB Chain、Polygon、Avalanche、Arbitrum、Optimism、Fantom、Cronos、Moonbeam 鏈。其中 6582 萬美元已經被 Circle 和 Tether 凍結,1,296,990.99 ICE(約 162 萬美元) 被 Token 發行方 Burn。流出的資金中,包括:

1)從 Multichain: Old BSC Bridge 轉出的 USDT;

2)從 Multichain: Fantom Bridge 轉出的 USDC、DAI、LINK、UNIDX、USDT、WOO、ICE、CRV、YFI、TUSD、WETH、WBTC;

3)從 Anyswap: Bridge Fantom 轉出的 BIFI;

4)從 Multichain: Moonriver Bridge 轉出的 USDC、USDT、DAI、WBTC;

5)從 MultiChain: Doge Bridge 轉出的 USDC;

6)從 Multichain: Executor 轉出的 DAI、USDC、BTCB、WBTC、WETH、Dai.e、WBTC.e、Bridged USDC、BTC、fUSDT、ETH 等;

7)從被 Etherscan 標記為 Fake_Phishing183873 的 0xe1910...49c53 轉出的 WBTC、USDT、ETH,同時我們認為該標記(Fake Phishing183873)或許是 Etherscan 上的虛假標記,地址可能以前屬于 Multichain 官方賬戶。[2023/7/11 10:48:30]

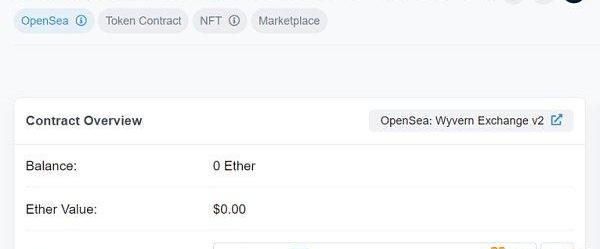

Exchange:0x7f268357A8c2552623316e2562D90e642bB538E5,查詢后顯示是OpenSeaV2合約地址。

慢霧:6月24日至28日Web3生態因安全問題損失近1.5億美元:7月3日消息,慢霧發推稱,自6月24日至6月28日,Web3生態因安全問題遭遇攻擊損失149,658,500美元,包括Shido、Ichioka Ventures、Blockchain for dog nose wrinkles、Chibi Finance、Biswap、Themis等。[2023/7/3 22:14:33]

大概能看出,這是欺騙用戶簽名NFT的銷售訂單,NFT是由用戶持有的,一旦用戶簽名了此訂單,騙子就可以直接通過OpenSea購買用戶的NFT,但是購買的價格由騙子決定,也就是說騙子不花費任何資金就能「買」走用戶的NFT。

慢霧:針對macOS系統惡意軟件RustBucket竊取系統信息:金色財經報道,SlowMist發布安全警報,針對macOS 運行系統的 Rust 和 Objective-C 編寫的惡意軟件RustBucket,感染鏈由一個 macOS 安裝程序組成,該安裝程序安裝了一個帶后門但功能正常的 PDF 閱讀器。然后偽造的 PDF 閱讀器需要打開一個特定的 PDF 文件,該文件作為觸發惡意活動的密鑰。[2023/5/23 15:20:27]

此外,簽名本身是為攻擊者存儲的,不能通過Revoke.Cash或Etherscan等網站取消授權來廢棄簽名的有效性,但可以取消你之前的掛單授權,這樣也能從根源上避免這種釣魚風險。

慢霧:AToken錢包疑似遭受攻擊 用戶反饋錢包中資產被盜:據慢霧區情報,近期 AToken 錢包(atoken.com)疑似遭受到攻擊,用戶在使用 AToken 錢包后,幣被偷偷轉移走。目前已經有較多的用戶反饋錢包中的資產被盜。AToken 錢包官方推特在2021年12月20日發布了停止運營的聲明。官方 TG 頻道中也有多位用戶反饋使用 AToken 錢包資產被盜了,但是并沒有得到 AToken 團隊的回復和處理。

如果有使用 AToken 錢包的用戶請及時轉移資產到安全的錢包中。具體可以參考如下操作:

1. 立即將 AToken 錢包中的相關的資產轉移到新的錢包中。

2. 廢棄導入 AToken 或者使用 AToken 生成的助記詞或私鑰的錢包。

3. 參考慢霧安全團隊梳理的數字資產安全解決方案,對數字資產進行妥善的管理。

4. 留存相應有問題的 AToken 錢包 APP 的安裝包,用于后續可能需要的取證等操作。

5. 如果資產已經被盜,可以先梳理被盜事件的時間線,以及黑客的相關地址 MistTrack 可以協助挽回可能的一線希望。[2022/2/9 9:39:46]

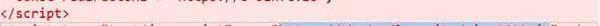

查看源代碼,發現這個釣魚網站直接使用HTTrack工具克隆c-01nft.io站點。對比兩個站點的代碼,發現了釣魚網站多了以下內容:

查看此JS文件,又發現了一個釣魚站點?https://polarbears.in。

如出一轍,使用HTTrack復制了?https://polarbearsnft.com/,同樣地,只有一張靜態圖片擺設。

跟隨上圖的鏈接,我們來到?https://thedoodles.site,又是一個使用HTTrack的釣魚站點,看來我們走進了釣魚窩。

對比代碼,又發現了新的釣魚站點?https://themta.site,不過目前已無法打開。

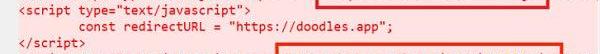

通過搜索,發現與釣魚站點thedoodles.site相關的18個結果。同時,釣魚網站2也在列表里,同一伙騙子互相Copy,廣泛撒網。

再來分析釣魚站點2:

同樣,點擊進去就直接彈出請求簽名的窗口:

且授權內容與釣魚站點1的一樣:

Maker:用戶地址

Exchange:OpenSeaV2合約

Taker:騙子合約地址

先分析騙子合約地址,可以看到這個合約地址已被MistTrack標記為高風險釣魚地址。

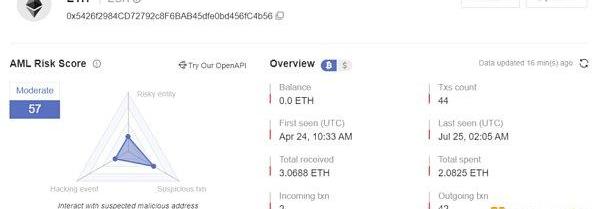

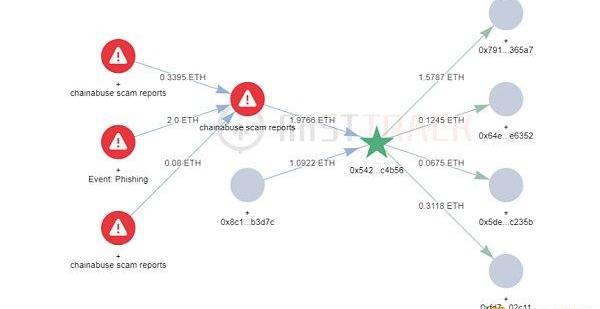

接著,我們使用MistTrack分析該合約的創建者地址:

發現該釣魚地址的初始資金來源于另一個被標記為釣魚的地址,再往上追溯,資金則來自另外三個釣魚地址。

總結

本文主要是說明了一種較為常見的NFT釣魚方式,即騙子能夠以0ETH購買你所有授權的NFT,同時我們順藤摸瓜,扯出了一堆釣魚網站。建議大家在嘗試登錄或購買之前,務必驗證正在使用的NFT網站的URL。同時,不要點擊不明鏈接,也不要在不明站點批準任何簽名請求,定期檢查是否有與異常合約交互并及時撤銷授權。最后,做好隔離,資金不要放在同一個錢包里。

原文標題:《「零元購」NFT釣魚分析》

撰文:Lisa

來源:ForesightNews

Tags:KENTOKTOKETOKENQ8E 20 TokenUNCC TokenBNB Fan TokenEnergiToken

原作者:Kagami, 來源:DAOMasters, 本文由DeFi之道編譯 賞金計劃為DAO釋放了去中心化工作的力量。賞金是DAO與其貢獻者和社區共享以完成的任務和項目.

1900/1/1 0:00:00Paradigm認為,OFAC將區塊鏈地址識別到SDN列表不應要求任何基礎層參與者審查涉及受制裁地址的交易.

1900/1/1 0:00:00本期是X2Y2與AnimocaBrands和BenjiBananas等NFT創作者、知名機構的Space實錄,探討了「0版稅」對NFT行業的影響并展望未來NFT發展.

1900/1/1 0:00:00以太坊距離合并還有一周,這將是領先的智能合約網絡迄今為止最大的演變。這種升級已經醞釀多年,它將使以太坊大大提高效率和安全性。?正如我們所見,一些NFT項目正在誕生以慶祝這一時刻.

1900/1/1 0:00:00元宇宙是一個新生事物,許多人都認為元宇宙是科技產物的終極形態,未來充滿了無限的可能,并帶來許多的就業機會和商業模式.

1900/1/1 0:00:00NFT的所有權已然成為一個關鍵問題,并引發了許多其他法律事件和版權危機。對此風投公司AndreessenHorowitz(a16z)提出了一個看似可靠的解決方案,即向創作者提供免費NFT許可系統.

1900/1/1 0:00:00