BTC/HKD-1.96%

BTC/HKD-1.96% ETH/HKD-4.02%

ETH/HKD-4.02% LTC/HKD-2.85%

LTC/HKD-2.85% ADA/HKD-5.59%

ADA/HKD-5.59% SOL/HKD-1.37%

SOL/HKD-1.37% XRP/HKD-4.95%

XRP/HKD-4.95%作者:Kong

據慢霧區情報,11月4日,一個BNBChain上地址憑空鑄造了超10億美元的pGALA代幣,并通過PancakeSwap售出獲利,導致此前GALA短時下跌超20%。慢霧將簡要分析結果分享如下:

相關信息

pGALA合約地址

0x7dDEE176F665cD201F93eEDE625770E2fD911990

proxyAdmin合約地址

0xF8C69b3A5DB2E5384a0332325F5931cD5Aa4aAdA

慢霧:NimbusPlatform遭遇閃電貸攻擊,損失278枚BNB:據慢霧安全團隊情報,2022 年 12 月 14 日, BSC 鏈上的NimbusPlatform項目遭到攻擊,攻擊者獲利約278枚BNB。慢霧安全團隊以簡訊的形式分享如下:

1. 攻擊者首先在 8 天前執行了一筆交易(0x7d2d8d),把 20 枚 BNB 換成 NBU_WBNB 再換成 GNIMB 代幣,然后把 GNIMB 代幣轉入 Staking 合約作質押,為攻擊作準備;

2. 在 8 天后正式發起攻擊交易(0x42f56d3),首先通過閃電貸借出 75477 枚 BNB 并換成 NBU_WBNB,然后再用這些 NBU_WBNB 代幣將池子里的絕大部分 NIMB 代幣兌換出;

3. 接著調用 Staking 合約的 getReward 函數進行獎勵的提取,獎勵的計算是和 rate 的值正相關的,而 rate 的值則取決于池子中 NIMB 代幣和 GNIMB 代幣的價格,由于 NIMB 代幣的價格是根據上一步閃電貸中被操控的池子中的代幣數量來計算的,導致其由于閃電貸兌換出大量的代幣而變高,最后計算的獎勵也會更多;

4. 攻擊者最后將最后獲得的 GNIMB 代幣和擁有的 NIMB 代幣換成 NBU_WBNB 代幣后再換成 BNB,歸還閃電貸獲利;

此次攻擊的主要原因在于計算獎勵的時候僅取決于池子中的代幣數量導致被閃電貸操控,從而獲取比預期更多的獎勵。慢霧安全團隊建議在進行代幣獎計算時應確保價格來源的安全性。[2022/12/14 21:44:29]

proxyAdmin合約原owner地址

慢霧:靚號黑客已獲取到ParaSwap Deployer和QANplatform Deployer私鑰權限:10月11日消息,據慢霧區情報,靚號黑客地址之一(0xf358..7036)已經獲取到ParaSwap Deployer和QANplatform Deployer私鑰權限。黑客從ParaSwap Deployer地址獲取到約1千美元,并在QANplatform Deployer地址做了轉入轉出測試。慢霧MistTrack對0xf358..7036分析后發現,黑客同樣盜取了The SolaVerse Deployer及其他多個靚號的資金。截止目前,黑客已經接收到超過17萬美元的資金,資金沒有進一步轉移,地址痕跡有Uniswap V3、Curve、TraderJoe,PancakeSwap、OpenSea和Matcha。慢霧MistTrack將持續監控黑客地址并分析相關痕跡。[2022/10/11 10:31:05]

0xfEDFe2616EB3661CB8FEd2782F5F0cC91D59DCaC

慢霧:yearn攻擊者利用閃電貸通過若干步驟完成獲利:2021年02月05日,據慢霧區情報,知名的鏈上機槍池yearnfinance的DAI策略池遭受攻擊,慢霧安全團隊第一時間跟進分析,并以簡訊的形式給大家分享細節,供大家參考:

1.攻擊者首先從dYdX和AAVE中使用閃電貸借出大量的ETH;

2.攻擊者使用從第一步借出的ETH在Compound中借出DAI和USDC;

3.攻擊者將第二部中的所有USDC和大部分的DAI存入到CurveDAI/USDC/USDT池中,這個時候由于攻擊者存入流動性巨大,其實已經控制CruveDAI/USDC/USDT的大部分流動性;

4.攻擊者從Curve池中取出一定量的USDT,使DAI/USDT/USDC的比例失衡,及DAI/(USDT&USDC)貶值;

5.攻擊者第三步將剩余的DAI充值進yearnDAI策略池中,接著調用yearnDAI策略池的earn函數,將充值的DAI以失衡的比例轉入CurveDAI/USDT/USDC池中,同時yearnDAI策略池將獲得一定量的3CRV代幣;

6.攻擊者將第4步取走的USDT重新存入CurveDAI/USDT/USDC池中,使DAI/USDT/USDC的比例恢復;

7.攻擊者觸發yearnDAI策略池的withdraw函數,由于yearnDAI策略池存入時用的是失衡的比例,現在使用正常的比例體現,DAI在池中的占比提升,導致同等數量的3CRV代幣能取回的DAI的數量會變少。這部分少取回的代幣留在了CurveDAI/USDC/USDT池中;

8.由于第三步中攻擊者已經持有了CurveDAI/USDC/USDT池中大部分的流動性,導致yearnDAI策略池未能取回的DAI將大部分分給了攻擊者9.重復上述3-8步驟5次,并歸還閃電貸,完成獲利。參考攻擊交易見原文鏈接。[2021/2/5 18:58:47]

proxyadmin合約當前owner地址

慢霧:攻擊者系通過“supply()”函數重入Lendf.Me合約 實現重入攻擊:慢霧安全團隊發文跟進“DeFi平臺Lendf.Me被黑”一事的具體原因及防御建議。文章分析稱,通過將交易放在bloxy.info上查看完整交易流程,可發現攻擊者對Lendf.Me進行了兩次“supply()”函數的調用,但是這兩次調用都是獨立的,并不是在前一筆“supply()”函數中再次調用“supply()”函數。緊接著,在第二次“supply()”函數的調用過程中,攻擊者在他自己的合約中對Lendf.Me的“withdraw()”函數發起調用,最終提現。慢霧安全團隊表示,不難分析出,攻擊者的“withdraw()”調用是發生在transferFrom函數中,也就是在Lendf.Me通過transferFrom調用用戶的“tokensToSend()”鉤子函數的時候調用的。很明顯,攻擊者通過“supply()”函數重入了Lendf.Me合約,造成了重入攻擊。[2020/4/19]

0xB8fe33c4B55E57F302D79A8913CE8776A47bb24C

簡要分析

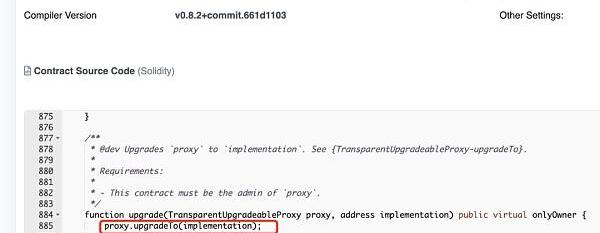

1.在pGALA合約使用了透明代理模型,其存在三個特權角色,分別是Admin、DEFAULT_ADMIN_ROLE與MINTER_ROLE。

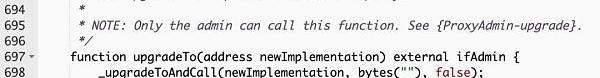

2.Admin角色用于管理代理合約的升級以及更改代理合約Admin地址,DEFAULT_ADMIN_ROLE角色用于管理邏輯中各特權角色,MINTER_ROLE角色管理pGALA代幣鑄造權限。

3.在此事件中,pGALA代理合約的Admin角色在合約部署時被指定為透明代理的proxyAdmin合約地址,DEFAULT_ADMIN_ROLE與MINTER_ROLE角色在初始化時指定由pNetwork控制。proxyAdmin合約還存在owner角色,owner角色為EOA地址,且owner可以通過proxyAdmin升級pGALA合約。

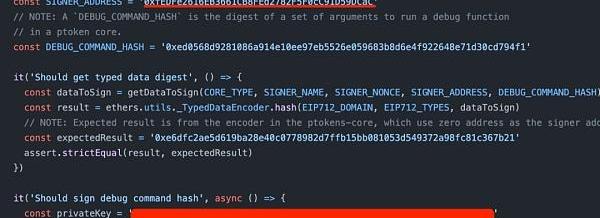

4.但慢霧安全團隊發現proxyAdmin合約的owner地址的私鑰明文在Github泄漏了,因此任何獲得此私鑰的用戶都可以控制proxyAdmin合約隨時升級pGALA合約。

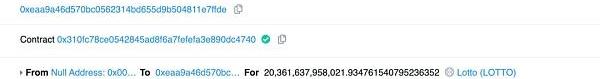

5.不幸的是,proxyAdmin合約的owner地址已經在70天前被替換了,且由其管理的另一個項目pLOTTO疑似已被攻擊。

6.由于透明代理的架構設計,pGALA代理合約的Admin角色更換也只能由proxyAdmin合約發起。因此在proxyAdmin合約的owner權限丟失后pGALA合約已處于隨時可被攻擊的風險中。

總結

綜上所述,pGALA事件的根本原因在于pGALA代理合約的Admin角色的owner私鑰在Github泄漏,且其owner地址已在70天前被惡意替換,導致pGALA合約處于隨時可被攻擊的風險中。

參考:https://twitter.com/enoch_eth/status/1589508604113354752

吳說作者:ColinWu?11月7日的提幣擠兌潮,FTX總得來說經受住了考驗。雖然有很多用戶需要2-3小時才能提幣,但并未大量出現超過12小時到24小時的情況.

1900/1/1 0:00:00撰寫:JacquelynMelinek編譯:深潮TechFlow周三,AllianceDAO的“演示日”活動在FTX崩盤期間舉行,我們仍然看到了許多新的且不錯的加密初創項目.

1900/1/1 0:00:00Oct.2022,DanielDataSource:GameFiProjectAnalysis盡管持續嚴峻的宏觀經濟狀況一直是GameFi交易量、用戶數量和代幣價格造成了致命打擊.

1900/1/1 0:00:00撰文:Nansen 介紹聰明錢SmartMoney在不受監管的加密貨幣世界中,有人可以通過各種方式來發展它優勢,比如說1.通過在該領域工作并認識合適的人,2.在正確的TG電報alpha群組中.

1900/1/1 0:00:00作者:布蘭 在DoKwon的推特個人主頁上,他的頭像是這樣一幅形象:一個類似托尼·史塔克鋼鐵俠造型的動漫卡通人物,戴著鑲滿六顆能量寶石的滅霸手套,臉上則是極像機械戰警一樣的面罩.

1900/1/1 0:00:00文章作者:DanielSaito如果你關注新聞的話,你會經常聽到像ICO、Airdrop和Metaverse這樣的詞匯。即使在商業和科技版之外,像《傲骨賢妻》這樣的電視劇也有涉及比特幣的情節.

1900/1/1 0:00:00