BTC/HKD+3.87%

BTC/HKD+3.87% ETH/HKD+4.81%

ETH/HKD+4.81% LTC/HKD+2.99%

LTC/HKD+2.99% ADA/HKD+3.18%

ADA/HKD+3.18% SOL/HKD+4.22%

SOL/HKD+4.22% XRP/HKD+3.57%

XRP/HKD+3.57%背景概述

在上篇文章中我們了解了合約中隱藏的惡意代碼,本次我們來了解一個非常常見的攻擊手法——搶跑。

前置知識

提到搶跑,大家第一時間想到的一定是田徑比賽,在田徑運動中各個選手的體能素質幾乎相同,起步越早的人得到第一名的概率越大。那么在以太坊中是如何搶跑的呢?

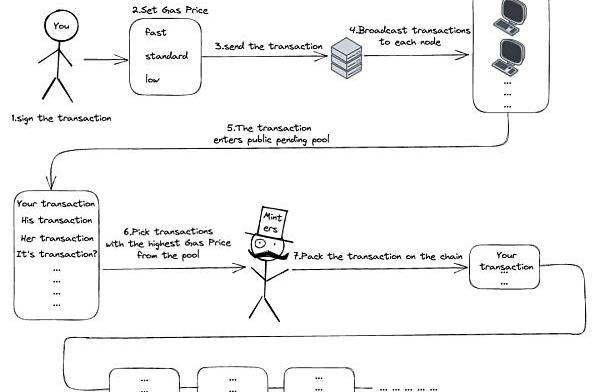

想了解搶跑攻擊必須先了解以太坊的交易流程,我們通過下面這個發送交易的流程圖來了解以太坊上一筆交易發出后經歷的流程:

可以看到圖中一筆交易從簽名到被打包一共會經歷7個階段:

1.使用私鑰對交易內容簽名;

2.選擇GasPrice;

3.發送簽名后的交易;

4.交易在各個節點之間廣播;

5.交易進入交易池;

6.礦工取出GasPrice高的交易;

7.礦工打包交易并出塊。

交易送出之后會被丟進交易池里,等待被礦工打包。礦工從交易池中取出交易進行打包與出塊。根據Eherscan?的數據,目前區塊的Gas限制在3000萬左右這是一個動態調整的值。若以一筆基礎交易21,000Gas來計算,則目前一個以太坊區塊可以容納約1428筆交易。因此當交易池里的交易量大時,會有許多交易沒辦法即時被打包而滯留在池子中等待。這里就衍生出了一個問題,交易池中有那么多筆交易,礦工先打包誰的交易呢?

礦工節點可以自行設置參數,不過大多數礦工都是按照手續費的多少排序。手續費高的會被優先打包出塊,手續費低的則需要等前面手續費高的交易全部被打包完才能被打包。當然進入交易池中的交易是源源不斷的,不管交易進入交易池時間的先后,手續費高的永遠會被優先打包,手續費過低的可能永遠都不會被打包。

那么手續費是怎么來的呢?

我們先看以太坊手續費計算公式:

俄羅斯銀行建議對NFT、智能合約進行監管:金色財經報道,俄羅斯首席金融監管機構在周一發布的一份新的咨詢報告中表示,俄羅斯可以為數字證券和實用代幣制定更詳細的稅收規則,但已經有足夠的監管環境來創建一個合法的數字資產市場。該文件建議制定更詳細的規則,解決數字證券和實用代幣的稅收問題,以及證券、債務、貴金屬和寶石代幣化的法律框架,并發行證明產權的NFTs。俄羅斯銀行還建議將數字資產交易納入傳統股票市場基礎設施。俄羅斯銀行希望在12月7日前收到對該報告的意見。(coindesk)[2022/11/9 12:35:04]

TxFee=GasUsed*?GasPrice

其中GasUsed是由系統計算得出的,GasPrice是可以自定義的,所以最終手續費的多少取決于GasPrice設置的多少。

舉個例子:

例如GasPrice設置為10GWEI,GasUsed?為21,000。因此,根據手續費計算公式可以算出手續費為:

10GWEI*21,000=0.00021Ether

在合約中我們常見到Call函數會設置GasLimit,下面我們來看看它是什么東西:

GasLimit可以從字面意思理解,就是Gas限制的意思,設置它是為了表示你愿意花多少數量的Gas在這筆交易上。當交易涉及復雜的合約交互時,不太確定實際的GasUsed,可以設置GasLimit,被打包時只會收取實際GasUsed作為手續費,多給的Gas會退返回來,當然如果實際操作中GasUsed>GasLimit就會發生Outofgas,造成交易回滾。

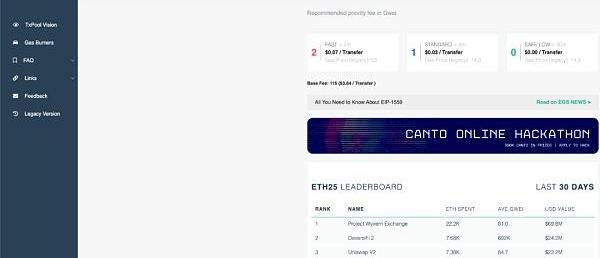

當然,在實際交易中選擇一個合適的GasPrice也是有講究的,我們可以在ETHGASSTATION上看到實時的GasPrice對應的打包速度:

由上圖可見,當前最快的打包速度對應的GasPrice為2,我們只需要在發送交易時將GasPrice設置為>=2的值就可以被盡快打包。

defil智能合約已通過慢霧科技安全審計:據官方消息,Filecoin去中心化借貸平臺defil智能合約已通過慢霧科技SlowMist的安全審計。此次審計的智能合約包括礦工算力質押mFIL合約、以太坊映射eFIL合約、用戶權益質押StakingDFL合約等多項均全部通過,投資者可至慢霧科技官網slowmist輸入編號:NO. 0X002011230001 查詢。

defil是基于Ethereum的Filecoin去中心化借貸協議。截止目前,平臺已存入超過160萬枚FIL,資產存入量約2.4億美元,用戶參與存FIL可獲取利息收益以及平臺治理通證DFL,DFL可繼續進行Staking挖礦.[2021/5/19 22:18:35]

好了,到這里相信大家已經可以大致猜出搶跑的攻擊方式了,就是在發送交易時將GasPrice調高從而被礦工優先打包。下面我們還是通過一個合約代碼來帶大家了解搶跑是如何完成攻擊的。

合約示例

//?SPDX-License-Identifier:?MITpragmasolidity^0.8.17;contractFindThisHash{??bytes32publicconstanthash=????0x564ccaf7594d66b1eaaea24fe01f0585bf52ee70852af4eac0cc4b04711cd0e2;??constructor()payable{}??functionsolve(stringmemorysolution)public{????require(hash==keccak256(abi.encodePacked(solution)),"Incorrectanswer");????(boolsent,)=msg.sender.call{value:10ether}("");????require(sent,"FailedtosendEther");??}}

攻擊分析

通過合約代碼可以看到?FindThisHash?合約的部署者給出了一個哈希值,任何人都可以通過solve()?提交答案,只要solution的哈希值與部署者的哈希值相同就可以得到10個以太的獎勵。我們這里排除部署者自己拿取獎勵的可能。

Bicc與泛融科技宣布就智能合約審計達成合作:據官方消息,Bicc與北京泛融科技宣布,雙方在智能合約審計方面達成合作,泛融科技將作為審計服務提供方對Bicc上線的第三方智能合約進行安全、性能等多方面審計,幫助Bicc對合約安全審計把關,Bicc會將泛融科技的合約審計結果納入上線項目是否優質的考量標準。

Bicc總部位于新加坡,是新一代數字資產與數字生態交易平臺,幫助更多區塊鏈項目發展生態規模,協助區塊鏈項目與Dapps落地,近期在Defi通證交易領域也積極跟進。北京泛融科技是工信部可信區塊鏈推進計劃副理事長單位,工信部賽迪研究院評選區塊鏈百強企業第11位,擔任工信部可信區塊鏈“溯源組”“供應鏈金融組”副組長,擁有充足的技術儲備與完善的技術測試能力。[2020/9/19]

我們還是請出老朋友Eve看看他是如何使用搶跑攻擊拿走本該屬于Bob的獎勵的:

1.Alice使用10Ether部署FindThisHash合約;

2.Bob找到哈希值為目標哈希值的正確字符串;

3.Bob調用solve("Ethereum")并將Gas價格設置為15Gwei;

4.Eve正在監控交易池,等待有人提交正確的答案;

5.Eve看到Bob發送的交易,設置比Bob更高的GasPrice,調用solve("Ethereum");

6.Eve的交易先于Bob的交易被礦工打包;

7.Eve贏得了10個以太幣的獎勵。

這里Eve的一系列操作就是標準的搶跑攻擊,我們這里就可以給以太坊中的搶跑下一個定義:搶跑就是通過設置更高的GasPrice來影響交易被打包的順序,從而完成攻擊。

那么這類攻擊該如何避免呢?

修復建議

在編寫合約時可以使用Commit-Reveal方案:

https://medium.com/swlh/exploring-commit-reveal-schemes-on-ethereum-c4ff5a777db8

動態 | 超級比特幣SBTC宣布暫停激活智能合約:超級比特幣SBTC官方發布公告稱,由于激活智能合約過程中出現代碼與礦機不兼容的情況,如果繼續激活智能合約可能存在不可預知的風險。為確保廣大社區用戶的利益,經團隊研究,作出暫停激活SBTC智能合約的艱難決定。超級比特幣團隊將繼續推進激活SBTC智能合約,預計將在一個月內重新激活。在此過程中,團隊會積極維護社區用戶利益,盡最大可能保障投資者的潛在權利。[2018/7/24]

SoliditybyExample中提供了下面這段修復代碼,我們來看看它是否可以完美地防御搶跑攻擊。

//SPDX-License-Identifier:MITpragmasolidity^0.8.17;import"github.com/OpenZeppelin/openzeppelin-contracts/blob/release-v4.5/contracts/utils/Strings.sol";contractSecuredFindThisHash{??//Structisusedtostorethecommitdetails??structCommit{????bytes32solutionHash;????uintcommitTime;????boolrevealed;??}??//Thehashthatisneededtobesolved??bytes32publichash=????0x564ccaf7594d66b1eaaea24fe01f0585bf52ee70852af4eac0cc4b04711cd0e2;??//Addressofthewinner??addresspublicwinner;??//Pricetoberewarded??uintpublicreward;??//Statusofgame??boolpublicended;??//Mappingtostorethecommitdetailswithaddress??mapping(address=>Commit)commits;??//Modifiertocheckifthegameisactive??modifiergameActive(){????require(!ended,"Alreadyended");????_;??}??constructor()payable{????reward=msg.value;??}??/*???Commitfunctiontostorethehashcalculatedusingkeccak256(addressinlowercase+solution+secret).???Userscanonlycommitonceandifthegameisactive.??*/??functioncommitSolution(bytes32_solutionHash)publicgameActive{????Commitstoragecommit=commits;????require(commit.commitTime==0,"Alreadycommitted");????commit.solutionHash=_solutionHash;????commit.commitTime=block.timestamp;????commit.revealed=false;??}??/*????Functiontogetthecommitdetails.Itreturnsatupleof(solutionHash,commitTime,revealStatus);?????UserscangetsolutiononlyifthegameisactiveandtheyhavecommittedasolutionHash??*/??functiongetMySolution()publicviewgameActivereturns(bytes32,uint,bool){????Commitstoragecommit=commits;????require(commit.commitTime!=0,"Notcommittedyet");????return(commit.solutionHash,commit.commitTime,commit.revealed);??}??/*????Functiontorevealthecommitandgetthereward.????UserscangetrevealsolutiononlyifthegameisactiveandtheyhavecommittedasolutionHashbeforethisblockandnotrevealedyet.????Itgeneratesankeccak256(msg.sender+solution+secret)andchecksitwiththepreviouslycommitedhash.?????Frontrunnerswillnotbeabletopassthischecksincethemsg.senderisdifferent.????Thentheactualsolutionischeckedusingkeccak256(solution),ifthesolutionmatches,thewinnerisdeclared,????thegameisendedandtherewardamountissenttothewinner.??*/??functionrevealSolution(????stringmemory_solution,????stringmemory_secret)publicgameActive{????Commitstoragecommit=commits;????require(commit.commitTime!=0,"Notcommittedyet");????require(commit.commitTime<block.timestamp,"Cannotrevealinthesameblock");????require(!commit.revealed,"Alreadycommitedandrevealed");????bytes32solutionHash=keccak256(??????abi.encodePacked(Strings.toHexString(msg.sender),_solution,_secret)????);????require(solutionHash==commit.solutionHash,"Hashdoesn'tmatch");????require(keccak256(abi.encodePacked(_solution))==hash,"Incorrectanswer");????winner=msg.sender;????ended=true;????(boolsent,)=payable(msg.sender).call{value:reward}("");????if(!sent){??????winner=address(0);??????ended=false;??????revert("Failedtosendether.");????}??}}

金色財經現場報道Emotiq首席執行官Joel Reymont:智能合約是用戶與區塊鏈的接口:金色財經前方記者實時報道,第二屆全球金融科技與區塊鏈中國峰會于4月12日在上海召開,CEmotiq首席執行官Joel Reymont在峰會上表示,智能合約語言其實就是一個接口,也就是你和區塊鏈的接口。但是現實存在的問題是,目前智能合約的語言非常復雜,編程起來也比較困難,而且還存在很多漏洞,黑客可以利用這些漏洞來偷取加密貨幣。而我們要做什么呢?我們會不會有更加專業化,或者去培育更加專業化的程序員,把這個事情做對。我覺得這個可能不太現實。我們想要區塊鏈能夠讓大家共享的,但是我們卻給區塊鏈接入創造了一些障礙,但是我們還是有一絲希望存在,這個一絲希望叫做靜態的分析。[2018/4/12]

首先可以看到修復代碼中使用了結構體Commit記錄玩家提交的信息,其中:

commit.solutionHash=_solutionHash=keccak256

commit.commitTime=block.timestamp

commit.revealed=false

下面我們看這個合約是如何運作的:

1.Alice使用十個以太部署SecuredFindThisHash合約;

2.Bob找到哈希值為目標哈希值的正確字符串;

3.Bob計算solutionHash=keccak256(Bob’sAddress+“Ethereum”+Bob’ssecret);

4.Bob調用commitSolution(_solutionHash),提交剛剛算出的solutionHash;

5.Bob在下個區塊調用revealSolution("Ethereum",Bob'ssecret)函數,傳入答案和自己設置的密碼,領取獎勵。

這里我們看下這個合約是如何避免搶跑的,首先在第四步的時候,Bob提交的是這三個值的哈希,所以沒有人知道Bob提交的內容到底是什么。這一步還記錄了提交的區塊時間并且在第五步的revealSolution()?中就先檢查了區塊時間,這是為了防止在同一個區塊開獎被搶跑,因為調用revealSolution()?時需要傳入明文答案。最后使用Bob輸入的答案和密碼驗證與之前提交的solutionHash哈希是否匹配,這一步是為了防止有人不走commitSolution()?直接去調用revealSolution()。驗證成功后,檢查答案是否正確,最后發放獎勵。

所以這個合約真的完美地防止了Eve抄答案嗎?

Ofcoursenot!

咋回事呢?我們看到在revealSolution()?中僅限制了commit.commitTime<block.timestamp?,所以假設Bob在第一個區塊提交了答案,在第二個區塊立馬調用revealSolution("Ethereum",Bob'ssecret)?并設置GasPrice=15Gwei?Eve,通過監控交易池拿到答案,拿到答案后他立即設置GasPrice=100Gwei,在第二個區塊中調用commitSolution()?,提交答案并構造多筆高GasPrice的交易,將第二個區塊填滿,從而將Bob提交的交易擠到第三個區塊中。在第三個區塊中以100Gwei的GasPrice調用revealSolution("Ethereum",Eve'ssecret)?,得到獎勵。

那么問題來了,如何才能有效地防止此類攻擊呢?

很簡單,只需要設置uint256revealSpan?值并在commitSolution()中檢查?require(commit.commitTime+revealSpan>=block.timestamp,"Cannotcommitinthisblock");,這樣就可以防止Eve抄答案的情況。但是在開獎的時候,還是無法防止提交過答案的人搶先領獎。

另外還有一點,本著代碼嚴謹性,修復代碼中的revealSolution()?函數執行完后并沒有將commit.revealed?設為True,雖然這并不會影響什么,但是在編寫代碼的時候還是建議養成良好的編碼習慣,執行完函數邏輯后將開關設置成正確的狀態。

Tags:MITCOMMMITMMIEthereum Gas LimitWrapped EcomiSimmitriMMIT價格

1月ENS域名創建數量約5.6萬個,自2022年9月以來首次增長:金色財經報道,據 Dune Analytics 最新數據顯示.

1900/1/1 0:00:00撰文|藍洞商業于瑋琳 站在支點之上,如何平衡內容和變現這座蹺蹺板,是留給小紅書的永恒話題。 「你以后不拍戲了嗎?」 四場直播、登頂小紅書帶貨女王后,這是董潔最常被問到的問題.

1900/1/1 0:00:00原創:蘇小如 編輯|James 來源:娛樂資本論 圖片來源:由無界AI工具生成“AI浪潮下的新型內容生產力革命正在到來……”“AIGC迎來了iPhone時刻.

1900/1/1 0:00:00來源|?PrysmaticLabs作者|?RaulJordan https://beaconcha.in/epoch/32302 事故概要 從epoch32302開始,信標鏈丟失了大量區塊提議.

1900/1/1 0:00:005?月?9?日,去中心化穩定幣協議TiTiProtocol官方宣布,將在未來幾周正式上線以太坊主網,并有計劃開啟IDO和第二輪空投.

1900/1/1 0:00:00撰文:Kouk.eth?我想要講述一個故事,我的AzukiNFT差點被騙走。事情開始于一條看似無害的Discord消息,有人為我的Azuki給出了一個誘人的報價.

1900/1/1 0:00:00