BTC/HKD+5.44%

BTC/HKD+5.44% ETH/HKD+5.97%

ETH/HKD+5.97% LTC/HKD+3.67%

LTC/HKD+3.67% ADA/HKD+8.28%

ADA/HKD+8.28% SOL/HKD+6.62%

SOL/HKD+6.62% XRP/HKD+10.02%

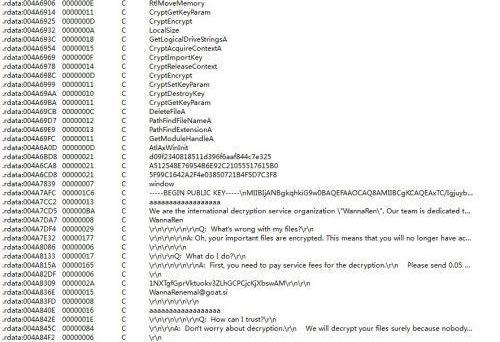

XRP/HKD+10.02%最近,一種名為“WannaRen”的新型比特幣勒索病正大規模傳播,在各類貼吧、社區報告中招求助人數更是急劇上升,真可謂鬧得滿城風雨!不幸感染“WannaRen”勒索病的用戶,重要文件會被加密并被黑客索要0.05BTC贖金。

在檢測異常的第一時間,360安全大腦率先出擊,首家發現“WannaRen”勒索病來源并且關聯到幕后黑客團伙,并首家分析出真正的勒索攻擊代碼。經360安全大腦分析確認,“WannaRen”勒索病的作者正是此前借“永恒之藍”漏洞禍亂網絡的“匿影”組織。

此次“匿影”組織一改借挖礦木馬牟利的方式,變換思路通過全網投遞“WannaRen”勒索病,索要贖金獲利。不過,廣大用戶不必太過擔心,360安全大腦極智賦能下的360安全衛士已第一時間發現并支持對“WannaRen”新型勒索病的攔截查殺。

以太坊開發平臺Tenderly推出節點產品“Web3 Gateway”:11月3日消息,以太坊開發平臺Tenderly宣布推出節點產品“Web3 Gateway”,幫助Web3開發人員讀取、傳輸和分析區塊鏈數據,該產品建立Tenderly的可觀察性堆棧之上,據稱該堆棧索引了20多個區塊鏈網絡中超過90億筆交易,其直接競爭對手是Infura背后公司ConsenSys、以及節點提供商Alchemy。Tenderly在2021年7月完成1530萬美元A輪融資,之后在2022年3月完成4000萬美元B輪融資。(thebharatexpressnews)[2022/11/3 12:12:25]

誰是“匿影”組織?“加密幣挖掘機”變身“勒索病投遞者”

從360安全大腦追蹤數據來看,“匿影”家族在加密貨幣非法占有方面早有前科。早在以往攻擊活動中,“匿影”家族主要通過“永恒之藍”漏洞,攻擊目標計算機,并在其中植入挖礦木馬,借“肉雞”挖取PASC幣、門羅幣等加密數字貨幣,以此牟利發家。

馬斯克發推加入“Web3辯論戰” 并再次重申支持DOGE:12月23日消息,馬斯克發推加入“Web3辯論戰”,他在回復狗狗幣創始人“比特幣只為富人提供權力”的推文中回復稱,這正是他支持DOGE的原因。過去,他多次表示DOGE是“人民的加密貨幣”。[2021/12/23 7:59:10]

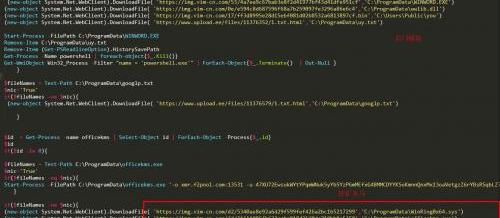

在攻擊特征上,“匿影”黑客團伙主要利用BT下載器、激活工具等傳播,也曾出現過借“永恒之藍”漏洞在局域網中橫向移動擴散的情況。“匿影”黑客團伙在成功入侵目標計算機后,通常會執行一個PowerShell下載器,利用該加載器下載下一階段的后門模塊與挖礦木馬。

動態 | 荷蘭銀行推出加密貨幣存儲工具“Wallie”:據bitcoinist消息,荷蘭銀行(ABN AMRO)推出了加密貨幣存儲工具“Wallie”,其客戶可以將比特幣(BTC)與法定貨幣一起存入。不過,荷蘭銀行(ABN)有關加密貨幣的官方網頁仍顯示該行不支持比特幣存儲,這顯示出此次允許比特幣存儲只是一種試驗。ABN官網網頁仍警告稱:“加密貨幣不受央行的控制、發行或擔保。”[2019/1/23]

而此次新型比特幣勒索病“WannaRen”的擴散活動中,從表面看與此前的“WannaCry”病類似,都是病入侵電腦后,彈出勒索對話框,告知已加密文件并向用戶索要比特幣。但從實際攻擊過程來看,“WannaRen”勒索病正是通過“匿影”黑客團伙常用PowerShell下載器,釋放的后門模塊執行病。

聲音 | Nick Szabo:圖靈完備區塊鏈不是“世界電腦”或“Web3.0”:智能合約先驅Nick Szabo今日表示,從規模上看圖靈完備區塊鏈是一個處理極其昂貴且信任最小化計算的平臺,而不是“世界電腦”或“Web3.0”。通過非常認真的編寫以及非常小的無庫程序,圖靈完備區塊鏈將適合大額金融智能合約。對此,ETC官方團隊評論稱,這同樣是目前最符合ETC的定義。[2018/7/6]

舊瓶裝新:“匿影”家族后門模塊下發“WannaRen”勒索病

正如上文所述,“匿影”組織轉行勒索病,但其攻擊方式是其早起投放挖礦木馬的變種。唯一不同,也是此次“WannaRen”擴散的關鍵,就在于PowerShell下載器釋放的后門模塊。

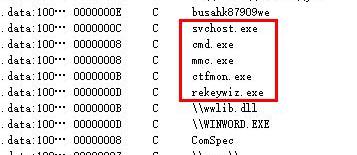

從360安全大腦追蹤數據來看,該后門模塊使用了DLL側加載技術,會在“C:\ProgramData”釋放一個合法的exe文件WINWORD.EXE和一個惡意dll文件wwlib.dll,啟動WINWORD.EXE加載wwlib.dll就會執行dll中的惡意代碼。

后門模塊會將自身注冊為服務,程序會讀取C:\users\public\you的內容,啟動如下圖所示的五個進程之一并將“WannaRen”勒索病代碼注入進程中執行。

在注入的代碼中,可以看到是此次勒索病的加密程序部分:

完整的攻擊流程如下面兩圖所示:

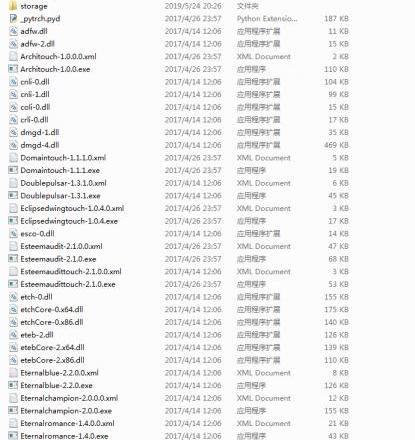

追蹤過程中,360安全大腦還發現“匿影”組織下發的PowerShell下載器中,包含了一個“永恒之藍”傳播模塊。該模塊會掃描內網中的其他機器,一旦有機器未修復漏洞就會慘遭感染,成為又一個“WannaRen”勒索病受害者。

除此之外,PowerShell下載器還會在中招機器上安裝一個名叫做的everything后門,利用everything的“HTTP服務器”功能安全漏洞,將受害機器變為一臺文件服務器,從而在橫向移動時將木馬傳染至新的機器中。

不難看出,企業用戶一旦不幸中招,“WannaRen”勒索病則可能在內網擴散。不過廣大用戶無需過分擔心,360安全衛士可有效攔截此勒索病。面對突襲而來的“WannaRen”勒索病,360安全大腦再次提醒廣大用戶提高警惕,并可通過以下措施,有效防御勒索病:

1、及時前往weishi.360.cn,下載安裝360安全衛士,查殺“匿影”后門,避免機器被投遞勒索病;

2、對于安全軟件提示病的工具,切勿輕信軟件提示添加信任或退出安全軟件運行;

3、定期檢測系統和軟件中的安全漏洞,及時打上補丁。

Tags:比特幣WINWOR比特幣中國官網聯系方式40億比特幣能提現嗎比特幣最新價格行情走勢WIN價格WIN幣WOR價格WOR幣

全球首燒!保時捷Taycan車庫內燒到面目全非一直以特斯拉“宿敵”自居的保時捷電動跑車Taycan,沒能逃過起火的宿命.

1900/1/1 0:00:00原標題:兩大可樂巨頭現狀:可口可樂專注飲料行業百事謀求多元發展中國商報/中國商網(編譯年雙渡)在全球可樂市場,除了可口可樂和百事可樂外,幾乎沒有第三個品牌被消費者熟知.

1900/1/1 0:00:00ESO/VVV調查/D.Minniti太陽系已經存在了很長時間。第一個星際游客是被稱為''Oumuamua的小行星,在2017年成為頭條新聞,但它剛剛過去.

1900/1/1 0:00:00圜錢是戰國中晚期的青銅鑄幣,是一種進步的鑄幣形式。最早的圜錢產生在經濟制度較為先進的魏國。如面文“垣”、“共”字等.

1900/1/1 0:00:00大家好,歡迎來到《刺激實戰教室》,我是你們的老朋友刺激哥。在玩《和平精英》的時候,刺激哥特別佩服那些,即使不佩戴耳機,也可以聽得很準的玩家.

1900/1/1 0:00:00零利率、無限QE、親自下場兜底垃圾債……上周又剛加碼2.3萬億。 華爾街機構們認為,美聯儲通過這種種手段,已經跟市場證明了無論如何都不會允許讓短期衰退演變成長期衰退.

1900/1/1 0:00:00