BTC/HKD-0.16%

BTC/HKD-0.16% ETH/HKD-0.44%

ETH/HKD-0.44% LTC/HKD+0.08%

LTC/HKD+0.08% ADA/HKD-0.81%

ADA/HKD-0.81% SOL/HKD-0.82%

SOL/HKD-0.82% XRP/HKD-0.27%

XRP/HKD-0.27%編者按:LUNA、3AC、FTX此前的加密巨人都相繼倒下,與之相關的參與各方都損失慘重。無數案例都在告訴我們:Web3存在黑暗森林,始終有人會作惡。此時的我們,等不到監管的明確,更不能指望陌生人的善意,唯一可行的辦法是提升自身認知,進行自救。本文為舊文重發,是慢霧創始人余弦編撰的《區塊鏈黑暗森林自救手冊》導讀部分。

前言

區塊鏈是個偉大的發明,它帶來了某些生產關系的變革,讓「信任」這種寶貴的東西得以部分解決。但,現實是殘酷的,人們對區塊鏈的理解會存在許多誤區。這些誤區導致了壞人輕易鉆了空子,頻繁將黑手伸進了人們的錢包,造成了大量的資金損失。這早已是黑暗森林。

基于此,慢霧科技創始人余弦傾力輸出——區塊鏈黑暗森林自救手冊。

本手冊大概3萬7千字,由于篇幅限制,這里僅羅列手冊中的關鍵目錄結構,也算是一種導讀。我們選擇GitHub平臺作為本手冊的首要發布位置是因為:方便協同及看到歷史更新記錄。你可以Watch、Fork及Star,當然我們更希望你能參與貢獻。

好,導讀開始...

引子

如果你持有加密貨幣或對這個世界有興趣,未來可能會持有加密貨幣,那么這本手冊值得你反復閱讀并謹慎實踐。本手冊的閱讀需要一定的知識背景,希望初學者不必恐懼這些知識壁壘,因為其中大量是可以“玩”出來的。

在區塊鏈黑暗森林世界里,首先牢記下面這兩大安全法則:

慢霧:比特瀏覽器攻擊者已將236.27枚ETH轉入混幣器eXch:9月3日消息,慢霧MistTrack監測顯示,比特瀏覽器攻擊者已將236.27枚ETH(約38.6萬美元)轉入混幣器eXch,占被盜資金總額的70.6%。[2023/9/3 13:14:52]

零信任:簡單來說就是保持懷疑,而且是始終保持懷疑。

持續驗證:你要相信,你就必須有能力去驗證你懷疑的點,并把這種能力養成習慣。

關鍵內容

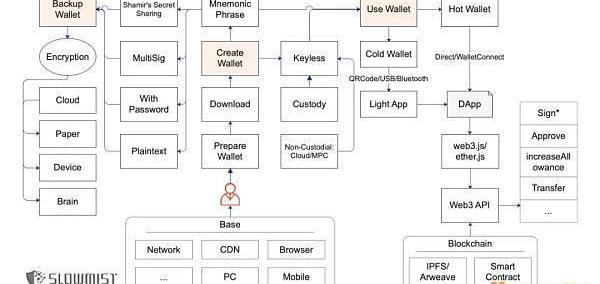

一、創建錢包

Download

1.找到正確的官網

a.Google

b.行業知名收錄,如CoinMarketCap

c.多問一些比較信任的人

2.下載安裝應用

a.PC錢包:建議做下是否篡改的校驗工作

b.瀏覽器擴展錢包:注意目標擴展下載頁面里的用戶數及評分情況

c.移動端錢包:判斷方式類似擴展錢包

d.硬件錢包:從官網源頭的引導下購買,留意是否存在被異動手腳的情況

e.網頁錢包:不建議使用這種在線的錢包

MnemonicPhrase

慢霧:BSC項目Value DeFi vSwap 模塊被黑簡析:據慢霧區情報,幣安智能鏈項目 Value DeFi 的 vSwap 模塊被黑,慢霧安全團隊第一時間介入分析,并將結果以簡訊的形式分享,供大家參考:

1. 攻擊者首先使用 0.05 枚 WBNB 通過 vSwap 合約兌換出 vBSWAP 代幣;

2. 攻擊者在兌換的同時也進行閃電貸操作,因此 vSwap 合約會將兌換的 vBSWAP 代幣與閃電貸借出的 WBNB 轉給攻擊者;

3. 而在完成整個兌換流程并更新池子中代幣數量前,會根據池子的 tokenWeight0 參數是否為 50 來選擇不同的算法來檢查池子中的代幣數量是否符合預期;

4. 由于 vSwap 合約的 tokenWeight0 參數設置為 70,因此將會采用第二種算法對池子中的代幣數量進行檢查;

5. 而漏洞的關鍵點就在于采用第二種算法進行檢查時,可以通過特殊構造的數據來使檢查通過;

6. 第二種算法是通過調用 formula 合約的 ensureConstantValue 函數并傳入池子中緩存的代幣數量與實時的代幣數量進行檢查的;

7. 在通過對此算法進行具體分析調試后我們可以發現,在使用 WBNB 兌換最小單位(即 0.000000000000000001) vBSWAP 時,池子中緩存的 WBNB 值與實時的值之間允許有一個巨大的波動范圍,在此范圍內此算法檢查都將通過;

8. 因此攻擊者可以轉入 WBNB 進行最小單位的 vBSWAP 代幣兌換的同時,將池子中的大量 WBNB 代幣通過閃電貸的方式借出,由于算法問題,在不歸還閃電貸的情況下仍可以通過 vSwap 的檢查;

9. 攻擊者只需要在所有的 vSwap 池子中,不斷的重復此過程,即可將池子中的流動性盜走完成獲利。詳情見原文鏈接。[2021/5/8 21:37:37]

創建錢包時,助記詞的出現是非常敏感的,請留意你身邊沒有人、攝像頭等一切可以導致偷窺發生的情況。同時留意下助記詞是不是足夠隨機出現

Bingbon與慢霧科技達成安全戰略合作:據官方消息,數字資產衍生品交易平臺Bingbon 與慢霧科技達成安全戰略合作,雙方將針對數字貨幣行業中的底層公鏈安全研究、鏈上數據分析、威脅情報同步等多個環節保持密切合作,進一步保障Bingbon平臺及區塊鏈生態安全。Bingbon現已入駐慢霧區,并發布“安全漏洞與威脅情報賞金計劃”。Bingbon 一直重視平臺安全,關于安全風控,以超高標準投入,旨在打造一個業內安全穩定、公平公正、便捷高效的交易服務平臺。

始于2018 年,Bingbon 是一家全球性的數字資產衍生品交易服務平臺,用戶覆蓋亞洲、歐洲、北美洲和大洋洲等 37 個國家和地區,Bingbon 為用戶提供簡單、易用、專業的數字資產衍生品交易產品與服務。[2020/7/15]

Keyless

1.Keyless兩大場景

a.Custody,即托管方式。比如中心化交易所、錢包,用戶只需注冊賬號,并不擁有私鑰,安全完全依托于這些中心化平臺

b.Non-Custodial,即非托管方式。用戶唯一掌握類似私鑰的權力,但卻不是直接的加密貨幣私鑰

2.MPC為主的Keyless方案的優缺點

二、備份錢包

助記詞/私鑰類型

1.明文:12個英文單詞為主

2.帶密碼:助記詞帶上密碼后會得到不一樣的種子,這個種子就是之后拿來派生出一系列私鑰、公鑰及對應地址

動態 | 慢霧安全團隊發布Mosaic 匿名幣市場研究報告:慢霧安全團隊今日發布Mosaic匿名幣市場研究報告,其中暗網里的結論和我們的研究有些差距,不過整體可做參考(和覆蓋面及暗網的理解有關),比如這里的分析是暗網里的商戶網站(大概 44 個流行的)98% 都接收比特幣,10 家(23%)接收門羅幣,9 家接收比特幣現金,7 家接收萊特幣,4 家接收達世幣,4 家接收以太坊,2 家接收大零幣(Zcash)。這只是暗網商戶的數據統計。

暗網還有類、獨立研究類、黑客組織類、暗網服務類等等。暗網不一定都在 Tor 里,也有在 I2P 里,在獨立的匿名協議應用里,甚至有的表面掛在明網里(但背后許多操作走了 Tor 以保證匿名不可追溯)。

暗網和明網并非都是完全隔離,已經存在許多組合和銜接。暗網的生態應該把這些都考慮進去。如果把惡意蠕蟲的地下世界也考慮進去,會發現有一類蠕蟲叫挖礦蠕蟲,主要挖的幣就是門羅幣,這是因為門羅幣的生態價值及 GPU/CPU 挖礦友好性,導致許多服務器、個人電腦、嵌入式設備都可以拿來挖門羅幣。挖礦出來產生的交易也考慮在內的話,門羅幣在暗網世界的活躍度與生態是第一。Mosaic的研究報告詳情可見原文鏈接。[2019/7/18]

3.多簽:可以理解為目標資金需要多個人簽名授權才可以使用,多簽很靈活,可以設置審批策略

4.Shamir'sSecretSharing:Shamir秘密共享方案,作用就是將種子分割為多個分片,恢復錢包時,需要使用指定數量的分片才能恢復

聲音 | 慢霧科技余弦:盜挖Webchain跟CoinIMP平臺零手續費有關:慢霧科技創始人余弦剛剛在微博表示:難怪最近利用Drupal漏洞植入惡意挖礦腳本的行為里,除了挖門羅幣,還在挖Webchain,這是一條我之前沒關注過的隱私幣(挖礦方面也是基于CryptoNight哈希算法)。原來這與CoinIMP這個挖礦平臺有關,0%手續費呀。[2019/2/27]

Encryption

1.多處備份

a.Cloud:Google/Apple/微軟,結合GPG/1Password等

b.Paper:將助記詞抄寫在紙卡片上

c.Device:電腦/iPad/iPhone/移動硬盤/U盤等

d.Brain:注意腦記風險

2.加密

a.一定要做到定期不定期地驗證

b.采用部分驗證也可以

c.注意驗證過程的機密性及安全性

三、使用錢包

AML

1.鏈上凍結

2.選擇口碑好的平臺、個人等作為你的交易對手

ColdWallet

1.冷錢包使用方法

a.接收加密貨幣:配合觀察錢包,如imToken、TrustWallet等

b.發送加密貨幣:QRCode/USB/Bluetooth

2.冷錢包風險點

a.所見即所簽這種用戶交互安全機制缺失

b.用戶的有關知識背景缺失

HotWallet

1.與DApp交互

2.惡意代碼或后門作惡方式

a.錢包運行時,惡意代碼將相關助記詞直接打包上傳到黑客控制的服務端里

b.錢包運行時,當用戶發起轉賬,在錢包后臺偷偷替換目標地址及金額等信息,此時用戶很難察覺

c.破壞助記詞生成有關的隨機數熵值,讓這些助記詞比較容易被破解

DeFi安全到底是什么

1.智能合約安全

a.權限過大:增加時間鎖/將admin多簽等

b.逐步學會閱讀安全審計報告

2.區塊鏈基礎安全:共識賬本安全/虛擬機安全等

3.前端安全

a.內部作惡:前端頁面里的目標智能合約地址被替換/植入授權釣魚腳本

b.第三方作惡:供應鏈作惡/前端頁面引入的第三方遠程JavaScript文件作惡或被黑

4.通信安全

a.HTTPS安全

b.舉例:MyEtherWallet安全事件

c.安全解決方案:HSTS

5.人性安全:如項目方內部作惡

6.金融安全:幣價、年化收益等

7.合規安全

a.AML/KYC/制裁地區限制/證券風險有關的內容等

b.AOPP

NFT安全

1.Metadata安全

2.簽名安全

小心簽名/反常識簽名

1.所見即所簽

2.OpenSea數起知名NFT被盜事件

a.用戶在OpenSea授權了NFT

b.黑客釣魚拿到用戶的相關簽名

3.取消授權

a.TokenApprovals

b.Revoke.cash

c.APPROVED.zone

d.Rabby擴展錢包

4.反常識真實案例

一些高級攻擊方式

1.針對性釣魚

2.廣撒網釣魚

3.結合XSS、CSRF、ReverseProxy等技巧

四、傳統隱私保護

操作系統

1.重視系統安全更新,有安全更新就立即行動

2.不亂下程序

3.設置好磁盤加密保護

手機

1.重視系統的安全更新及下載

2.不要越獄、Root破解,除非你玩安全研究,否則沒必要

3.不要從非官方市場下載App

4.官方的云同步使用的前提:賬號安全方面你確信沒問題

網絡

1.網絡方面,盡量選擇安全的,比如不亂連陌生Wi-Fi

2.選擇口碑好的路由器、運營商,切勿貪圖小便宜,并祈禱路由器、運營商層面不會有高級作惡行為出現

瀏覽器

1.及時更新

2.擴展如無必要就不安裝

3.瀏覽器可以多個共存

4.使用隱私保護的知名擴展

密碼管理器

1.別忘記你的主密碼

2.確保你的郵箱安全

3.1Password/Bitwarden等

雙因素認證

GoogleAuthenticator/MicrosoftAuthenticator等

科學上網

科學上網、安全上網

郵箱

1.安全且知名:Gmail/Outlook/QQ郵箱等

2.隱私性:ProtonMail/Tutanota

SIM卡

1.SIM卡攻擊

2.防御建議

a.啟用知名的2FA工具

b.設置PIN碼

GPG

1.區分

a.PGP是PrettyGoodPrivacy的縮寫,是商用加密軟件,發布30多年了,現在在賽門鐵克麾下

b.OpenPGP是一種加密標準,衍生自PGP

c.GPG,全稱GnuPG,基于OpenPGP標準的開源加密軟件

隔離環境

1.具備零信任安全法則思維

2.良好的隔離習慣

3.隱私不是拿來保護的,隱私是拿來控制的

五、人性安全

Telegram

Discord

來自“官方”的釣魚

Web3隱私問題

六、區塊鏈作惡方式

盜幣、惡意挖礦、勒索病、暗網交易、木馬的C2中轉、洗錢、資金盤、等

SlowMistHacked區塊鏈被黑檔案庫

七、被盜了怎么辦

止損第一

保護好現場

分析原因

追蹤溯源

結案

八、誤區

CodeIsLaw

NotYourKeys,NotYourCoins

InBlockchainWeTrust

密碼學安全就是安全

被黑很丟人

立即更新

總結

當你閱讀完本手冊后,一定需要實踐起來、熟練起來、舉一反三。如果之后你有自己的發現或經驗,希望你也能貢獻出來。如果你覺得敏感,可以適當脫敏,匿名也行。其次,致謝安全與隱私有關的立法與執法在全球范圍內的成熟;各代當之無愧的密碼學家、工程師、正義黑客及一切參與創造讓這個世界更好的人們的努力,其中一位是中本聰。最后,感謝貢獻者們,這個列表會持續更新,有任何的想法,希望你聯系我們。

轉自慢霧科技

Tags:區塊鏈加密貨幣NFT區塊鏈工程專業學什么區塊鏈存證怎么弄區塊鏈技術發展現狀和趨勢加密貨幣是什么意思啊加密貨幣市場還有未來嗎知乎全球十大加密貨幣NFT價格NFT幣

近日區塊鏈行業迎來重大利好,行業地位明顯提升,且于10月26日通過了《密碼法》的表決,區塊鏈行業已經開始迎來轉折點,在國家重大政策的支持下,區塊鏈將會快速涌入各行各業,實現蓬勃發展.

1900/1/1 0:00:00游戲玩家和Web3游戲開發者,你們好:我的名字是NickMetzler。我是FrameworkVentures的代幣經濟學和治理設計師,也是一個獲獎的、終身的游戲設計師.

1900/1/1 0:00:00根據Coinbase的研究,比特幣正在充當山寨幣的門戶,只有24%的投資者只購買比特幣。 根據Coinbase的最新研究,比特幣正在充當山寨幣的門戶.

1900/1/1 0:00:00太空碎片NFT、戰斗機機翼注冊、3D打印零件識別,美軍已開始享受區塊鏈的便利。當我們在談論區塊鏈時,提到的更多是BTC、以太坊等公鏈,它們上面承載的大部分是DeFi、NFT、DID等領域的DAp.

1900/1/1 0:00:00擴展區塊鏈技術是一項棘手的考驗。盡管匯總已經引起了極大的關注,但似乎沒有首選解決方案。然而,至少在短期內,這是一種跨區塊鏈和加密貨幣改善生活質量的有趣方法.

1900/1/1 0:00:00IPFS本質上是一種內容可尋址、版本化、點對點超媒體的分布式存儲、傳輸協議;其性質與我們過去一直使用的HTTP類似;IPFS目標為補充甚至是取代HTTP.

1900/1/1 0:00:00