BTC/HKD-1.67%

BTC/HKD-1.67% ETH/HKD-3.75%

ETH/HKD-3.75% LTC/HKD-0.55%

LTC/HKD-0.55% ADA/HKD-4.04%

ADA/HKD-4.04% SOL/HKD-0.77%

SOL/HKD-0.77% XRP/HKD-4.55%

XRP/HKD-4.55%PDF文件曾經被認為對病免疫。然而,自從2002 年CNET宣布一種新病在PDF中傳播以來,Web2世界便時常被PDF惡意文件騙局所困擾。伴隨著加密市場的突破性發展,以及Web3概念影響力的持續擴大,PDF惡意文件騙局已經開始侵入Web3領域。

騙子將嵌入了病的文件偽裝為正常的PDF文件,含有多媒體內容的PDF文件更容易被嵌入惡意病軟件,這種惡意病軟件通常被稱為是特洛伊木馬。

近期,作為Web3領域的一種新騙局形式——PDF惡意文件騙局事件頻繁發生,其中多起是針對藝術家、加密社區大V以及一些加密項目。

1、騙子行騙第一步

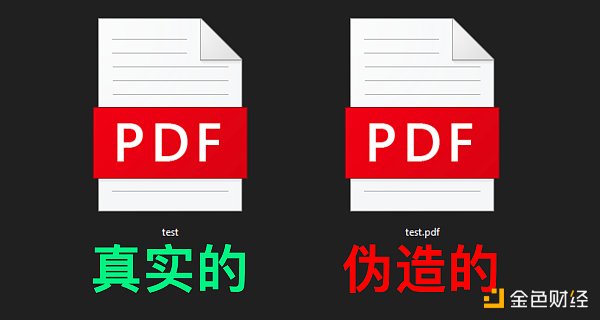

詐騙者會在行騙前準備好嵌入病的文件,并修改了文件名且末尾添加了. PDF的后綴,然后將文件的圖標改為PDF圖標。

Web3Pro與XRP Ledger合作為杜卡迪數字收藏品計劃提供支持:金色財經報道,為企業提供社區即服務和區塊鏈解決方案的白標SaaS公司Web3 Pro宣布,將與XRP Ledger合作為杜卡迪即將推出以社區為中心的數字收藏品計劃提供支持,這項新舉措利用Web3 Pro的Hub平臺,為摩托車愛好者提供新的體驗,收藏品將在XRP Ledger上提供。據悉,第一個免費數字收藏品計劃于7月26日發布,發布日期7天內在web3.ducati.com上注冊的所有人員都將收到該收藏品,并且還可以訪問該項目的后續版本。8月2日之后在網站上注冊的用戶仍將能夠參與部分限量版杜卡迪數字收藏品的發布。[2023/7/22 15:51:51]

這樣就把一個嵌入病的文件偽裝為看似正常的PDF文件。

經典游戲“俄羅斯方塊”推出Web3忠誠度計劃:4月1日消息,經典移動方塊益智游戲“俄羅斯方塊”宣布推出Web3忠誠度計劃,玩家通過參與贏得游戲積分后可以兌換現實世界獎勵,比如Apple TV+訂閱等,據悉此忠誠度計劃由“俄羅斯方塊”游戲開發商PlayStudios創建,該公司去年8月成立了區塊鏈部門并宣布投資1000萬美元進軍Web3市場。[2023/4/1 13:39:09]

2、騙子行騙第二步

詐騙者會尋求詐騙目標,以近期真實案例為例,詐騙者聯系了一個藝術家,并委托了一個關于藝術創作的任務,隨后,該藝術家就收到一個關于任務需求的壓縮文件,里面有客戶需求文檔、事例以及草圖等PDF文件。

這些PDF其實是惡意SCR文件,是一個可執行的腳本文件。

3、騙子行騙第三步

當該藝術家打開文檔,查看客戶需求的時候,看似正常的文件卻讓一切變得很糟糕。

Web3教程協議Rabbit Hole推出具備全新Quest Protocol的V2版本:金色財經報道,Web3教程協議Rabbit Hole發布推文表示,已推出擁有全新外觀、新功能和全新的Quest Protocol的Rabbit Hole V2,Rabbit Hole現在為用戶提供更好的體驗,并且是尋求分發代幣協議的更強大工具。

此前消息,Web3教程協議Rabbit Hole CEO brian flynn發布推文表示,“如果你想有機會參與Rabbit Hole V2上的特殊任務,請留下你的ENS域名。”

?[2023/2/17 12:12:21]

他錢包里的所有的NFT都被列出并出售,所有的ETH等加密貨幣都被轉移到騙子的錢包中。

藝術家并不是這個騙局的唯一目標。

最近,很多Web3用戶都因為這個騙局,失去了對自己的錢包賬戶的控制權,損失了錢包里的所有NFT和加密貨幣等資產。

Web3全球開發者社區ScalingX推出2000萬美元加速器項目:金色財經報道,Web3全球開發者社區ScalingX正在推出加速器項目并承諾投資2000萬美元,該加速器旨在支持和培育Web3生態系統,包括開發、社區建設并專注于構建可擴展且安全的基礎設施解決方案,例如零知識(zK)技術、去中心化金融(DeFi)和元宇宙項目。

此外,ScalingX還宣布推出全球黑客馬拉松活動“Hunt for X”以推動Web3領域的創新和增長。[2023/2/14 12:05:12]

1、安全檢測工具

騰訊哈勃分析系統,點擊“上傳文件”按鈕,即可評判文件的安全性,分析文件是否攜帶病;

Web3技術基礎設施項目Saito將在Polkastarter進行IDO:4月6日消息,Web3技術基礎設施項目Saito宣布將在交易和拍賣平臺Polkastarter于本月晚些時候進行IDO。

注:Saito是一個面向用戶的Web3開放網絡層,Saito上的應用可以在沒有封閉插件、私有API和非開放基礎設施的情況下運行。Saito在沒有所有者的情況下運行,同時資助為自己的網絡和其他公共區塊鏈提供路由和用戶基礎設施的節點。

Saito網絡共識高度安全,抗sybil攻擊,且防壟斷及去中心化于一體,以確保Web3的開放性和獨立性。Polkastarter是一項專為跨鏈代幣池和拍賣交易打造的無需許可協議,使項目能夠在一個基于Polkadot的去中心化和互操作的環境中籌集資金。[2021/4/6 19:51:09]

VirusTotal 是一款出色的免費在線安全檢測工具 ,可在PDF文件下載前,通過將PDF的網址或URL提交給 VirusTotal,該工具便可以掃描文件并檢測文件的安全性;也可以對本地下載好的PDF文件進行上傳檢測,確定文件是否安全。

VirusTotal使用病信號檢測和其他識別功能來評估 PDF 的安全性。它清楚地說明檢測到的威脅,以便您可以選擇是否繼續與文件交互;

福昕PDF365網站支持免費對PDF文件安全性進行檢測;

2、殺軟件

大多數操作系統(lMicrosoft Windows和Apple macOS)現在都包含內置病和惡意軟件的安全功能。此外,還有許多免費的第三方防病軟件。

在下載PDF時,計算機的本地防病軟件即可為用戶提供最全面的保護。

在下載前使用 VirusTotal 檢查 PDF 文檔后,為了防止可能遺漏的安全問題,建議運行本地防病軟件進行檢測。

1、及時更新PDF閱讀器和系統

軟件和系統更新的意義主要就是為了改進功能并修補當前發現的安全漏洞。

最好使用Adobe Acrobat Reader,不論是安全性,還是功能等方面都有很好的體驗,但無論使用哪種PDF閱讀器,請務必在軟件發出更新通知的第一時間進行更新。

更新軟件時需要注意的是,更新的鏈接是否安全,不要從第三方網站和郵件中發送的鏈接以及彈出的通知進行更新,而應該從PDF閱讀器中進行更新,或者,訪問官方網站并下載最新版本。

此外,及時對系統進行更新,這將使系統始終處于最高等級的安全保障中,可以最大限度地防止惡意程序的侵襲。

2、禁用JavaScript

打開不明來源、難以確定其安全性的PDF文件時,禁用JavaScript至關重要,這會完全杜絕惡意文檔執行破壞性的JavaScript代碼。

以Adobe的PDF閱讀器為例,簡述關閉JavaScript的操作步驟:

在Acrobat或Adobe Reader中點擊“編輯”并選擇“首選項”;

選擇 JavaScript 類別;

查找“啟用 Acrobat JavaScript”選項并取消選中它;

單擊“確定”按鈕完成該設置。

如果使用的是其它PDF閱讀器產品,也都可以按照其官方網站上提供的操作步驟說明來禁用JavaScript。

3、使用虛擬機

如果在工作生活中需要處理大量PDF文件,或者對某些PDF文件感到好奇,亦或是覺得有的安全措施過于繁瑣,那么,使用虛擬機將十分便利且可以有效保護系統不受損害。

虛擬機是以軟件形式存在于計算機內部的計算機,其能夠使用現有操作系統中的操作系統在安全、隔離的環境中執行相關操作或運行相關程序。

4、避免點擊不明來歷的郵件

PDF文件通常通過電子郵件發送,因此,這類惡意PDF文件也往往通過郵件的形式進行傳播。

Google的Gmail、Apple的iCloud等主流電子郵件提供商,都會掃描電子郵件附件中的潛在的病,但仍然會有更為巧妙、更為新穎、更為隱匿的病躲過監測。

所以,在收到不明來歷的郵件時,不要打開帶有PDF文件拓展名的附件,更應避免下載或打開PDF文件,因為嵌入病的惡意文件一旦被點擊,就會立即部署惡意軟件,最終導致加密資產等財產損失。

5、使用瀏覽器的內置 PDF 閱讀器

Google Chrome、Firefox、Safari和Microsoft Edge等最廣泛使用的瀏覽器都內置了 PDF 閱讀器,這些瀏覽器中內置的PDF閱讀器有一個沙盒,可以保護設備免受PDF文件潛存的許多威脅。

要使用瀏覽器PDF閱讀器,需要將其設置為PDF文件的默認閱讀器,或者卸載其他PDF閱讀器。

撰文:0xLaughing,律動 BlockBeats 6 月 20 日當天 NFT.NYC 會場外抗議的人群6 月 20 日.

1900/1/1 0:00:00通過分析加密融資數據網站 Dove Metrics 的所有數據,整理并匯編為這份 2022 年上半年 Crypto VC 融資報告.

1900/1/1 0:00:00數字藏品是當下最火爆的區塊鏈技術應用場景之一,產業的野蠻生長也蘊藏諸多隱患。本文以數字藏品的版權保護為切入點,討論基于主子鏈架構的數字藏品合規發行解決方案 ,以期為數字藏品產業的良性發展提供一些.

1900/1/1 0:00:001. 音樂 NFT 概述國內音樂行業市場在去年隨著疫情過去和短視頻平臺興起有所回暖,由中國傳媒大學撰寫的《2021 年中國音樂人報告》顯示.

1900/1/1 0:00:00DAO 領域的發展狀態雖然仍處于較為初期階段。但DAOryakai作為DAO的實踐者和學習者,通過一段時期的觀察,發覺并親身經歷了一些DAO 社區所發生的各種事情.

1900/1/1 0:00:00加密市場里經常會有各種空投活動和相關宣傳,但我們建議每個 Web3 項目都該重新考慮一下協議的代幣分發方法.

1900/1/1 0:00:00