BTC/HKD-2.01%

BTC/HKD-2.01% ETH/HKD-3.82%

ETH/HKD-3.82% LTC/HKD-2.7%

LTC/HKD-2.7% ADA/HKD-5.41%

ADA/HKD-5.41% SOL/HKD-1.16%

SOL/HKD-1.16% XRP/HKD-4.78%

XRP/HKD-4.78%背景

區塊鏈的世界遵循黑暗森林法則,在這個世界我們隨時可能遭受到來自不明的外部攻擊,作為普通用戶不進行作惡,但是了解黑客的作惡的方式是十分必要的。

慢霧安全團隊此前發布了區塊鏈黑暗森林自救手冊

(https://github.com/slowmist/Blockchain-dark-forest-selfguard-handbook),其中提到了不少關于針對 NFT 項目方的 Discord 進行攻擊的手法,為了幫助讀者對相關釣魚方式有更清晰的認知,本文將揭露其中一種釣魚方法,即通過惡意的書簽來盜取項目方 Discord 賬號的 Token,用來發布虛假信息等誘導用戶訪問釣魚網站,從而盜取用戶的數字資產。

釣魚事件

先來回顧一起 Discord 釣魚事件:2022 年 3 月 14 日,一則推特稱 NFT 項目 Wizard Pass 的 Discord 社區被詐騙者入侵,目前已造成 BAYC、Doodles、Clone X 等 NFT 被盜,詳情如下:

慢霧:靚號黑客已獲取到ParaSwap Deployer和QANplatform Deployer私鑰權限:10月11日消息,據慢霧區情報,靚號黑客地址之一(0xf358..7036)已經獲取到ParaSwap Deployer和QANplatform Deployer私鑰權限。黑客從ParaSwap Deployer地址獲取到約1千美元,并在QANplatform Deployer地址做了轉入轉出測試。慢霧MistTrack對0xf358..7036分析后發現,黑客同樣盜取了The SolaVerse Deployer及其他多個靚號的資金。截止目前,黑客已經接收到超過17萬美元的資金,資金沒有進一步轉移,地址痕跡有Uniswap V3、Curve、TraderJoe,PancakeSwap、OpenSea和Matcha。慢霧MistTrack將持續監控黑客地址并分析相關痕跡。[2022/10/11 10:31:05]

(來源:https://twitter.com/SerpentAU/status/1503232270219431941)

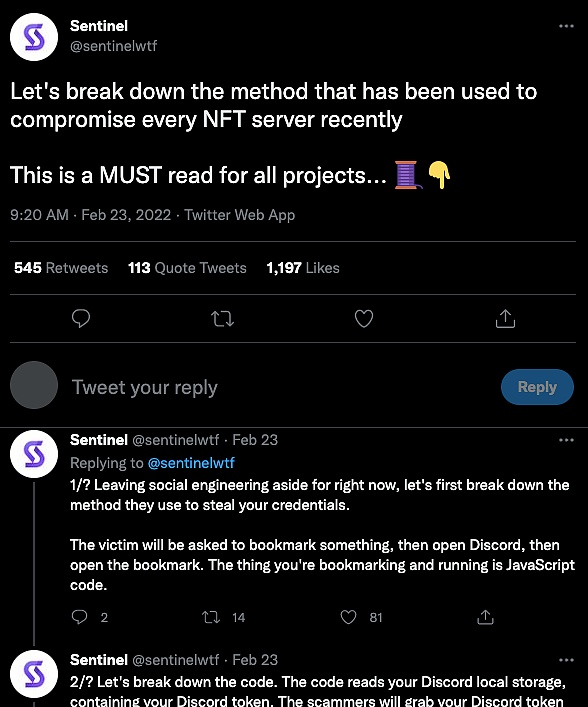

牽出其中一個解讀:

慢霧:Transit Swap黑客攻擊交易被搶跑,套利機器人獲利超100萬美元:10月1日消息,據慢霧安全團隊情報,Transit Swap 黑客轉移用戶 BSC 鏈 BUSD 資產時被套利機器人搶跑,區塊高度為21816885,獲利107萬BUSD。套利機器人相關地址列表如下:0xa957...70d2、0x90b5...8ff4、0xcfb0...7ac7、

截止到目前,在各方的共同努力下,黑客已將 70% 左右的被盜資產退還到Transit Swap開發者地址,建議套利機器人所屬人同樣通過service@transit.finance或鏈上地址與Transit Swap取得聯系,共同將此次被盜事件的受害用戶損失降低到最小。[2022/10/2 18:37:44]

(來源:https://twitter.com/sentinelwtf/status/1496293768542429187)

該解讀里說的 bookmark 就是瀏覽器書簽,這個書簽里的內容可以是一段 JavaScript 惡意代碼,當 Discord 用戶點擊時,惡意 JavaScript 代碼就會在用戶所在的 Discord 域內執行,盜取 Discord Token,攻擊者獲得項目方的 Discord Token 后就可以直接自動化接管項目方的 Discord 賬戶相關權限。

慢霧:疑似Gemini相關地址在過去5小時內共轉出逾20萬枚ETH:金色財經消息,慢霧監測顯示,疑似加密交易所Gemini相關地址(0xea3ec2a08fee18ff4798c2d4725ded433d94151d)已在過去5小時內歸集并轉出逾20萬枚ETH(超3億美元)。[2022/7/19 2:22:08]

背景知識

要理解該事件需要讀者有一定的背景知識,現在的瀏覽器都有自帶的書簽管理器,在提供便利的同時卻也容易被攻擊者利用。通過精心構造惡意的釣魚頁面可以讓你收藏的書簽中插入一段 JavaScript 代碼,當受害者點擊書簽時會以當前瀏覽器標簽頁的域進行執行。

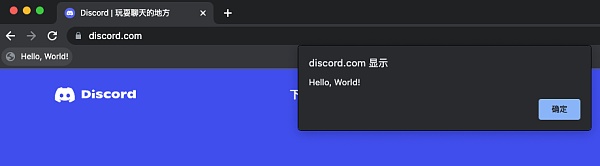

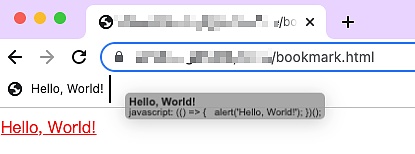

以上圖為例,受害者打開了 discord.com 官網,并在這個頁面點擊了之前收藏的惡意的書簽“Hello,World!” 從而執行了一個彈窗語句,可以發現執行的源顯示的是 discord.com。

這里有一個域的概念,瀏覽器是有同源策略等防護策略的,按理不屬于 discord.com 做出的操作不應該在 discord.com 域的頁面有響應,但書簽卻繞過了這個限制。

慢霧:ERC721R示例合約存在缺陷,本質上是由于owner權限過大問題:4月12日消息,據@BenWAGMI消息,ERC721R示例合約存在缺陷可導致項目方利用此問題進行RugPull。據慢霧安全團隊初步分析,此缺陷本質上是由于owner權限過大問題,在ERC721R示例合約中owner可以通過setRefund Address函數任意設置接收用戶退回的NFT地址。

當此退回地址持有目標NFT時,其可以通過調用refund函數不斷的進行退款操作從而耗盡用戶在合約中鎖定的購買資金。且示例合約中存在owner Mint函數,owner可在NFT mint未達總供應量的情況下進行mint。因此ERC721R的實現仍是防君子不防小人。慢霧安全團隊建議用戶在參與NFTmint時不管項目方是否使用ERC721R都需做好風險評估。[2022/4/12 14:19:58]

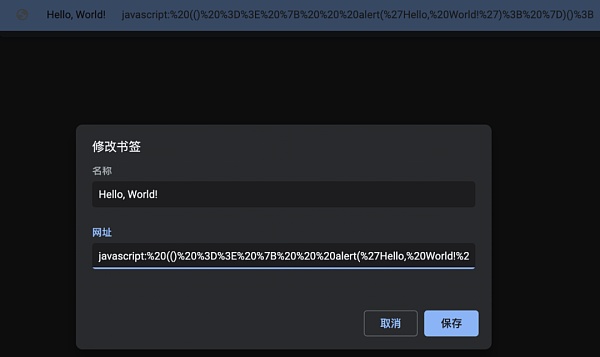

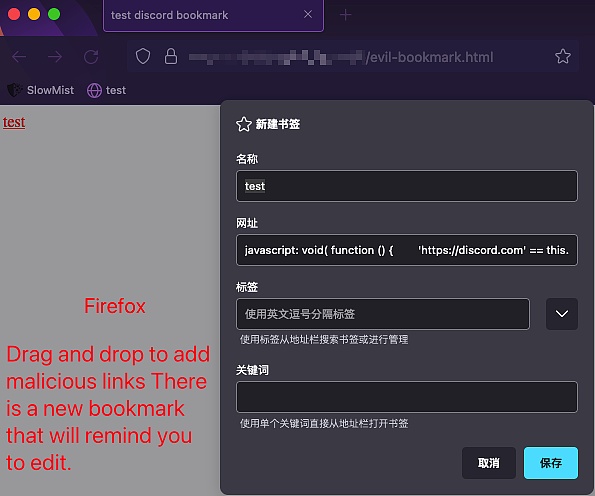

可以預見書簽這么個小功能隱含的安全問題,正常添加書簽的方式會明顯看到書簽網址:

慢霧:警惕ETH新型假充值,已發現在野ETH假充值攻擊:經慢霧安全團隊監測,已發現存在ETH假充值對交易所攻擊的在野利用,慢霧安全團隊決定公開修復方案,請交易所或錢包及時排查ETH入賬邏輯,必要時聯系慢霧安全團隊進行檢測,防止資金丟失。建議如沒有把握成功修復可先臨時暫停來自合約地址的充值請求。再進行如下修復操作:1、針對合約ETH充值時,需要判斷內聯交易中是否有revert的交易,如果存在revert的交易,則拒絕入賬。2、采用人工入賬的方式處理合約入賬,確認充值地址到賬后才進行人工入賬。同時需要注意,類以太坊的公鏈幣種也可能存在類似的風險。[2020/5/23]

稍微有安全意識的讀者應該會直接看到網址信息明顯存在問題。

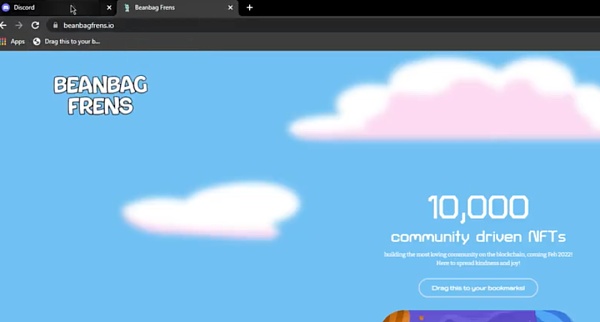

當然如果是一個構造好誘導你拖拽收藏到書簽欄到頁面呢?可以看到 twitter 鏈接中的演示視頻就是構造了這么個誘導頁面:”Drag this to your bookmarked”。

也就是拖著某個鏈接即可添加到書簽欄,只要釣魚劇本寫得足夠真實,就很容易讓安全意識不足的用戶中招。

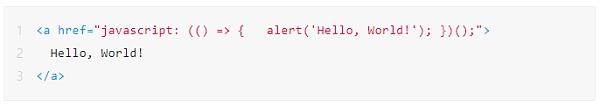

要實現拖拽即可添加到書簽欄只需要構造一個 a 標簽,下面是示例代碼:

書簽在點擊時可以像在開發者工具控制臺中的代碼一樣執行,并且會繞過 CSP(Content Security Policy)策略。

讀者可能會有疑問,類似 “javascript:()” 這樣的鏈接,在添加進入到瀏覽器書簽欄,瀏覽器竟然會沒有任何的提醒?

筆者這里以谷歌和火狐兩款瀏覽器來進行對比。

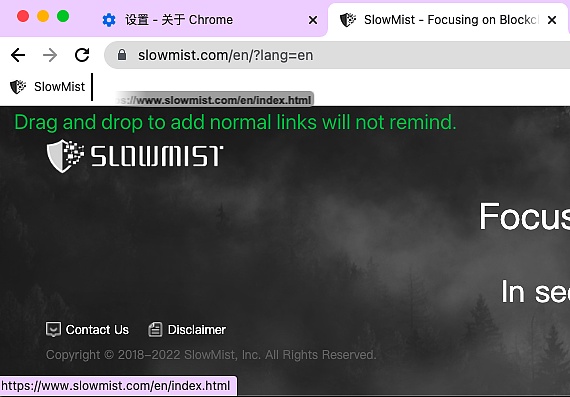

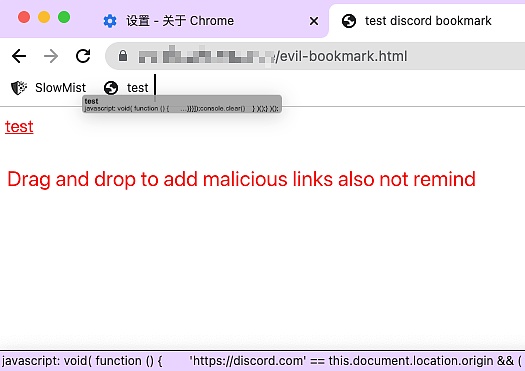

使用谷歌瀏覽器,拖拽添加正常的 URL 鏈接不會有任何的編輯提醒。

使用谷歌瀏覽器,拖拽添加惡意鏈接同樣不會有任何的編輯提醒。

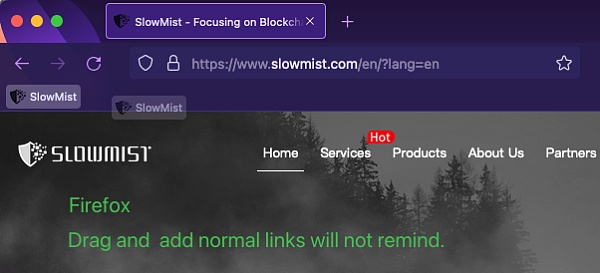

使用火狐瀏覽器如果添加正常鏈接不會有提醒。

使用火狐瀏覽器,如果添加惡意鏈接則會出現一個窗口提醒編輯確認保存。

由此可見在書簽添加這方面火狐瀏覽器的處理安全性更高。

場景演示

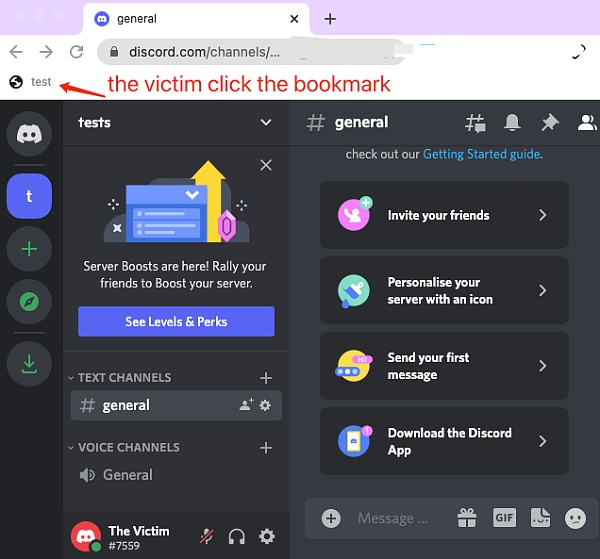

演示采用的谷歌瀏覽器,在用戶登錄 Web 端 Discord 的前提下,假設受害者在釣魚頁面的指引下添加了惡意書簽,在 Discord Web 端登錄時,點擊了該書簽,觸發惡意代碼,受害者的 Token 等個人信息便會通過攻擊者設置好的 Discord webhook 發送到攻擊者的頻道上。

下面是演示受害者點擊了釣魚的書簽:

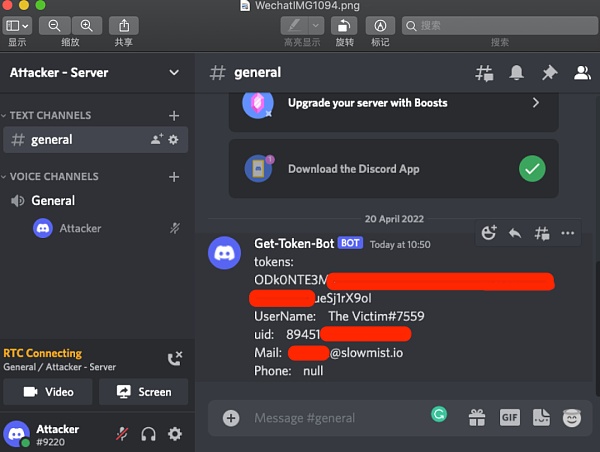

下面是演示攻擊者編寫的 JavaScript 代碼獲取 Token 等個人信息后,通過 Discord Server 的 webhook 接收到。

筆者補充幾點可能會產生疑問的攻擊細節:

1. 為什么受害者點了一下就獲取了?

通過背景知識我們知道,書簽可以插入一段 JavaScript 腳本,有了這個幾乎可以做任何事情,包括通過 Discord 封裝好的 webpackChunkdiscord_app 前端包進行信息獲取,但是為了防止作惡的發生,詳細的攻擊代碼筆者不會給出。

2. 為什么攻擊者會選擇 Discord webhook 進行接收?

因為 Discord webhook 的格式為

“https://discord.com/api/webhooks/xxxxxx”,直接是 Discord 的主域名,繞過了同源策略等問題,讀者可以自行新建一個 Discord webhook 進行測試。

3. 拿到了 Token 又能怎么樣?

拿到了 Token 等同于登錄了 Discord 賬號,可以做登錄 Discord 的任何同等操作,比如建立一個 Discord webhook 機器人,在頻道里發布公告等虛假消息進行釣魚。

總結

攻擊時刻在發生,針對已經遭受到惡意攻擊的用戶,建議立刻采取如下行動進行補救:

1. 立刻重置 Discord 賬號密碼。

2. 重置密碼后重新登錄該 Discord 賬號來刷新 Token,才能讓攻擊者拿到的 Token 失效。

3. 刪除并更換原有的 webhook 鏈接,因為原有的 webhook 已經泄露。

4. 提高安全意識,檢查并刪除已添加的惡意書簽。

作為用戶,重要的是要注意任何添加操作和代碼都可能是惡意的,Web 上會有很多的擴展看起來非常友好和靈活。書簽不能阻止網絡請求,在用戶手動觸發執行的那一刻,還是需要保持一顆懷疑的心。

本文到這邊就結束了,慢霧安全團隊將會揭露更多關于黑暗森林的攻擊事件,希望能夠幫助到更多加密世界的人。

By:耀@慢霧安全團隊

前期最低砸至周線下降趨勢線38700-39000一帶觸碰反彈,這一帶也是下方月線支撐區域,從今年1月觸碰到后面2至3月兩個月的反彈都未有效跌破.

1900/1/1 0:00:00由于NFT領域具有“新生”屬性,目前還很難為許多項目授予“藍籌”地位。許多NFT項目四處宣傳,聲稱自己屬于藍籌項目,但它們是嗎?NFT市場上目前已有多個藍籌項目,比如我們熟知的無聊猿游艇俱樂部(.

1900/1/1 0:00:00在加密貨幣市場逐漸步入寒冬時,曾在幣圈大肆流傳的 Virgil Griffith 被捕事件也終于在近日迎來了最終審判.

1900/1/1 0:00:00最近兩年哪些詞匯最引入關注呢?想必“元宇宙”一詞一定會占有一席之地。據悉,2021年百度、谷歌有關元宇宙一詞的搜索量均已達到數十億量級別,同時2021年也是元宇宙元年.

1900/1/1 0:00:00在4月1號張國榮忌日這一天,騰訊音樂娛樂集團攜手環球音樂旗下廠牌寶麗金共同呈現了“張國榮2000年《熱·情》演唱會超清修復版”.

1900/1/1 0:00:00伴隨著加密貨幣生態在近兩年的繁榮發展,數字資產正在從“早期采用者”階段走向“早期大眾”階段。按照獨立地址記,全球使用過以太坊上去中心化交易所的用戶數雖然在過去一年增長了 4 倍,但也僅有 460.

1900/1/1 0:00:00