BTC/HKD-3.74%

BTC/HKD-3.74% ETH/HKD-4.11%

ETH/HKD-4.11% LTC/HKD-3.21%

LTC/HKD-3.21% ADA/HKD-5.74%

ADA/HKD-5.74% SOL/HKD-8.36%

SOL/HKD-8.36% XRP/HKD-5.71%

XRP/HKD-5.71%區塊鏈索引服務依賴于合約事件來幫助歸檔數據,并在一個漂亮的用戶界面中給我們提供交易記錄,其通常被稱為“區塊瀏覽器”,比如Etherscan。但惡意合約可以表現得無比“正常”,卻會污染這些事件,從而欺騙區塊瀏覽器,向毫無戒備的用戶提供關于代幣來源的誤導性信息。

例如,惡意用戶可以部署一個簡單ERC20合約和“空投”代幣給一群用戶,在自動做市商上創建一個看起來健康的流動資金池,等待用戶根據錯誤的宣傳購買或出售代幣,認為此代幣是已知開發人員/實體的一部分。

ERC20代幣(它是代幣接口的通用標準)是合約的屬性、函數、輸入、輸出和事件的集合。只要我們的合約具有正確的函數特征,我們就可以在這些函數中使用自定義邏輯——即使是提供不正確數據的函數。

例如,如果合約部署者發送一個代幣,我們可以讓一些/所有區塊瀏覽器向最終用戶(在某些視圖中)顯示不同的地址。假設如下;

合約部署者是有惡意的,想要為他們的代幣制造一些炒作。

代幣在AMM中有一些流動性(如Uniswap)供用戶購買/出售,主要的流動性提供者頭寸屬于代幣背后的團隊。

騰訊御見:小心網絡游戲《魔域》私服客戶端捆綁傳播挖礦木馬:騰訊安全威脅情報中心檢測到網絡游戲《魔域》私服客戶端捆綁傳播挖礦木馬和遠程控制木馬。據悉,木馬首先偽裝成游戲保護進程TQAT.exe隨著游戲啟動而執行,隨后釋放大灰狼遠控木馬DhlServer.exe,并利用遠控木馬的下載執行功能繼續下載門羅幣挖礦木馬ws.exe。而門羅幣挖礦木馬運行之后,會增加系統資源消耗,影響游戲軟件的流暢運行。[2020/5/19]

許多用戶都知道發送者,而不是某個隨機的地址。

這不僅僅是ERC20的問題……受污染的數據可以被插入到任何代幣標準事件中,如NFT (ERC721, ERC1155),以迷惑用戶和潛在投資者,讓他們認為項目有特定的利益方/影響者,而實際上并沒有。

這個問題并不“新鮮”,但我們寫這篇文章是為了強調正在發生的事情,以及用戶在“模仿”“看起來合法”的項目之前應該做些什么。

當區塊瀏覽器看到交易發出的事件時,他們將其記錄在他們的鏈下數據庫中,并與其他數據建立關系,這樣他們就可以建立一個很好的交易關系圖,在他們的UI中顯示給終端用戶。

聲音 | BM:出塊節點升級到EOSVM時應格外小心:昨日社區消息稱出塊節點陸續開始測試EOS VM,初始數據顯示CPU性能比當前EOS主網上最快的BP提升了5倍。

BM對此評論道:當其他節點的速度仍然慢5倍時,出塊節點升級到EOSVM時應格外小心。在存在完整區塊的情況下,速度較慢的出塊節點可能會落后,特別是還有pow合約消耗CPU的情況。早期升級的節點應暫時減少最大區塊容量。(MEET.ONE)[2020/1/22]

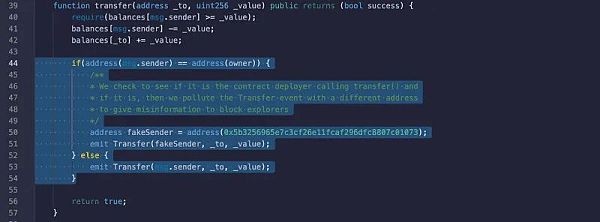

我們將部署一個概念驗證合約,使用一個老版本的 Solidity,同時也要證明它與任何Solidity版本或以太坊中的任何東西都沒有問題,其是一個來自鏈下應用程序信任合約的信任問題。一般來說,對事件的繼承信任是“正確”的,它是一種合約將可用數據提供給鏈下程序進行索引的方式。

在上面的合約(位于0x3afe99bd92b1aed3237196b26743681766d4940e)中,我們修改了邏輯,將 Transfer 事件中的發送者地址更改為流行區塊瀏覽器上標記為“OpenSea:Wallet”的地址,前提是我們(創建合約的人)發送代幣。

聲音 | 交易員Peter Brandt:小心山寨幣的“互聯網泡沫”:據Cointelegraph報道,交易員Peter Brandt表示比特幣將繼續增長,但是山寨幣將不會受益。與2017年的上行周期不同,比特幣的收益不會對其他加密貨幣產生影響。比特幣從13800美元進行回調,許多山寨幣的跌幅遠遠超過比特幣。這種現象有一個經典的例子,即21世紀初的互聯網泡沫。在2001-2002年技術崩潰后,具有真正價值的網絡公司爆炸式增長,alt.com們則破產。現在需要小心山寨幣的“互聯網泡沫。”[2019/6/29]

它所做的是,當區塊瀏覽器索引該事件時,它從Transfer事件中看到地址為0x5b32…1073發送了代幣,而不是實際的發起者0x11b6…04C9,這可能導致該方法被不良行為者利用,誘使用戶認為;

一個受歡迎的人物在代幣上有既得利益

一個受歡迎的人物正在“卸載”大量的代幣

代幣是合法的,因為在區塊瀏覽器上,它顯示了已知的實體與代幣合約“交互”

聲音 | 李啟威:要小心那些算力容易被租賃的數字貨幣:萊特幣創始人李啟威今日發推表示:要小心那些在各自的算力中不占主導地位的數字貨幣,特別是那些很容易租賃算力(NiceHash-able)挖掘的。ETC有98%的算力可以通過租賃獲得,1小時的攻擊花費只有5000美元,收入很容易就翻倍。[2019/1/8]

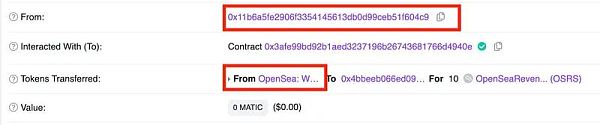

讓我們從合約部署者地址調用transfer(),看看區塊瀏覽器索引了什么。我們只是將代幣從我的地址(0x11b6…04C9)移動到一個目標地址(0x4bbe…1520)。

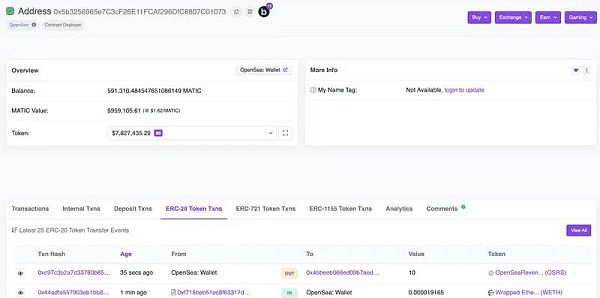

“OpenSea: Wallet”ERC20活動視圖顯示它似乎已經發送了一個名為OpenSeaRevenueShare的代幣到目的地。

交易表明(在“token Transferred”中)“OpenSea: Wallet”將代幣發送到目標地址。

金色財經獨家采訪 NULS聯合發起人冉小波:漏洞很正常 開發者需要萬分的小心:近日,360公司Vulcan(伏爾甘)團隊發現了區塊鏈平臺EOS的一系列高危安全漏洞。對此,NULS聯合發起人冉小波表示:EOS有漏洞是很正常的,每一個區塊鏈項目都要經歷無數的BUG修復過程,在區塊鏈的世界里,這些都與經濟是緊密結合的,因此開發者要萬分小心,要對代碼進行多次review。EOS在主網上線之前發現漏洞其實是萬幸,如果在主網啟動之后出現這種情況,可能只能用硬分叉的方式來解決了,而這又可能會造成社區的分裂。[2018/5/29]

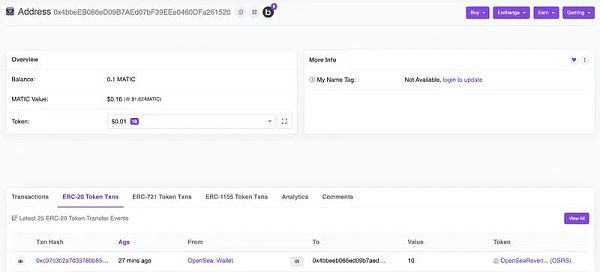

目標地址顯示“OpenSea: Wallet”給他們轉移了10個代幣。

大多數這樣的以利用用戶的惡意合約都沒有被“驗證”,又因為我們只能接觸到區塊瀏覽器上的字節碼,如果事件被污染了不良數據,再基于某些條件,都很難讓用戶進行驗證,就像我們的概念驗證一樣。如果合約沒有被驗證,比如我們無法看到Solidity/Vyper/...代碼,并且只暴露于字節碼,那么在與合約交互之前,我們應該采取預防措施。

如果一個代幣被“空投”給我們或其他實體,我們應該謹慎,特別是當我們試圖在DEX上清算代幣時,因為過去有一些事件是利用人為制造價格的方法從竊取的。

一種快速的方法是檢查事件參數是否與交易發起者匹配,這并非萬無一失,因為空投者有多發送方合約。例如,如果交易“From”字段與事件不匹配,請謹慎處理。

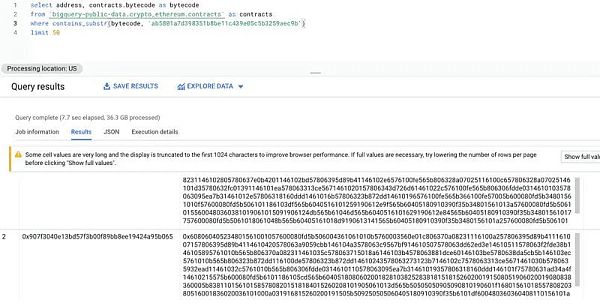

用不良數據污染事件的方法正在主網上進行。一個已知的問題。例如,如果我們在 Google BigQuery 上運行以下查詢,我們就可以了解合約發生了什么,它們在發出事件來欺騙索引者,讓他們認為Vitalik Buterin正在使用他們的代幣。

ElonPlaid (0 x907f3040e13bd57f3b00f89bb8ee19424a95b065)

在構造函數上發出一個被 Vitalik Buterins 地址污染的 Transfer() 事件,用于整個代幣供應。

使用代幣開始交易時,發出一個被Vitalik Buterin地址污染的Transfer()事件。

合約創造者向DEX (4ETH價值)提供流動性

三天后,移除6ETH的流動性,有2ETH的利潤

KenshaInu (0 x3a7eaa257181719965f8ebe64bb7c13ffbbca36b)

合約創造者向DEX (5ETH價值)提供流動性

三天后,撤掉6.9ETH的流動性,1.9ETH的利潤

IronDoge (0 xf6072df56114e1a1c76fe04fb310d468c9ba8c38)

合約創造者向DEX (4ETH價值)提供流動性

一天后,移除5.8ETH的流動性,使項目獲得 1.8ETH 的利潤

這只是許多例子中的三個。不法分子正利用污染事件來欺騙用戶,他們的目標不僅是Vitalik Buterin的已知地址。

盡管區塊瀏覽器在可視化區塊鏈數據方面非常有用,但它們的邏輯可能被濫用來顯示誤導性/不正確的數據。區塊鏈的古老格言“不要信任,要驗證”似乎是合適的,特別是當我們都相信區塊瀏覽器可以提供絕對準確的數據,而不考慮它們如何解釋數據時。

這是一個已知且潛在的難以解決的問題,我希望這篇文章能夠幫助人們在“模仿”一個項目之前少一些FOMO,多一些小心,因為它看起來像是有人投資了,而實際上他們并沒有。

比特幣的難度是衡量在比特幣區塊鏈上挖掘到區塊的難易程度。這是一個定制的評分系統,分值范圍是1到(理論上)無窮大(例如,比特幣的起始難度值為1,但在撰寫本文時,比特幣的難度值為27.55萬億).

1900/1/1 0:00:00幾個月前,Fei Protocol和Rari Capital將價值數十億美元的協議合并為Tribe DAO。這次合并為DeFi協議在未來如何完成合并創造了先例.

1900/1/1 0:00:00原文標題:《Stablecoins: Growth Potential and Impact on Banking》3 月 9 日.

1900/1/1 0:00:00“以客戶為中心”已經成為現代企業最重要的的文化基因。互聯網的發展使得企業對客戶進行了2B, 2C, 2G等等劃分.

1900/1/1 0:00:00烏克蘭戰爭會導致加密貨幣是看漲還是看跌?以下是7個潛在影響,分別從短期到長期排列。 流動性緊縮的附帶損害 金融制裁意味著俄羅斯1.2萬億美元的外國負債(其中一半是投資組合債務/股權)需要從外國債.

1900/1/1 0:00:00又退圈了。 3月6日晚間,Fantom高級解決方案架構師Anton Nell在推特發文表示,Andre Cronje與Anton Nell兩人決定不再繼續為DeFi和Crypto領域做貢獻,同時.

1900/1/1 0:00:00