BTC/HKD+1.95%

BTC/HKD+1.95% ETH/HKD+2.52%

ETH/HKD+2.52% LTC/HKD+3.59%

LTC/HKD+3.59% ADA/HKD-0.68%

ADA/HKD-0.68% SOL/HKD+2.44%

SOL/HKD+2.44% XRP/HKD-0.41%

XRP/HKD-0.41%1.前言

北京時間2022年03月13日,知道創宇區塊鏈安全實驗室監測到BSC上Paraluni項目遭到攻擊,黑客獲利約170萬美金。知道創宇區塊鏈安全實驗室將對本次事件深入跟蹤并進行分析。

2.分析

2.1基礎信息

攻擊者地址:0x94bc1d555e63eea23fe7fdbf937ef3f9ac5fcf8f

攻擊者合約:0x4770b5cb9d51ecb7ad5b14f0d4f2cee8e5563645

攻擊交易哈希:0x70f367b9420ac2654a5223cc311c7f9c361736a39fd4e7dff9ed1b85bab7ad54

Masterchef合約:0xa386f30853a7eb7e6a25ec8389337a5c6973421d

波卡母公司Parity推出Square One計劃,為Substrate生態提供定制化服務:金色財經報道,波卡母公司Parity宣布推出Square One計劃,為新的和早期的創建者在 Substrate 生態中提供生態方向和定制化的支持服務,引導開發團隊選擇最合適的工具和支持服務,用最小的成本實現目標并推出新產品。據悉,Square One 提供的資源涵蓋整個 Substrate 生態系統,并覆蓋 Parity 以外的組織,主要包括資金、教育、技術指導、產品開發和開發支持。[2022/5/12 3:11:49]

UBT代幣合約:0xca2ca459ec6e4f58ad88aeb7285d2e41747b9134

UGT代幣合約:0xbc5db89ce5ab8035a71c6cd1cd0f0721ad28b508

Nick Chong宣布離開ParaFi Capital:12月29日消息,Nick Chong發推表示將于12月31日從ParaFi Capital離職,并將轉變角色專注于從外部為其投資組合尋找早期代幣機會的角色。[2021/12/29 8:12:19]

2.2項目背景

Paraluni項目是新加坡ParallelUniverse基金會發布的一個基于幣安智能鏈的匿名項目,用戶可以通過與masterChef合約交互進行質押代幣獲取流動性收益。

2.3攻擊流程

為了使得攻擊流程更加清晰,我們將本次攻擊分為兩個階段進行分析。

預攻擊階段

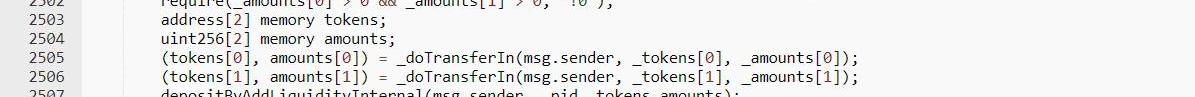

1.攻擊者創建部署兩個代幣合約UBT和UGT。UBT:改寫transferFrom函數,實現對MasterChef的deposit()函數和withdrawAsset()函數的調用。UGT:ERC20代幣標準的代幣合約2.攻擊者使用閃電貸從pancakeSwap借出156,984BSC-USD和157,210BUSD。3.將借出的USDT和BUSD向對應的ParaPair添加流動性,獲得155,935枚ParaluniLP代幣到UBT合約中。此時獲取的Lp代幣為后續的攻擊提供重要支持。

Paralink與SeerLabs達成戰略合作協議,聚焦亞洲市場:4月30日,官方消息,波卡生態預言協議Paralink與SeerLabs達成戰略合作協議,雙方將共同推進項目生態在亞洲市場的深耕與發展。SeerLabs(先知實驗室)作為一個擁有全球營銷理念和增長黑客的機構,利用區塊鏈技術和多方市場社區資源,為價值項目提供支持,深度參與孵化了Ploygon(MATIC),DIA,Swingby,XEND,Shield,BOSON等20多個項目。

Paralink Network是一個構建在波卡生態的預言機協議。開發者可以通過Paralink獨創的查詢語言ParalinkQueryLanguage(PQL)來使用區塊鏈和現實世界數據。PQL允許使用者以查詢SQL數據庫的方式來訪問WebAPI,抓取網站以及從其他現實數據。Paralink旨在通過PQL,以更靈活和更低成本的方式,將主流的現實數據帶入到加密世界當中。[2021/4/30 21:14:03]

核心攻擊階段

動態 | 香港比特幣匯款公司Bitspark將于下月關閉:香港比特幣匯款公司Bitspark宣布,該公司將在3月4日永久關閉在香港,菲律賓,印度尼西亞和越南的業務。該公司創始人稱這是股東內部做出的決定。(Coindesk)[2020/2/4]

1.調用MasterChef合約中的depositByAddLiquidity函數,傳入參數為_pid:18,_token:,_amounts:,表示向18號池子添加1個UGT和1個UBT的流動性。

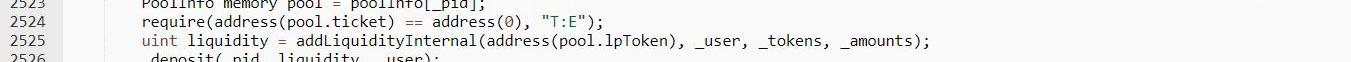

2.然后內部調用depositByAddLiquidityInternal函數,該函數的主要作用是調用addLiquidityInternal函數去鑄造LP代幣,然后調用_deposit函數存入LP代幣到用戶地址。但是函數并未校驗用戶傳入的_tokens和池子編號為_pid的tokens是否匹配,這就造成攻擊者能夠利用自己創建部署的惡意代幣進行后面重要操作。

3.depositByAddLiquidityInternal再內部調用addLiquidityInternal函數,該函數通過合約中LP代幣余額變化計算出需要deposit的數量。

4.其中當addLiquidityInternal函數調用到paraRouter.addLiquidity時,會調用攻擊者在預攻擊階段部署的UBT代幣合約中的transferFrom函數完成添加流動性操作。

但該惡意合約改寫transferFrom后會調用MasterChef的deposit()函數將預攻擊階段第三步獲取的LP代幣轉入masterChef中,此時的masterChef中LP余額已經變化,然后會調用_deposit函數存入LP代幣到用戶地址,此時獲取第一份LP代幣。

然后加上惡意合約的transferFrom調用deposit()時也會調用_deposit函數存入LP代幣到用戶地址,就相當于獲取了兩份LP代幣。

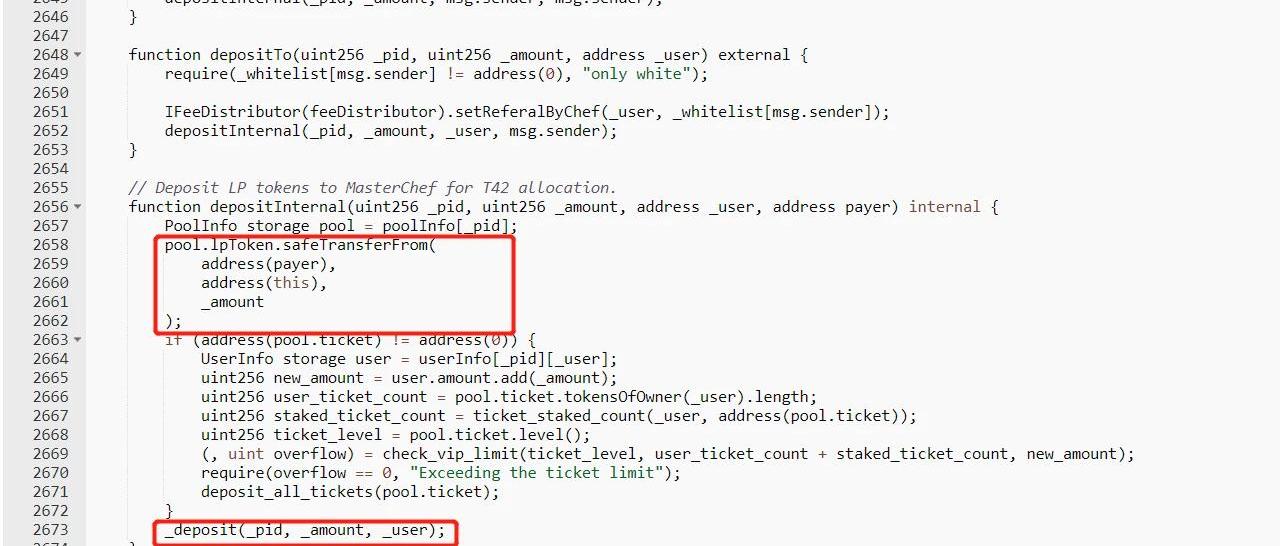

5.攻擊者分別調用UBT合約中的withdrawAsset函數和利用攻擊合約調用Mastechef合約中的withdraw函數提取兩份相同的LP到攻擊合約中;

6.最后移除流動性獲取31萬枚BSC-USD和31萬枚BUSD,然后歸還閃電貸完成攻擊。

3.漏洞核心

本次的攻擊主要是MasterCheif合約中的depositByAddLiquidity函數并未校驗用戶傳入的_tokens和池子編號為_pid的tokens是否一致,且外部調用時并未考慮到重入問題添加重入鎖,最終導致攻擊者能夠傳入外部惡意代幣合約進行重入攻擊。

4.總結

知道創宇區塊鏈安全實驗室在此提醒,任何有關deposit等操作都需要慎重考慮,合約審計、風控措施、應急計劃等都有必要切實落實。

Tags:PARPARAARATERetherparty幣前景New Paradigm Assets SolutionDARA價格Zero Collateral Dai

*本報告由CabinVC撰寫,與TinTin聯合發布。2022年3月,美聯儲加息靴子落地,符合市場預期,加密市場宏觀情況改善,行情企穩.

1900/1/1 0:00:00程序維護中的一個基本問題是——缺陷修復總會以%的機率引入新的bug。所以整個過程是前進兩步,后退一步.

1900/1/1 0:00:002022年3月21日WorldMobile發起投票,本次投票在所有Cardano原生Token中,WMT獲得最為廣大用戶喜愛的Token.

1900/1/1 0:00:00近兩年,NFT的熱度持續攀升,還入選了《柯林斯詞典》2021年度熱詞第一名。在明星效應和賺錢效應的刺激下,NFT正以不可阻擋之勢風靡全球.

1900/1/1 0:00:002022年2月22日,LunarCrush的2月22日ALTrank排名中,WMT榮登榜首,LunarCrush一直專注于“用社交網絡監控加密貨幣”.

1900/1/1 0:00:00BNBChain開發者社區致力于為智能合約開發者提供頂尖的開發基礎架構,幫助他們打造出成熟且安全的去中心化應用.

1900/1/1 0:00:00