BTC/HKD+4.82%

BTC/HKD+4.82% ETH/HKD+4.53%

ETH/HKD+4.53% LTC/HKD+7.82%

LTC/HKD+7.82% ADA/HKD+7.12%

ADA/HKD+7.12% SOL/HKD+7.95%

SOL/HKD+7.95% XRP/HKD+4.25%

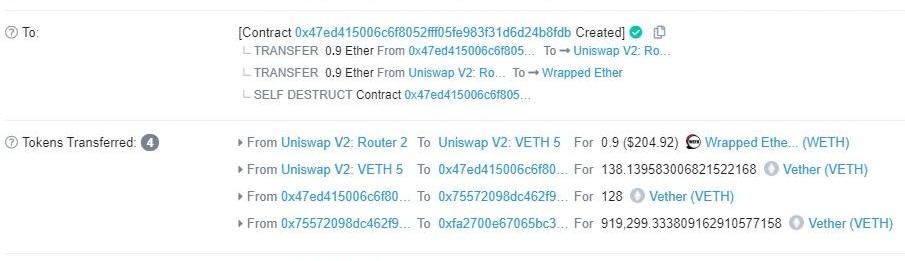

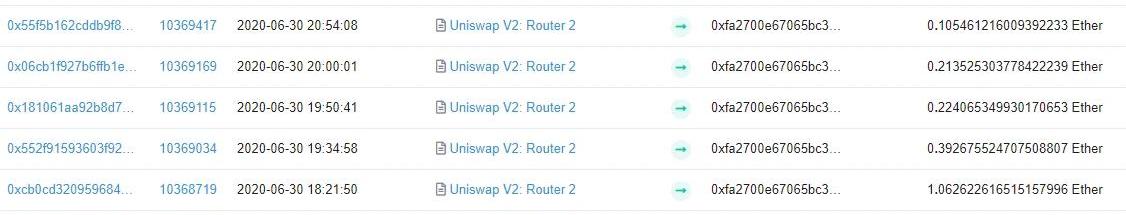

XRP/HKD+4.25%2020年6月30日下午5:46,Beosin-OSINT威脅情報系統發現VETH智能合約遭受攻擊,被盜919299個VETH。成都鏈安-安全研究團隊第一時間對本次事件進行跟蹤分析。根據鏈上交易顯示:攻擊者利用自建合約通過Uniswap將0.9ETH兌換為138VETH,之后對VETH智能合約發起攻擊,在攻擊完成后自建合約進行自我銷毀。本次攻擊成本僅0.9ETH,約合200美元。交易詳情如下:

成都鏈安:Wuliangye NFT項目疑似Rug Pull,共獲利70.5個ETH:8月11日,成都鏈安鷹眼監測顯示,Wuliangye NFT項目疑似Rug Pull,官網和社群已關閉。成都鏈安安全團隊通過鏈必追-虛擬貨幣智能研判平臺追蹤發現,有595個地址購買了705個WLY NFT,項目方共獲利70.5個ETH,接著將ETH交換為111316.22個USDT,最終轉入0x28C6c06298d514Db089934071355E5743bf21d60地址(標記為Binance 14)。[2022/8/11 12:18:18]

圖1在盜幣成功之后,攻擊者將盜取的VETH通過Uniswap換成了16ETH。如下圖所示:

成都鏈安:InuSaitama疑似遭遇套利攻擊,損失約430個ETH:3月27日消息,據成都鏈安技術團隊分析,InuSaitama疑似遭遇套利攻擊,攻擊者(0xAd0C834315Abfa7A800bBBB5d776A0B07b672614)在 Saitamask(0x00480b0abBd14F2d61Aa2E801d483132e917C18B)中通過swap交換出了幾乎10倍價值的SAITAMA Token,之后再通過uniswap交換回ETH,將其轉移到0x63493e679155c2f0aAd5Bf96d65725AD6427faC4,共獲利約430個ETH。[2022/3/27 14:19:43]

LLE智能合約已通過Beosin(成都鏈安)的安全審計:據官方消息,Beosin(成都鏈安)今日已完成LLE智能合約項目的安全審計服務。

獵豹金融生態系統(Leopard lending ecology)是在以太坊區塊鏈上的智能協議,以該協議為中心建立貨幣服務市場,服務市場是基于資產借貸需求,以計算得出利率。資產的供應商直接與協議進行交互,從而賺取浮動利率,而無需等待協商利率或抵押品等條款。

創始人Willians表示:我們LLE智能合約的整體設計清晰,邏輯縝密,代碼安全可靠,具備了區塊鏈上頂級去中心化金融項目條件之一。

合約地址:0xa1521aA6FE752195418ddbADB5A0c331608416B1;

審計報告編號:202009222010。[2020/9/24]

圖2具體攻擊流程如下:攻擊者創建攻擊合約,通過Uniswap將0.9ETH兌換成138VETH;調用VETH合約changeExcluded函數,支付128VETH手續費,使mapAddress_Excluded的值為true;調用transferFrom函數,因mapAddress_Excluded的值為true,可以直接進行轉賬;攻擊完成后,攻擊者通過Uniswap將盜取的VETH兌換成16ETH。漏洞原理分析

動態 | 任子行斥資1000萬元增資成都鏈安 推動區塊鏈行業安全監管:任子行(300311)11月28日晚公告,公司擬以自有資金 1000 萬元向成都鏈安增資。增資完成后,公司將獲得成都鏈安 5.39%股權。公司與成都鏈安創始人楊霞、郭文生、高子揚于 11 月 28 日簽署了投資協議。

任子行稱,公司聚焦網絡空間數據治理,為工信部、等部門提供網絡安全產品和服務。此次投資是基于公司網絡安全行業整體戰略規劃以及自身發展需要,持續跟進前沿技術,在網絡安全新興領域的重要布局。雙方合作有利于發揮各自優勢,積極推動區塊鏈行業的安全監管,促進公司整體戰略長期、持續、高效發展。(中證網)[2019/11/29]

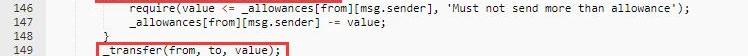

此漏洞產生的主要原因是changeExcluded函數修飾符為external,使得任何人都可以調用該函數來繞過transferFrom函數內部的授權轉賬額度檢查,將合約的VETH代幣盜走。首先分析transferFrom函數,在函數內部先進行!mapAddress_Excluded的判斷,按照正常邏輯,該結果為true后,將進行授權轉賬額度的檢查。但是轉賬函數_transfer的調用放在if語句體外,這就導致攻擊者可以通過將mapAddress_Excluded的值設置為true而繞過授權轉賬額度的檢查,直接進行VETH代幣轉移。transferFrom函數源碼如下圖所示:

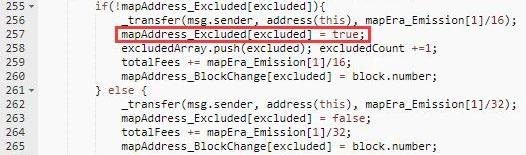

圖3通過分析修改mapAddress_Excluded值的代碼發現,在changeExcluded函數內實現了對其值的修改,且該函數修飾符為external,可供外部調用。changeExcluded函數源碼如下圖所示:

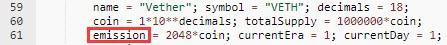

圖4在未對該值進行設置時,mapAddress_Excluded的初始值為false,最后if判斷結果為true,進入if語句體,調用_transfer進行轉賬,要求支付轉賬金額為:mapEra_Emission/16即128VETH,然后mapAddress_Excluded的值被設置為true。emission的值如下如所示:

圖5至此,再配合上面的transferFrom函數,攻擊者便可實現僅花費128VETH而將被攻擊合約的VETH代幣全部轉移出去。總結

此次VETH被盜事件,漏洞出自VETH合約而非Uniswap,VETH合約代碼的函數訪問修飾符的錯誤使用導致任何人都能繞過授權轉賬額度的檢查,以極低的成本發起攻擊。成都鏈安-安全研究團隊在此提醒各大智能合約運營商,在合約正式部署上線前應做好充分的代碼審計工作,即使是一些簡單的代碼錯誤也會財產損失。

如何理解這個參考系和錨呢,比如說,當前系統發行出100萬JIN,抵押了150萬EOS,說錨的話,可以表示1JIN背后有1.5EOS為錨,從參考系看,可以說1JIN背后有3USD價值的抵押物.

1900/1/1 0:00:00編者按:本文來自頭等倉區塊鏈研究院,Odaily星球日報經授權轉載。保險的必要性保險行業是一個巨大的市場,2019年,美國的保費達到了1萬億美元.

1900/1/1 0:00:00比特大陸昨天又發生了什么?17日上午詹克團掌控的比特大陸公眾號發布發貨通知:稱近日世紀云芯又陸續發出S/T17+系列超算服務器逾萬臺。這一通知亦對客戶暗示“站隊”.

1900/1/1 0:00:00編者按:本文來自Deribit德瑞的交易課,星球日報經授權發布。本播報由Deribit和Greeks.live聯合推出.

1900/1/1 0:00:00編者按:本文來自鏈聞ChainNews,撰文:張改娟,星球日報經授權發布。旁氏騙局等資金盤項目的不斷涌現、接連不斷的DeFi新項目搶占以太坊資源、USDT需求的不斷上升以及市場對以太坊2.0的關.

1900/1/1 0:00:00編者按:本文來自頭等倉區塊鏈研究院,Odaily星球日報經授權轉載。加密資產的轉賬組成大多數加密觀察者都養成了觀察加密資產價格的習慣,無論比特幣價格是9000USD還是4500USD,即使沒有持.

1900/1/1 0:00:00