BTC/HKD-1.02%

BTC/HKD-1.02% ETH/HKD-1.75%

ETH/HKD-1.75% LTC/HKD-0.5%

LTC/HKD-0.5% ADA/HKD-2.6%

ADA/HKD-2.6% SOL/HKD-1.85%

SOL/HKD-1.85% XRP/HKD-3.02%

XRP/HKD-3.02%事件簡述

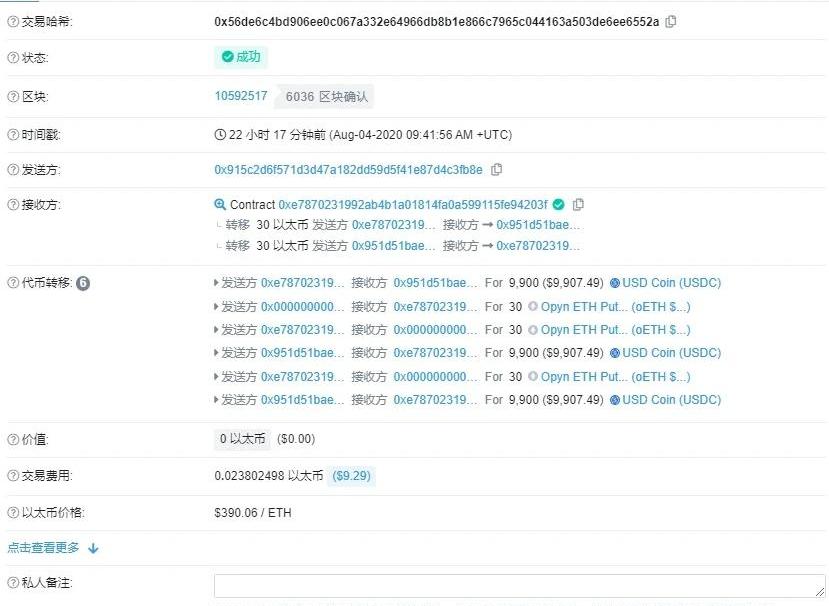

8月5日凌晨四點,有用戶在opyn論壇反饋自己的賬戶余額無故消失,并有用戶發現可疑的交易信息,如下圖所示:

Opyn項目方再對情況初步分析后做出回應表示:已經轉移了資金,并正在尋找問題原因

截至發稿前,官方發文回應此次事件:遭到黑客攻擊,并已對可能遭受攻擊的資產進行轉移,但此次漏洞只涉及ETH合約,并不影響其他合約。如下圖所示:

成都鏈安:ApolloX 項目方因簽名系統缺陷被攻擊,損失約160萬美元:金色財經消息,據成都鏈安“鏈必應-區塊鏈安全態勢感知平臺”安全輿情監控數據顯示,ApolloX 項目遭受攻擊,根據成都鏈安技術團隊分析,發現ApolloX簽名系統存在缺陷,攻擊者利用簽名系統缺陷生成了255個簽名,總共從合約中提取了53,946,802$APX,價值約160萬美元,目前被盜金額通過跨鏈已打入以太坊0x9e532b19abd155ae5ced76ca2a206a732c68f261地址。此前,ApolloX代幣APX在今日19:00左右從0.054美元快速跌至0.019美元,閃跌約60%。[2022/6/9 4:11:35]

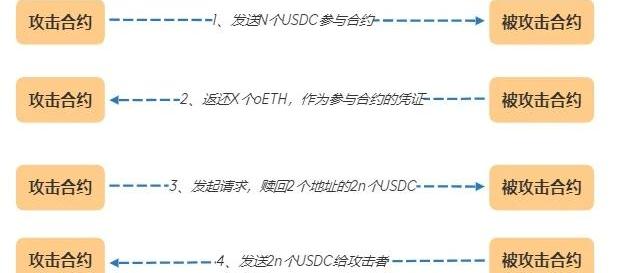

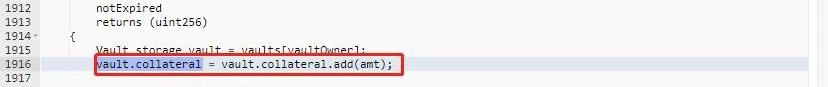

成都鏈安-安全實驗室第一時間對本次事件進行跟蹤分析,以下是態勢感知系統檢測盜的攻擊者合約地址:0xe7870231992ab4b1a01814fa0a599115fe94203f0xb837531bf4eb8ebfa3e20948bd14be067c18cbd30xb72e60ea1d0c04605f406c158dce9ac6ae6d224c攻擊者攻擊方式還原:1、攻擊者調用合約向合約發送n個USDC增加抵押,并得到合約幣oETH2、攻擊者調用合約發送ETH進行抵押,并銷毀oETH以贖回自己的USDC3、攻擊者贖回自己抵押的ETH。如下圖所示:

成都鏈安:國內天穹數藏宣稱遭黑客攻擊,黑客利用虛假余額購買盜取用戶的藏品:5月17日消息,據成都鏈安“鏈必應-區塊鏈安全態勢感知平臺”安全輿情監控數據顯示,天穹數藏宣稱遭黑客攻擊,藏品售價異常高達近千萬元。根據平臺公告稱:平臺數據遭遇大量惡意攻擊,黑客利用虛假余額購買盜取用戶的藏品,導致數據異常,目前已恢復,平臺已第一時間報警處理。成都鏈安安全團隊初步分析,導致本次攻擊的原因猜測為:攻擊者通過傳統網絡安全攻破了平臺方數據庫,惡意篡改賬戶余額,導致大量用戶高價掛單仍可成交,最終導致數據異常。成都鏈安安全團隊建議:

1、 國內數字藏品平臺方在設計、實現和部署的過程中,要關注通信與網絡安全、主機安全、數據庫安全、移動安全等傳統安全領域,做好安全防護;

2、 國內數字藏品平臺方在運維的過程中,要做好金融風控的設計和實施,避免出現大規模資金異動而不自知的情況;

3、 數字藏品消費者在選擇交易平臺時,需要關注平臺合規風險,注意保障自身財產安全;

4、 數字藏品消費者警惕炒作風險和市場泡沫,避免泡沫破裂時造成財產損失。[2022/5/17 3:22:51]

分析 | 成都鏈安:盜竊Upbit交易所黑客開始測試向交易所充值:據成都鏈安反洗錢系統(Beosin-AML)監測顯示,Upbit攻擊者于28日下午17:08開始向0xf467816地址轉移60100ETH,并將少量ETH轉往可能隨機選取的中間地址。通過該地址,這筆小額ETH目前已經進入疑似火幣交易所錢包地址0x5401dbf7da53e1c9。目前攻擊者正在分散資金,且通過少量的ETH測試是否能夠成功進入交易所。[2019/11/28]

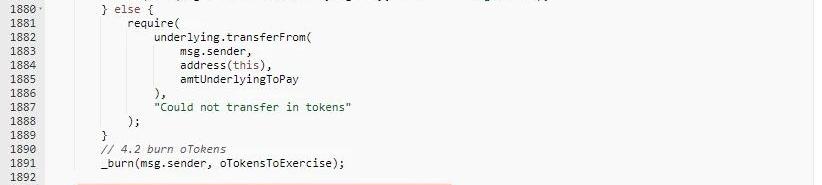

在步驟二中,攻擊者調用exercise函數,并向其傳遞了兩個地址A、B和兩倍自己應得的USDC,程序正常執行,這導致地址B的資金受損。技術分析

以交易0x56de6c4bd906ee0c067a332e64966db8b1e866c7965c044163a503de6ee6552a為例,攻擊者通過合約0xe7870231992ab4b1a01814fa0a599115fe94203f對合約0x951D51bAeFb72319d9FBE941E1615938d89ABfe2發動攻擊,此筆交易中共獲利$9907。如下圖所示:

聲音 | 成都鏈安:使用鏈上合約輪詢開獎機制可能具有安全風險:今日早晨7點半,成都鏈安態勢感知系統鷹眼對某游戲合約交易發出預警,我們的安全人員對該預警進行分析發現,攻擊者正在使用一種新的途徑獲得隨機數種子,并通過合約不斷發起延時交易,嘗試預先計算或者得到游戲合約的開獎參數,安全團隊已通知項目方進行確認,建議具有類似基于線上合約定時開獎模式的項目方及時自查,避免遭到損失。望項目方看到本預警消息能夠及時聯系我們。[2019/6/12]

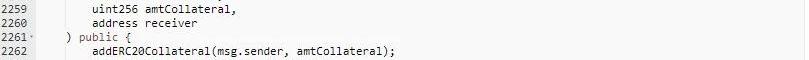

攻擊者首先調用了addERC20CollateralOption函數,向合約中發送了9900個USDC,如下圖所示:

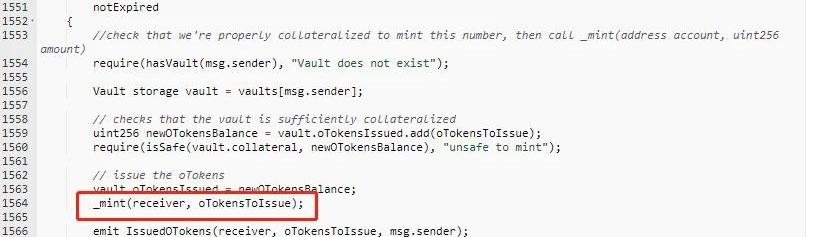

此函數中的addERC20Collateral(msg.sender,amtCollateral);負責代理轉賬USDC;函數中的issueOTokens(amtToCreate,receiver);負責鑄幣oETH,此筆交易鑄幣30個oETH并發送給了攻擊者,如下圖所示:

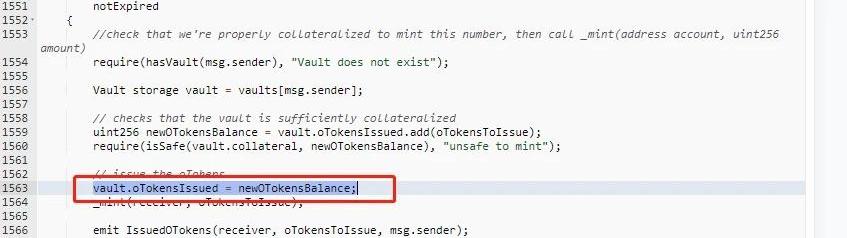

在此完成后,攻擊者的vault參數進行了變化。vault.oTokensIssued和vault.collateral分別更新300000000和9900000000為如下圖所示:

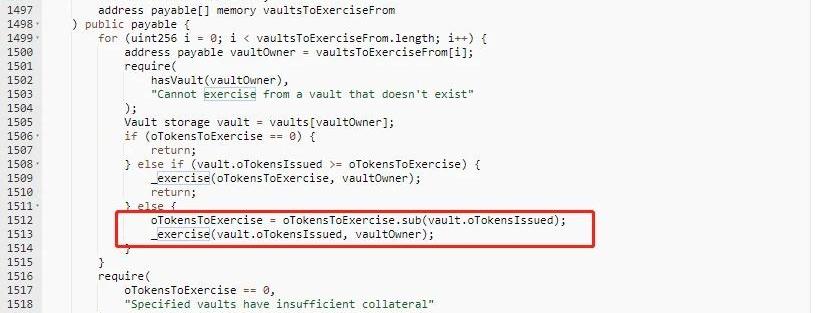

然后攻擊者開始將oETH兌換出來。調用exercise,構造參數oTokensToExercise為60,vaultsToExerciseFrom為兩個地址,其中一個是也滿足條件的他人地址。如下圖所示:

Exercise函數運行_exercise(vault.oTokensIssued,vaultOwner);分支,將30oETH相應比例的USDC發送給調用者,如下圖所示:

我們可以注意到,在最終轉賬時,_exercise是將USDC轉給了msg.sender,也就是攻擊者。我們回頭看exercise中存在者for循環,攻擊者輸入的oTokensToExercise為60,所以合約再驗證了第二個地址符合條件的情況下,依舊會將余額轉給msg.sender,也就是攻擊者。這就使得攻擊者可以獲得兩次USDC,從而獲得利潤。總結建議

此次事件攻擊者利用了exercise函數的邏輯缺陷。此函數在進行最后轉賬前并未驗證調用者是否有權限贖回此地址的USDC,只是簡單的驗證了地址是否可以贖回。屬于代碼層的邏輯漏洞,并且根據官方回復,此合約是經過安全審計的。成都鏈安在此提醒各項目方:1、項目上線前應當進行足夠有效的安全審計,最好是多方審計2、對于合約的應當設置暫停合約交易等功能,在發生安全事件時,可以以保證資金安全3、安全是一個持續的過程,絕非一次審計就能保平安,與第三方安全公司建立長期的合作至關重要

在行業內,Filecoin作為明星項目的熱度一直居高不下,無論是成都的礦業大會還是杭州的區塊鏈大會,Filecoin往往是那顆璀璨的明星,FIL6月期貨也被狂熱市場炒到了21U.

1900/1/1 0:00:00末日博士魯比尼指出世界經濟不會「V型復蘇」,反而可能會變成W型,有再次崩潰的風險!受惠于就業數據復蘇,美股三大指數在上周皆告捷,高盛銀行分析師也預測美國經濟可能在九月份就會開始復蘇.

1900/1/1 0:00:00上個星期網上傳出一篇文章,寫美國國會已經通過了一項法案,即將對香港的銀行采取措施,限制其美元交易,文中進一步談到我國的四大銀行也開始在內部做好準備.

1900/1/1 0:00:00在未來的基于區塊鏈的數字金融生態當中,交易不再像現在這樣的有場內和場外交易之分。未來的數字金融生態會建立在同一個金融基礎設施之上。這個基礎設施既支持點對點的交易方式,也支持中心化的撮合交易方式.

1900/1/1 0:00:00編者按:本文來自小吒閑談,Odaily星球日報經授權轉載。ETH和BTC又紛紛往上突破了,在市場上漲中,一股大牛市的味道來了.

1900/1/1 0:00:00編者按:本文來自橙皮書,Odaily星球日報經授權轉載。標題這句話其實是對自己說的。最近開始頻繁通過朋友聽說了DeFi里的一些十倍幣、百倍幣,從Compound的流動性挖礦開始,圈內關于DeFi.

1900/1/1 0:00:00