BTC/HKD+2.38%

BTC/HKD+2.38% ETH/HKD+5.28%

ETH/HKD+5.28% LTC/HKD+1.53%

LTC/HKD+1.53% ADA/HKD+6.9%

ADA/HKD+6.9% SOL/HKD+4.53%

SOL/HKD+4.53% XRP/HKD+4.36%

XRP/HKD+4.36%DNSHijacking(劫持)大家應該都耳濡目染了,歷史上MyEtherWallet、PancakeSwap、SpiritSwap、KLAYswap、ConvexFinance等等以及今天的CurveFinance,十來個知名加密貨幣項目都遭遇過。但很多人可能不一定知道其劫持的根本原因,更重要的是如何防御,我這里做個簡單分享。DNS可以讓我們訪問目標域名時找到對應的IP:Domain->IP_REAL如果這種指向關系被攻擊者替換了:Domain->IP_BAD(攻擊者控制)那這個IP_BAD所在服務器響應的內容,攻擊者就可以任意偽造了。最終對于用戶來說,在瀏覽器里目標域名下的任何內容都可能有問題。DNS劫持其實分為好幾種可能性,比如常見的有兩大類:域名控制臺被黑,攻擊者可以任意修改其中的DNSA記錄(把IP指向攻擊者控制的IP_BAD),或者直接修改Nameservers為攻擊者控制的DNS服務器;在網絡上做粗暴的中間人劫持,強制把目標域名指向IP_BAD。第1點的劫持可以做到靜默劫持,也就是用戶瀏覽器那端不會有任何安全提示,因為此時HTTPS證書,攻擊者是可以簽發另一個合法的。第2點的劫持,在域名采用HTTPS的情況下就沒法靜默劫持了,會出現HTTPS證書錯誤提示,但用戶可以強制繼續訪問,除非目標域名配置了HSTS安全機制。重點強調下:如果現在有Crypto/Web3項目的域名沒有強制HTTPS(意思是還存在HTTP可以訪問的情況),及HTTPS沒有強制開啟HSTS(HTTPStrictTransportSecurity),那么對于第2點這種劫持場景是有很大風險的。大家擦亮眼睛,一定要警惕。對于項目方來說,除了對自己的域名HTTPS+HSTS配置完備之外,可以常規做如下安全檢查:檢查域名相關DNS記錄(A及NS)是否正常;檢查域名在瀏覽器里的證書顯示是否是自己配置的;檢查域名管理的相關平臺是否開啟了雙因素認證;檢查Web服務請求日志及相關日志是否正常。對于用戶來說,防御要點好幾條,我一一講解下。對于關鍵域名,堅決不以HTTP形式訪問,比如:http://examplecom而應該始終HTTPS形式:https://examplecom如果HTTPS形式,瀏覽器有HTTPS證書報錯,那么堅決不繼續。這一點可以對抗非靜默的DNS劫持攻擊。對于靜默劫持的情況,不管是DNS劫持、還是項目方服務器被黑、內部作惡、項目前端代碼被供應鏈攻擊投等,其實站在用戶角度來看,最終的體現都一樣。瀏覽器側不會有任何異常,直到有用戶的資產被盜才可能發現。那么這種情況下用戶如何防御呢?用戶除了保持每一步操作的警惕外。我推薦一個在Web2時代就非常知名的瀏覽器安全擴展:@noscript(推特雖然很久很久沒更新,不過驚喜發現官網更新了,擴展也更新了),是@ma1的作品。NoScript默認攔截植入的JavaScript文件。

慢霧安全:舊版本的 Clorio Wallet 存在安全漏洞:據慢霧區消息,受 Mina JavaScript client-sdk v1.0.1 之前版本的弱熵問題影響,目前社區已有多人反饋錢包私鑰被竊取,慢霧安全團隊經過調查發現:使用 Clorio Wallet v0.1.1,Clorio Wallet v0.1.0 版本創建的錢包將存在被盜風險。

建議有使用 Clorio Wallet v0.1.1,Clorio Wallet v0.1.0(2021 年 5 月 28 日)創建錢包的用戶確保將錢包更新到最新版本(Clorio Wallet v1.0.0),并且重新創建新的錢包地址,將資金轉移到新創建的錢包地址上以保證資產安全。

存在漏洞的錢包版本:Clorio Wallet < v0.1.2 存在漏洞的 client-sdk 版本:o1labs/client-sdk < 1.0.1。[2023/1/9 11:02:03]

慢霧:PREMINT攻擊者共竊取約300枚NFT,總計獲利約280枚ETH:7月18日消息,慢霧監測數據顯示,攻擊PREMINT的兩個黑客地址一共竊取了大約300枚NFT,賣出后總計獲利約280枚ETH。此前報道,黑客在PREMINT網站植入惡意JS文件實施釣魚攻擊,從而盜取用戶的NFT等資產。[2022/7/18 2:19:58]

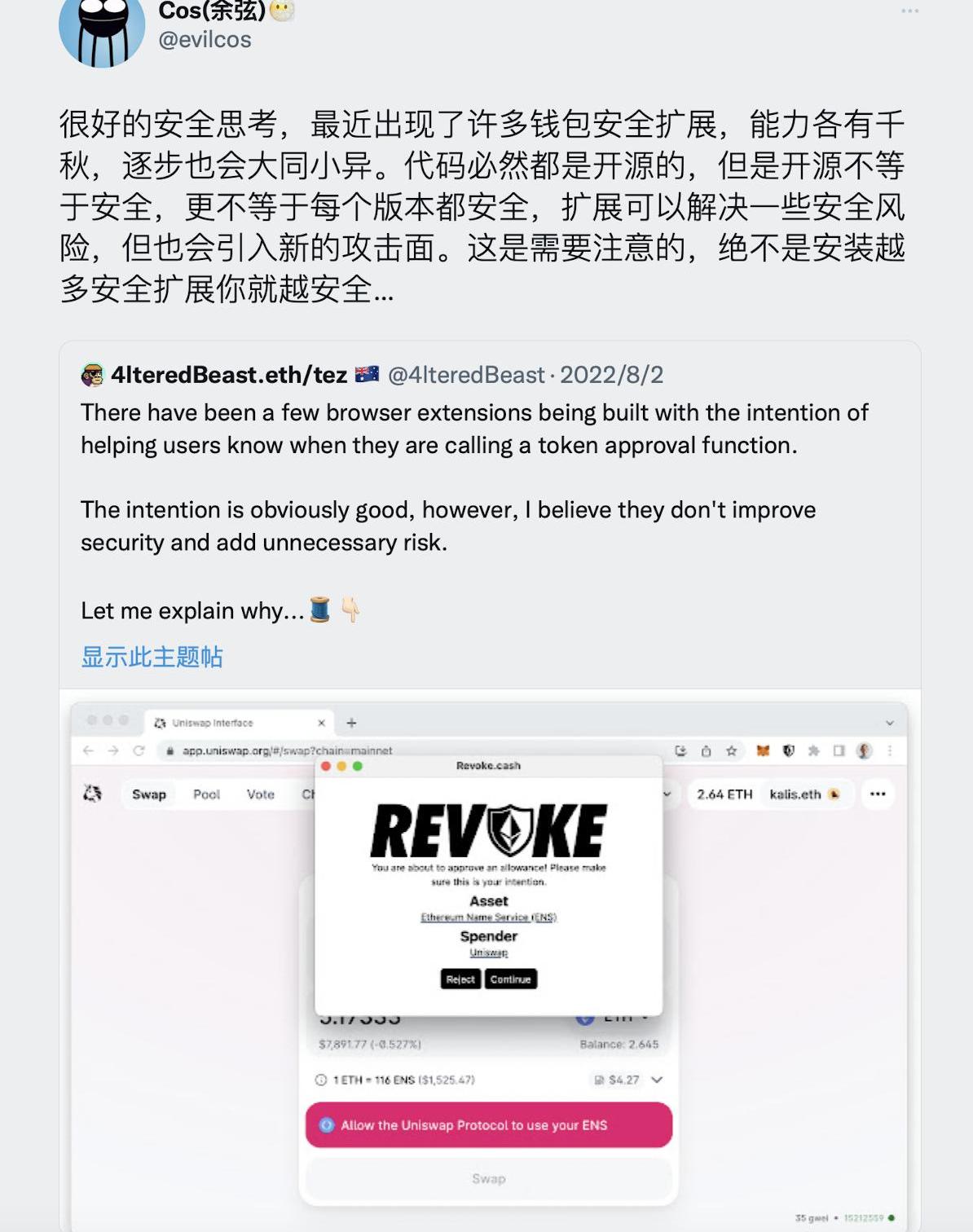

但是NoScript有一點的上手習慣門檻,有時候可能會很煩,我的建議是對于重要的域名訪問可以在安裝了NoScript的瀏覽器(比如Firefox)上進行,其他的盡管在另一個瀏覽器(如Chrome)上進行。隔離操作是一個很好的安全習慣。許多你可能覺得繁瑣的,駕馭后、習慣后,那么一切都還好。但是這并不能做到完美防御,比如這次@CurveFinance的攻擊,攻擊者更改了其DNSA記錄,指向一個IP_BAD,然后污染了前端頁面的:https://curvefi/js/app.ca2e5d81.js植入了盜幣有關的惡意代碼。如果我們之前NoScript信任了Curve,那么這次也可能中招。可能有人會說了要不要多安裝一些瀏覽器安全擴展,我的看法之前已經提過:

動態 | 慢霧: 警惕利用EOS及EOS上Token的提幣功能惡意挖礦:近期由于EIDOS空投導致EOS主網CPU資源十分緊張,有攻擊者開始利用交易所/DApp提幣功能惡意挖礦,請交易所/DApp在處理EOS及EOS上Token的提幣時,注意檢查用戶提幣地址是否是合約賬號,建議暫時先禁止提幣到合約賬號,避免被攻擊導致平臺提幣錢包的CPU資源被惡意消耗。同時,需要注意部分交易所的EOS充值錢包地址也是合約賬號,需要設置白名單避免影響正常用戶的提幣操作。[2019/11/6]

現場 | 慢霧海賊王:保障安全需找專業安全團隊做專業審計:金色財經現場報道,在今日萬向區塊鏈實驗室舉辦的2018區塊鏈·新經濟第四屆區塊鏈全球峰會上,慢霧安全負責人海賊王稱,一筆合法交易的USDT,至少需要滿足以下兩個條件:(1)要通過比特幣的交易來構造,要符合比特幣的余額驗證及交易規則驗證;(2)要通過USDT自己的余額驗證。他總結說,要保障安全,需找專業的安全團隊做專業的審計。[2018/9/10]

這個話題我暫時先介紹到這,目的是盡可能把其中要點進行安全科普。至于其他一些姿勢,后面有機會我再展開。原地址

盡管NFT已經產生巨大的金額流動,并且承諾NFT將對所有權產生革命性的影響,現實仍有很多不盡如人意的地方。與Web3的精神背道而馳,今天的NFT向其代幣持有者傳遞的底層藝術品的所有權完全為零.

1900/1/1 0:00:00「每周編輯精選」是Odaily星球日報的一檔“功能性”欄目。星球日報在每周覆蓋大量即時資訊的基礎上,也會發布許多優質的深度分析內容,但它們也許會藏在信息流和熱點新聞中,與你擦肩而過.

1900/1/1 0:00:00頭條 以太坊Goerli測試網已完成合并以太坊Goerli測試網已完成合并。Goerli是三個公共測試網中最后一個以太坊測試網,在此之后,主網合并預計將在9月底的某個時間發生.

1900/1/1 0:00:00本篇研報屬于ACCapitalResearch的《賽道洞察》系列,與微觀項目不同,《賽道洞察》側重于中觀賽道的底層商業邏輯和發展趨勢,挑戰,限制,機會和趨勢.

1900/1/1 0:00:00我在這里分享的很多信息和觀點,都來自于TornadoCash制裁之后,我與各路內部人士的對話以及公開信息。在過去幾年里,這些信息在私下里分享得更多.

1900/1/1 0:00:00Odaily星球日報譯者|念銀思唐美國商品期貨交易委員會已投票提議與美國證券交易委員會制定一項聯合規則,要求對沖基金報告加密貨幣敞口。昨日早些時候,美國SEC投票支持該提案.

1900/1/1 0:00:00