BTC/HKD-0.02%

BTC/HKD-0.02% ETH/HKD+0.62%

ETH/HKD+0.62% LTC/HKD+1.47%

LTC/HKD+1.47% ADA/HKD+0.38%

ADA/HKD+0.38% SOL/HKD+0.18%

SOL/HKD+0.18% XRP/HKD+0.15%

XRP/HKD+0.15%

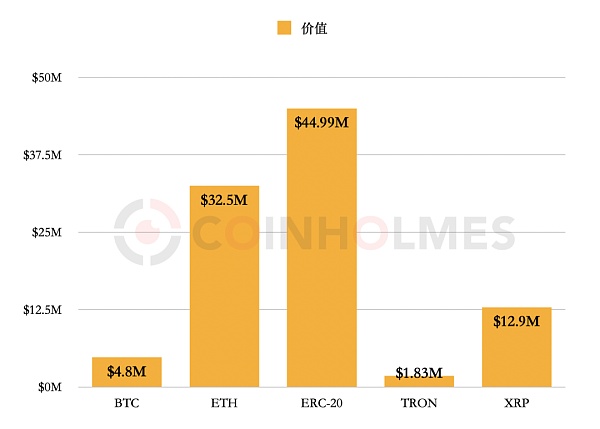

2021年8月19日,日本交易所 Liquid 熱錢包中價值 9,000 多萬美元加密資產被盜,據 PeckShield「派盾」統計包含:約 480 萬美元的 BTC(107.43 枚)、3,250 萬美元的 ETH、4,490 萬美元的 ERC-20 代幣(近百種代幣:AAVE、UNI、LINK、SNX、USDC)、183 萬美元的 TRON(含 USDT-TRON 和 2,393,334.86 枚 TRON)、1,290 萬美元的 XRP(11,467,479 枚)。?

據 PeckShield「派盾」旗下反洗錢態勢感知系統 CoinHolmes 顯示,截至目前 ETH 代幣暫未發生異動,仍鎖在攻擊者的地址里。

Nirvana攻擊者將50萬枚DAI兌換成261枚ETH:金色財經報道,PeckShield監測數據顯示,NirvanaFinance攻擊者將50萬枚DAI兌換成261枚ETH,并將260枚ETH發送到新地址0xc3a1c7開頭地址。然后該地址通過Thorchain將64枚ETH橋接到比特幣網絡。[2023/6/25 21:59:12]

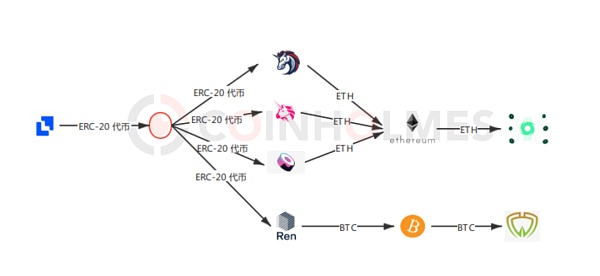

攻擊者得手后,首先將 ERC-20 代幣快速轉入 UniSwap、SushiSwap、1inch 等 DEXs(去中心化交易所)中,通過 DEXs 將所獲近百種代幣兌換為 ETH 或通過 Ren 跨鏈橋兌換為 BTC,再將所兌換的 ETH 通過跨鏈橋轉至以太坊,最后從鏈上混幣器 Tornado.cash 流出,整個流程十分嫻熟,這一點也可以從攻擊者首先從處置 ERC-20 代幣看出。

慢霧:昨日MEV機器人攻擊者惡意構造無效區塊,建議中繼運營者及時升級:金色財經報道,慢霧分析顯示,昨日MEV機器人被攻擊的問題原因在于即使信標區塊不正確,中繼仍將有效載荷(payload)返回給提議者,導致了提議者在另一個區塊被最終確定之前就能訪問區塊內容。攻擊者利用此問題,惡意構造了無效的區塊,使得該區塊無法被驗證,中繼無法進行廣播(狀態碼為202)從而提前獲得交易內容。mev-boost-relay昨日已緊急發布新版本緩解此問題,建議中繼運營者及時升級中繼。

據此前報道,昨日夾擊MEV機器人的惡意驗證者已被Slash懲罰并踢出驗證者隊列。[2023/4/4 13:43:37]

由于所盜的 ERC-20 代幣中有些代幣流動性較差,容易遭到發行商凍結、交易回滾或者硬分叉等方式阻礙代幣轉出,攻擊者首先依次將這些代幣轉入不需要 KYC、無需注冊登錄、即用即走的 DEXs,然后將大部分代幣轉換為主流代幣 ETH,并匯集到新地址,再從隱私協議 Tornado.cash 流出。

安全團隊:FEI Protocol項目攻擊者通過Tornado Cash 轉移了21000枚 ETH:金色財經消息,據CertiK安全團隊監測,FEI Protocol項目攻擊者通過Tornado Cash 轉移了21000枚 ETH(價值約4200萬美元)。目前仍有約1570枚ETH未曾轉移。

錢包地址:

ETH:

0x6162759edad730152f0df8115c698a42e666157f。[2022/5/23 3:35:13]

從 Etherscan 上可以看出,自8月19日上午4時19分開始,攻擊者開啟「價值優先」的掃蕩式兌換,首先從 USDT、USDC、DAI 等穩定幣開始清空,然后趕在代幣被凍結前將它們轉入 DEXs。

這是迄今為止,第二起中心化機構被盜通過去中心化機構洗錢的安全事件。據 PeckShield「派盾」統計,目前中心化機構被盜后,通過去中心化服務進行洗錢的案例還屈指可數,但類似的洗錢手段已經在 DeFi Protocols(去中心化協議)攻擊、跑路中呈現出增長的趨勢。

PeckShield: Impossible Finance 攻擊者利用 ElevenFinance 漏洞對其進行閃電貸攻擊:北京時間 6 月 23 日,PeckShield 派盾預警顯示,Impossible Finance 攻擊者利用 ElevenFinance 的邏輯漏洞再次對 DeFi 協議 ElevenFinance 進行閃電貸攻擊,請用戶注意規避風險。[2021/6/23 23:59:22]

攻擊者在得手后,大致將洗錢的流程分為三步:

1. 批量轉移:將所盜 ERC-20 資產轉入 DEXs,避免被凍結、回滾,同時將所盜資產進行整合,為下一步實施清洗做準備工作;

分析 | 慢霧:攻擊者拿下了DragonEx盡可能多的權限 攻擊持續至少1天:據慢霧安全團隊的鏈上情報分析,從DragonEx公布的“攻擊者地址”的分析來看,20 個幣種都被盜取(但還有一些DragonEx可交易的知名幣種并沒被公布),從鏈上行為來看攻擊這些幣種的攻擊手法并不完全相同,攻擊持續的時間至少有1天,但能造成這種大面積盜取結果的,至少可以推論出:攻擊者拿下了DragonEx盡可能多的權限,更多細節請留意后續披露。[2019/3/26]

2. 批量兌換:通過 DEXs 或跨鏈橋將 ERC-20 代幣兌換為 ETH 或 BTC,通過跨鏈橋將加密資產歸置,為批量轉移到隱私協議做準備;

3. 隱蔽階段:將歸置后的 ETH 或 BTC 轉移到 Tornado Cash、Typhoon、Wasabi Wallet 等混幣工具中,混淆資產來源和最終收益者,抹除非法資產的痕跡,混淆資產源頭逃離追蹤。

Tornado Cash 是基于零知識證明在以太坊上實現的隱私交易中間件。它使用 zk-SNARK (Zero-Knowledge Succinct Non-Interactive Argument of Knowledge),能夠以不可追溯的方式將 ETH 以及 ERC20 代幣(目前支持 DAI,cDAI,USDC,USDT,WBTC)發送到任何地址。

在實際應用中,當用戶將加密貨幣存入隱私池后即可獲得一筆存款憑證,此后用戶可以通過存款憑證向任何地址中提取先前存入的加密貨幣。由于在存款憑證的生成和使用時轉賬的數據都不包含憑證本身,因此可以保證存取款兩筆轉賬完全獨立。另外,由于中繼服務的存在,取款時的以太坊地址甚至不需要擁有支付轉賬費用的 ETH,即可以提款至完全空白的地址。

事實上,Tornado Cash 并非無法破解的隱私協議。前段時間英國破獲的 DeFi 協議 StableMagnet Finance 跑路案反映出,在安全公司、交易所、社區和的聯動下,通過 CoinHolmes 反洗錢態勢感知系統對攻擊者資產進行持續追蹤,在社區持續收集項目方信息,并積極與合作的情況下,可通過分析追蹤社區反饋的線索鎖定涉案相關成員,并在物證人證的幫助下,迫使涉案相關成員歸還存放在 Tornado Cash 中的 ETH。

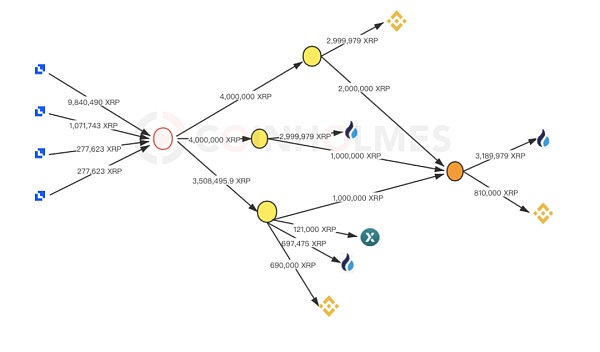

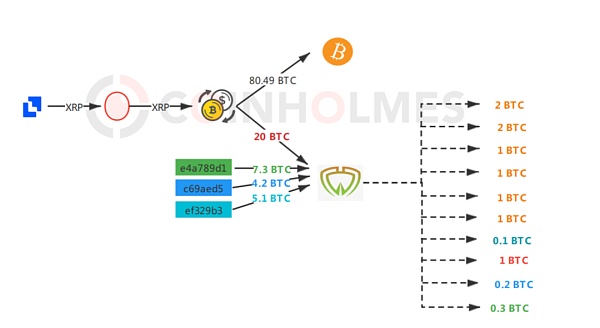

據 CoinHolmes 追蹤顯示,攻擊者將逾千萬枚 XRP 分四次轉入其地址后,分三批分別轉入 Binance、Huobi、Poloniex 等交易所。

Liquid 通過反洗錢態勢系統追蹤到此信息后,緊急聯系這幾家中心化機構將攻擊者地址設置黑名單,旨在緊急凍結被盜的 XRP 資產。

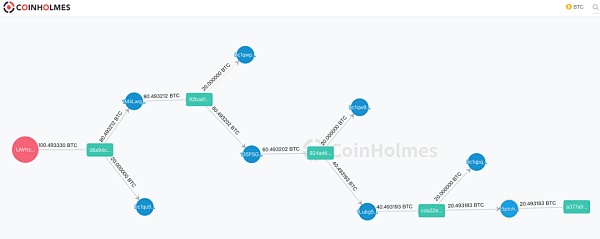

但在此之前攻擊者已經通過交易所將部分 XRP 轉換為 BTC,據 CoinHolmes 反洗錢態勢系統顯示,這些 XRP 已經被轉換為 192 枚 BTC,并經通過去中心化的混幣器 Wasabi 錢包流出。

Wasabi 錢包采用「CoinJoin」的方法,將多個用戶的交易匯總成一筆大額交易,其中包含多個輸入(input)和輸出(output)。隨著參與用戶的增長,私密性與可靠性就越強。此外,Wasabi 錢包還采用「區塊過濾器」,通過下載整個數據塊進一步打亂交易信息,來增強隱私性和抗審查性,這給相關執法機構追蹤此類資金的流轉帶來挑戰性。

隨著監管部門對中心化機構洗錢情況的嚴厲監管,中心化機構不斷提高 KYC 需求,使得中心化洗錢渠道遭到沉重打擊,去中心化工具越來越受到犯罪分?的青睞,越來越多的?法資?開始轉向去中心化渠道洗錢。PeckShield「派盾」建議相關執法部門引?新的監管?具和技術,為進一步有效遏制利?虛擬貨幣的洗錢做準備。

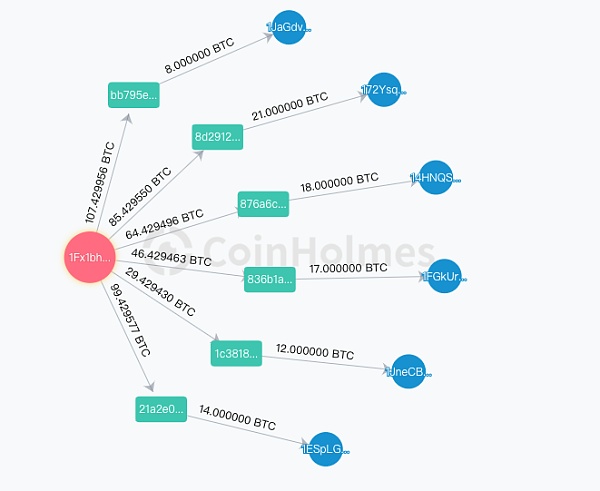

截至9月6日,CoinHolmes 監控到攻擊者的 BTC 地址發生異動,共轉出 90 BTC,CoinHolmes 將持續監控被盜加密資產的轉移。

今年7月,Cardano(ADA)異軍突起,從$1.064一路漲至$2.89,創下歷史新高,并一躍成為加密貨幣榜單市值第三.

1900/1/1 0:00:007月份,Axie單日收入完爆《王者榮耀》成為加密圈炸雷,隨后GameFi項目紛至沓來,令投資者目不暇接,一場事關NFT的加密牛市似乎正在朝我們揮手……那么.

1900/1/1 0:00:00根據比特幣分布的數據來看,資產負債表上有比特幣的公司/機構現在總持有 1,660,473 枚比特幣,幾乎占比特幣總供應量的 8%.

1900/1/1 0:00:00一般來說,現貨市場是指商品在現貨市場進行交易,并立即交貨。而期貨市場,顧名思義,是指在未來某一特定日期交割商品和期貨合約。現貨和期貨市場是金融市場中使用的術語,如股票或外匯.

1900/1/1 0:00:00據CoinMarketCap數據顯示,卡爾達諾Cardano(ADA)的價格在近7天上漲了38%以上,價格一度逼近3美金,其市值為 906 億美元(760 億歐元).

1900/1/1 0:00:00Dark Forest是一款游戲,其名稱靈感來自于劉慈欣的三體三部曲中第二部的黑暗森林和同名思想實驗。這是一個基于零知識證明的游戲.

1900/1/1 0:00:00