BTC/HKD-4.28%

BTC/HKD-4.28% ETH/HKD-8.92%

ETH/HKD-8.92% LTC/HKD-10.13%

LTC/HKD-10.13% ADA/HKD-7.46%

ADA/HKD-7.46% SOL/HKD-6.74%

SOL/HKD-6.74% XRP/HKD-6.89%

XRP/HKD-6.89%本文由Certik原創,授權“金色財經”首發,轉載請注明出處。

“黑客拿著房主證明找物業拿鑰匙,證明是假的,卻從物業那里拿到了真的鑰匙”

事件回顧

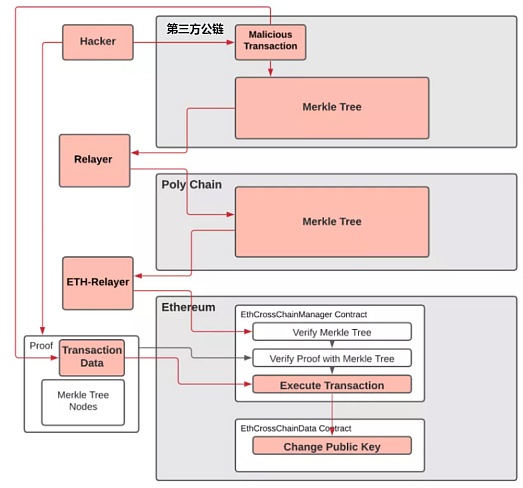

2021年8月10日,PolyNetwork遭受了跨鏈攻擊,被轉移了6億美金的加密資產(之后攻擊者開始陸續歸還被盜資產)。攻擊者在多條公鏈上進行了惡意交易,并通過中繼器(Poly-Relayer)組件完成了攻擊。

用上面物業的例子來解釋的話,黑客用假房主證明(第三方公鏈上的invalid transaction),從物業(中繼器 Poly-Relayer)那里拿到了真的鑰匙 (Poly-chain上經過簽名的Merkle證明)。

一、黑客在第三方公鏈上初始化了一個本應是無效的惡意交易。

首發 | 《一起來捉妖》中玩家達到22級將會接觸到專屬貓的玩法 ?:今日騰訊上線首款區塊鏈游戲《一起來捉妖》,經金色財經查證,游戲中玩家達到22級將會接觸到專屬貓的玩法,而非此前官方對外宣稱的15級。除了誘貓鈴鐺召喚出的0代貓以及部分通過運營活動獎勵的專屬貓以外,游戲中所有的貓默認都是未上鏈狀態。未上鏈的貓不能出售,也無法進入市場與其他玩家配對;但是你可以使用這些貓與你的QQ/微信好友進行配對,產出新的小貓。使用道具“天書筆”可以將你的貓記錄到區塊鏈。當貓被記錄到區塊鏈以后,這些貓就可以進入市場,通過配對賺取點券,或者出售賺取點券。專屬貓是否上鏈,并不影響它的增益效果。但只有上鏈后,它才能面對全服務器所有的玩家進行繁殖、交易。

?

《一起來捉妖》中的專屬貓玩法,基于騰訊區塊鏈技術,游戲中的虛擬數字資產得到有效保護。此外,基于騰訊區塊鏈技術,貓也可以自由繁殖,并且運用區塊鏈技術存儲、永不消失。[2019/4/11]

二、中繼器Poly-Relayer在沒有充分檢查的情況下將此交易納入了Poly Chain的Merkle tree并簽字,然后發布到Poly Chain區塊中。

公告 | 火幣全球站6月29日16:00全球首發 Project PAI:火幣全球站定于新加坡時間6月29日16:00 Project PAI (PAI) 充值業務。7月2日16:00在創新區開放PAI/BTC, PAI/ETH交易。7月6日16:00開放 PAI提現業務。[2018/6/29]

三、黑客在以太坊上用步驟二的有效Merkle證明,調用Poly Network的ECCM合約,將keepers改成黑客控制的公鑰。

這里值得注意的是,Poly Network在有些鏈上的中繼器沒有通過此交易,所以其鏈上資產未受影響。

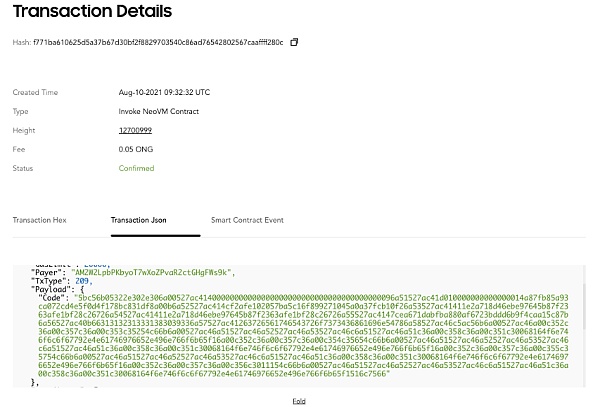

一、黑客于北京時間2021年8月10日17:32:32對第三方公鏈發起了一筆惡意交易。

金色首發 EOS超級節點競選投票率達6.49%:金色財經數據播報,截止北京時間6月13日15:50,EOS投票率達6.49%。EOS引力區和EOS佳能作為兩個來自中國的超級節點競選團隊暫居第五和第六名。其中EOS引力區的得票總數為903萬,占比2.96%;EOS佳能的得票總數為877萬,占比2.87%。此前異軍突起的EOSflytomars暫居第17位,得票總數為630萬,占比2.07%。目前躋身前30名的超級節點競選團隊中,有八個團隊來自中國。[2018/6/13]

https://explorer.ont.io/tx/F771BA610625D5A37B67D30BF2F8829703540C86AD76542802567CAAFFFF280C#

IMEOS首發 BM表示EOS合約具有整數溢出保護:據金色財經合作媒體IMEOS報道:近日ETH出現多個ERC20智能合約的處理溢出錯誤,BM在推特上發表評論:新的ETH契約Bug可能會破壞整個Token的供應,讓持有者留下無價值Token.這就算為什么代碼不能成為法律,隨即表示EOS erc合約不容易受到這種攻擊。而EOS官方群也有人表示擔憂EOS是否具有整數溢出保護?BM回應:有很多C ++模板類可以封裝類型并檢查溢出。[2018/4/25]

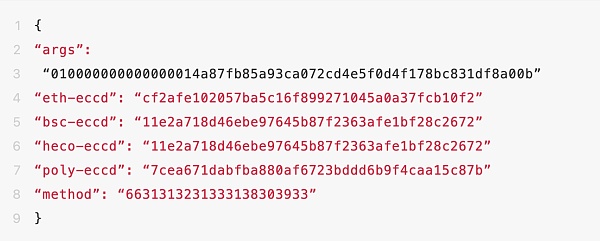

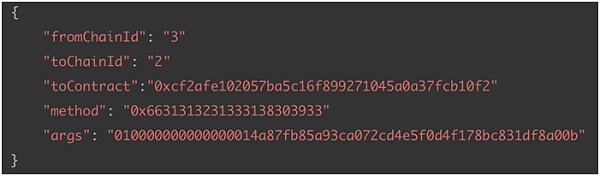

我們對交易進行了解碼,得到了以下參數映射。

二、此惡意交易調用了一個method "66313231333138303933",其對應的簽名等于0x41973cd9(與之后調到的putCurEpochConPubKeyBytes函數簽名相同)。

三、這筆交易應該是無效調用, 可是中繼器Poly-Relayer卻在未充分檢查的情況下將此交易納入了Poly Chain的Merkle tree并簽字,然后發布到Poly Chain區塊中。Merkle tree是用來證明交易是否真實存在的。其產生的跨鏈交易如下:https://explorer.poly.network/tx/1a72a0cf65e4c08bb8aab2c20da0085d7aee3dc69369651e2e08eb798497cc80

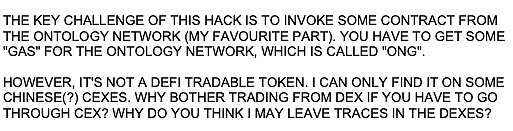

此惡意交易利用了中繼器Poly-Relayer的漏洞,這可能就是為什么黑客不得不冒險通過中心化交易所購買第三方公鏈代幣的原因。

黑客部分聲明的截圖如下:

四、跨鏈交易在以太坊上調用了Poly Network合約的EthCrossChainManager.verifyHeaderAndExecuteTx(),第一個參數包含了Merkle證明,解析如下:

五、這個函數解析了Merkle證明,發現證明是有效的,此惡意交易確實存在于已被簽名的Merkle tree中。

之后調用了EthCrossChainManager._executeCrossChainTx()函數去執行此交易,即調用toContract指向合約 (0xcf2afe102057ba5c16f899271045a0a37fcb10f2)中的method (0x6631313231333138303933),傳入參數args (010000000000000014a87fb85a93ca072cd4e5f0d4f178bc831df8a00b)。而這個method指向putCurEpochConPubKeyBytes(bytes),因為其函數簽名與步驟二中提到的method簽名相同 (均為0x41973cd9,此處為哈希碰撞),所以被順利執行,將keepers的公鑰改成了黑客的公鑰。以太坊上的交易如下:https://etherscan.io/tx/0xb1f70464bd95b774c6ce60fc706eb5f9e35cb5f06e6cfe7c17dcda46ffd59581

六、黑客改變公鑰后,即可隨意解鎖資產。

此次攻擊是由一連串交易構成的,其攻擊根源分析如下:

1. 中繼器Poly-Relayer會接收任意含有"makeFromOntProof" 事件的交易。

2. 中繼器Poly-Relayer在未充分檢查的情況下,將惡意交易發布到Poly Chain上。

3. 在步驟二中,此惡意交易被納入到Poly Chain的Merkle tree上,產生了有效的Merkle證明。

4. 以太坊上的ECCM合約只對步驟二產生的Merkle證明和原始數據進行了輕量級驗證。不過值得注意的是,Merkle證明的全面驗證應該在協議層面完成,而不是在智能合約層面。

Tags:POLPOLYOLYEOSxPolka Financepolydoge幣被下架啦wexpoly幣怎么樣Weos

在過去的一個月里,比特幣的價格上漲了1.5倍。8月23日上午,首個加密貨幣的成本自5月中旬以來首次超過5萬美元.

1900/1/1 0:00:00頭條 ▌摩根大通:CTA交易員被迫退出比特幣和以太坊的空頭頭寸8月14日消息,摩根大通表示:CTA(商品交易顧問)交易員被迫退出比特幣和以太坊的空頭頭寸,并開始建立多頭頭寸.

1900/1/1 0:00:00頭條 ▌大商所實現數字人民幣在期貨市場首次應用8月23日消息,大連商品交易所日前通過數字人民幣形式向交割倉庫大連良運集團儲運有限公司支付倉儲費,實現了數字人民幣在期貨市場的首次應用.

1900/1/1 0:00:00在本文中,我們將討論 NFT 是什么,數字藝術品分為哪些種類,數字藝術品存儲在哪里以及選購 NFT 需要注意哪些事項.

1900/1/1 0:00:00DeFi數據 1.DeFi總市值:1141.12億美元 市值前十幣種排名數據來源DeFiboxDeFi總市值數據來源:Coingecko2.過去24小時去中心化交易所的交易量:47.

1900/1/1 0:00:00據彭博社消息,8月19日,以太坊聯合創始人Vitalik Buterin在接受采訪時表示,他對推特CEO Jack Dorsey基于比特幣的去中心化金融計劃.

1900/1/1 0:00:00