BTC/HKD+1.01%

BTC/HKD+1.01% ETH/HKD+0.77%

ETH/HKD+0.77% LTC/HKD-0.17%

LTC/HKD-0.17% ADA/HKD-0.16%

ADA/HKD-0.16% SOL/HKD+1.58%

SOL/HKD+1.58% XRP/HKD+0.12%

XRP/HKD+0.12%注:原文作者是擁有“審計上帝”之稱的白帽黑客samczsun,同時他也是Paradigm的研究合伙人,其最近出手拯救了BitDAO MISO荷蘭拍賣資金池中的3.5億美元資產,而在這篇文章中,他提醒了關于NFT代幣標準的潛在安全風險,他還預測稱,隨著ERC-721和ERC-1155代幣標準變得越來越流行,針對NFT的攻擊很可能會越來越頻繁。

如果你從事軟件工程方面的工作,很可能你聽說過至少一條軟件工程原則。雖然我不主張嚴格遵守每一條原則,但有一些確實是值得關注的。

我今天要講的就是最小驚訝原則,它有一個奇特的名字,但卻是一個非常簡單的想法。它所說的是,當呈現聲稱要做某件事的代碼時,大多數用戶都會假設它是如何完成這件事的。因此,作為開發人員,你的工作是編寫符合這些假設的代碼,這樣你的用戶就不會感到意外。

這是一個很好的原則,因為開發人員喜歡對事物進行假設。如果你導出一個名為calculateScore(GameState) 的函數,很多人就會假設該函數只會從游戲狀態中讀取。如果你還改變了游戲狀態,你會使得很多人面臨困惑的狀態,他們試圖弄清楚為什么他們的游戲狀態會隨機被破壞。即使你把它放在文檔中,仍然不能保證人們會看到它,所以最好首先確保你的代碼不會令人驚訝。

跨鏈橋Wormhole向白帽黑客satya0x支付1000萬美元漏洞賞金:金色財經消息,跨鏈橋Wormhole今日發布博客表示,在2月24日,化名satya0x的白帽黑客披露了以太坊Wormhole核心橋接合約中的一個嚴重漏洞,這個錯誤是一個可升級的代理實現自毀錯誤,有助于防止潛在的用戶資金鎖定。

Wormhole在報告的同一天驗證并修復了問題,沒有任何用戶資金損失。為此,Wormhole向satya0x支付了創紀錄的1000萬美元的漏洞賞金。[2022/5/21 3:31:33]

“6小時的調試工作,可以為你們節省5分鐘的文檔閱讀時間。”

早在 2018 年初,當ERC-721 標準被起草出來時,有人就提出了實施轉賬安全性?的建議,以確保代幣不會被卡在不用于處理代幣的接受者合約中。為此,提案作者修改了transfer函數的行為,以檢查接收方是否能夠支持代幣轉賬。他們還引入了unsafeTransfer函數,如果發送者愿意,該函數將繞過這個檢查。

Poly Network:邀請白帽黑客擔任首席安全顧問,50萬美元賞金將會發送到其錢包地址:8月17日,Poly Network發布黑客攻擊后的善后工作進展。Poly Network正按照既定的路線圖完成了“主網升級”的第二階段,最近每天都與白帽黑客保持聯系,交流進展情況,并努力與白帽黑客達成共識,希望白帽黑客盡快將私鑰移交還,以便盡早將資產還給用戶。

Poly Network表示,無意追究白帽先生的法律責任,同時為感謝并鼓勵白帽黑客繼續與Poly Network共同為區塊鏈世界的安全進步做出貢獻,Poly Network邀請白帽黑客擔任Poly Network的首席安全顧問。

Poly Network還表示,此前承諾獎勵給白帽黑客的 50 萬美元的漏洞懸賞,雖然遭到白帽黑客的拒絕,但Poly Network仍會將這50萬美元的賞金轉移到白帽黑客批準的錢包地址,供他自行決定用于網絡安全事業和支持更多項目和個人。[2021/8/17 22:19:41]

然而,由于擔心向后兼容性,這個函數在隨后的提交中被重命名了。這使得ERC-20 和 ERC-721 代幣的transfer函數表現相同。但是,現在需要將接收方檢查轉移到其他地方。因此,標準作者就引入了safe類函數:safeTransfer 以及 safeTransferFrom。

白帽黑客幫助MetaMask網絡釣魚攻擊受害者收回11.7萬美元加密貨幣:一位MetaMask用戶遭遇網絡釣魚攻擊,無意中將其私鑰交給了騙子。一名白帽黑客成功挽救該用戶錢包(持有24萬美元資金)的一半資金。

Reddit用戶“007happyguy”被引導填寫Whitehat熱線表格,并發布其詳細信息。表格的另一端是一些白帽黑客。這是一項臨時服務,如果有空的話,開發者可以選擇回應請求。前ZenGo區塊鏈研究員Alex Manuskin回應了請求。Manuskin做的第一件事是核實該Reddit用戶擁有的錢包,并且確認其沒有試圖獲取其他人的資金。此時他必須通過索要私鑰來訪問錢包。然后他確保騙子不能再從錢包轉移走資金。為了在以太坊進行交易,用戶需要一些ETH來支付交易費用。因此,他確保任何發送至該錢包的ETH都會被自動發送出去。

為了拯救剩余資金,Manuskin使用了Flashbots,這是一種支持開發人員和礦工之間通信的服務。簡而言之,開發人員可以使用Flashbots向礦工發送一個交易“包”,直接包含在一個區塊中,而不是向網絡廣播交易。

之所以有效是有兩個原因。這種情況的主要原因是,如果錢包里沒有任何ETH,任何零交易費用的交易都不會被任何礦工打包。使用Flashbots的情況是,進行了一項復雜的交易,將資金轉移到另一個錢包,并一次性使用其他資金支付給礦工。第二個原因是它更隱蔽。如果任何交易被廣播到公共網絡上,詐騙者就有機會搶先交易。

Manuskin解釋說,編寫定制腳本和執行交易大約需要5-6個小時。時間的長短取決于交易的復雜性以及他以前是否經歷過類似的情況。在騙子開始轉移錢包資金后,Manuskin設法從錢包剩下的12萬美元代幣中挽救了大約11.7萬美元。(The Block)[2021/7/18 0:59:49]

這是一個關于正當性問題的解決方案,因為有許多 ERC-20 代幣被意外轉移到從未期望收到代幣的合約的例子(一個特別常見的錯誤是將代幣轉移到代幣合約中,將其永久鎖定)。而在起草 ERC-1155 標準時,提案作者從ERC-721標準汲取了靈感,不僅在轉賬時,而且在鑄造(mint)也納入了接收方檢查,這一點也不足為奇。

白帽黑客:Pickle Finance攻擊者通過偽造jar來竊取資金:11月22日消息,就Pickle Finance因漏洞損失近2000萬美元一事,白帽黑客、DeFi Italy聯合創始人Emiliano Bonassi表示,攻擊者部署了“邪惡jar ”,這是一種智能合約,具有傳統jar的相同界面,但是卻做壞事。然后,攻擊者在他的“邪惡jar ”和真正的cDAI jar之間交換了資金,偷走了價值2000萬美元的存款。(Cointelegraph)[2020/11/22 21:38:31]

在接下來的幾年里,這些標準大多處于休眠狀態,而 ERC-20代幣標準保持了它的流行狀態,而最近gas成本的飆升,以及社區對NFT興趣的增強,自然而然導致開發者越來越多地使用ERC-721和ERC-1155代幣標準。有了這些新的興趣,我們應該慶幸這些標準的設計考慮了安全性,對嗎?

Ok,但對于轉帳和鑄造來說,安全意味著什么呢?不同的當事人對安全有不同的解釋。對于開發人員來說,一個安全函數可能意味著它不包含任何bug或引入額外的安全問題。而對于用戶來說,這可能意味著它包含額外的護欄,以保護他們不被意外射中自己的腳。

動態 | 白帽黑客社區Hacken遷移至VeChainThor區塊鏈:運作漏洞賞金平臺HackenProof的Hacken正在將他們的區塊鏈相關運營及其ERC20代幣遷移到VeChainThor區塊鏈。據悉,Hacken社區由大約2000名白帽黑客組成,專注于網絡安全和黑客防范。(The Daily Hodl)[2019/8/8]

事實證明,在這種情況下,這些函數更多的是后者,而較少會是前者。這是特別令人遺憾的,因為在transfer和safeTransfer函數之間進行選擇時,你為什么不選擇安全的那個函數呢?名字都體現出來了!

好吧,其中的一個原因可能是我們的老朋友reentrancy(可重入性),或者我一直在努力將其重命名為:不安全的外部調用。回想一下,如果接收方是攻擊者控制的,則任何外部調用都可能不安全,因為攻擊者可能會導致你的合約轉換為未定義狀態。根據設計,這些“安全”函數執行對代幣接收者的外部調用,通常在鑄造或轉移期間由發送者控制。換句話說,這實際上是不安全外部調用的教科書示例。

但是,你可能會問自己,如果允許接收方合約拒絕他們無法處理的轉賬,那最壞的后果是什么?好吧,讓我通過兩個案例研究來回答這個問題。

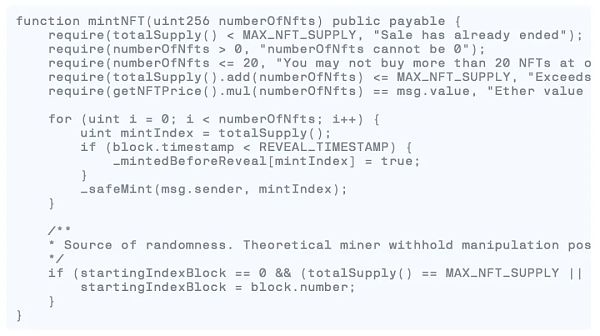

Hashmasks是一個供應有限的 NFT頭像項目,用戶每次交易最多可以購買 20 個mask NFT(盡管它們已經售罄數月了)。下面是購買mask的函數:

你可能覺得這個函數看起來非常合理。然而,正如你可能已經預料到的,在 _safeMint 調用中隱藏著一些險惡的東西。讓我們來看看。

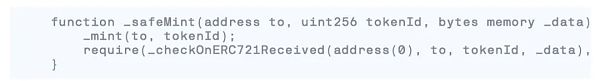

為了安全性,這個函數對token的接受者執行了一次callback回調,以檢查他們是否愿意接受轉賬。然而,我們是token的接收者,這意味著我們剛剛得到了一次callback回調,在這個點上我們可以做任何我們想做的事情,包括再次調用mintNFT函數。如果我們這樣做,我們將在僅鑄造了一個mask后重調用該函數,這意味著我們可以請求再鑄造另外19個mask。這導致最終鑄造出了39個 mask NFT,盡管規則允許鑄造的最大數量只有20個。

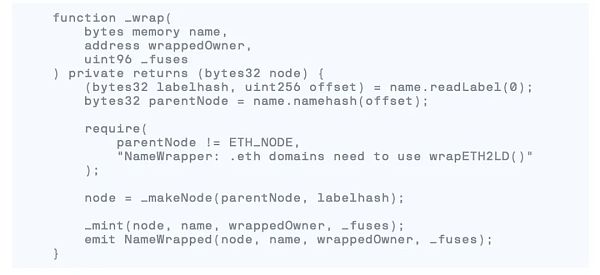

最近,來自ENS 的Nick Johnson聯系了我,他想讓我看看他們正在進行的ENS域名封裝器工作。這個域名封裝器允許用戶用新的ERC-1155 token代幣化他們的ENS域名,這提供了對細粒度權限以及更一致的 API 的支持。

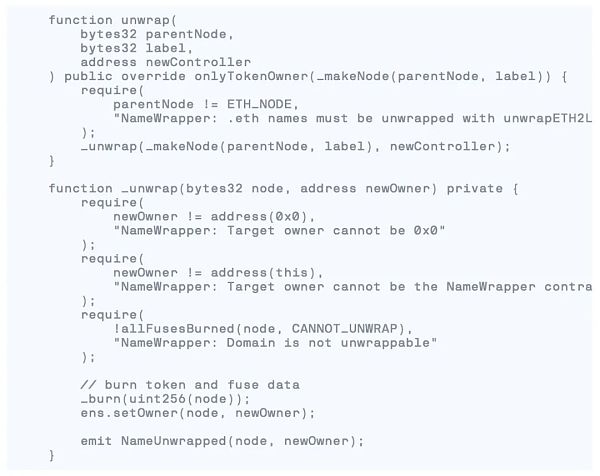

概括地說,為了封裝任何ENS域名(更具體地說,除了 2LD.eth 之外所有的ENS域名),你必須首先批準域名封裝器以訪問你的ENS域名。然后,你調用wrap(bytes,address,uint96,address),它既為你鑄造一個ERC-1155 token,也負責管理底層的ENS域名。

下面就是這個wrap函數,它相當簡單。首先,我們調用_wrap,它執行一些邏輯并返回哈希域名。然后,我們確保交易發送方確實是ENS域名的所有者,然后再接管該域名。請注意,如果發送方不擁有底層的ENS域名,則整個交易應還原,撤銷在_wrap 中所做的任何更改。

下面是_wrap函數本身,這里沒有什么特別的。

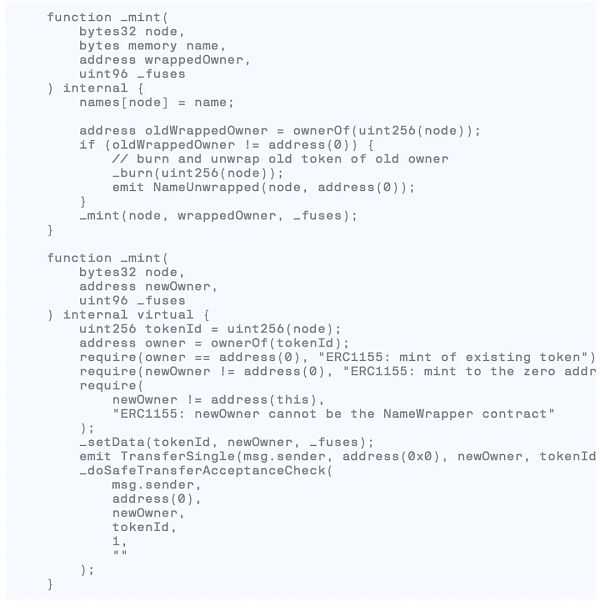

不幸的是,正是這個 _mint 函數,它可能會給毫無戒心的開發者帶來可怕的驚喜。ERC-1155 規范規定,在鑄造token時,應咨詢接收者是否愿意接受該token。在深入研究庫代碼(該代碼庫根據OpenZeppelin的基礎稍作了修改)后,我們發現情況確實如此。

但這到底對我們有什么好處呢?好的,我們再一次看到了一個不安全的外部調用,我們可以用它來執行重入攻擊。具體地說,請注意,在callback回調期間,我們擁有了代幣ENS域名的ERC-1155 token,但域名封裝器尚未驗證我們擁有基礎ENS域名本身。這使我們能夠在不實際擁有ENS域名的情況下對其進行操作。例如,我們可以要求域名封裝器解開我們的域名,燃燒掉我們剛剛鑄造的token并獲取底層的ENS域名。

現在我們擁有了底層的ENS域名,我們可以用它做任何我們想做的事情,比如注冊新的子域名或者設置解析器。完成后,我們只需退出callback回調。域名封裝器將和底層ENS域名的當前所有者(即我們)交互,并完成交易。就像那樣,我們已經取得了域名封裝器被批準用于的任何ENS域名的臨時所有權,并對其進行了任意更改。

令人驚訝的代碼可能會以災難性的方式破壞事物。在本文的兩個案例下,開發人員合理地假設safe函數類可以安全地使用,卻無意中增加了他們的攻擊面。隨著ERC-721和ERC-1155代幣標準變得越來越流行及廣泛,這類攻擊情況很可能會越來越頻繁。開發人員需要考慮使用safe類函數的風險,并確定外部調用如何與他們編寫的代碼進行交互。

1.金色前哨 | 又一NFT頭像火了 24小時銷毀ETH超Opensea兩倍金色財經此前文章曾表示,以太坊EIP-1559上線后銷毀ETH排行榜將成為哪個項目正在快速流行和崛起的重要信號.

1900/1/1 0:00:00近日,上海一對95后情侶,買入了一套數字房產準備當結婚的婚房,這件事就發生在7月19日至25日上海舉辦的2021淘寶造物節活動會場里.

1900/1/1 0:00:00原標題:《掃黑風暴》全集遭泄露,技術手段能否杜絕侵權?日前,熱播連續劇《掃黑風暴》送審樣片全集版本被曝光網絡并在極短時間內廣泛傳播.

1900/1/1 0:00:00移動支付網消息:數字人民幣正在更加清晰,同時也出現了新的疑惑。近日,中國人民銀行發布了《中國數字人民幣的研發進展白皮書》(以下簡稱“《白皮書》”),回答了很多人們的問題,同時也帶來了更深的思考.

1900/1/1 0:00:008月13日,NFT市場Rarible宣布推出一套開源工具(稱為“Rarible Protocol”),以極大地簡化 NFT 項目和想法的上線流程.

1900/1/1 0:00:00號稱「加密貨幣交易所第一股?」的Coinbase,其偉岸正派、行業自律的形象,似乎正在被自己扯下神壇.

1900/1/1 0:00:00